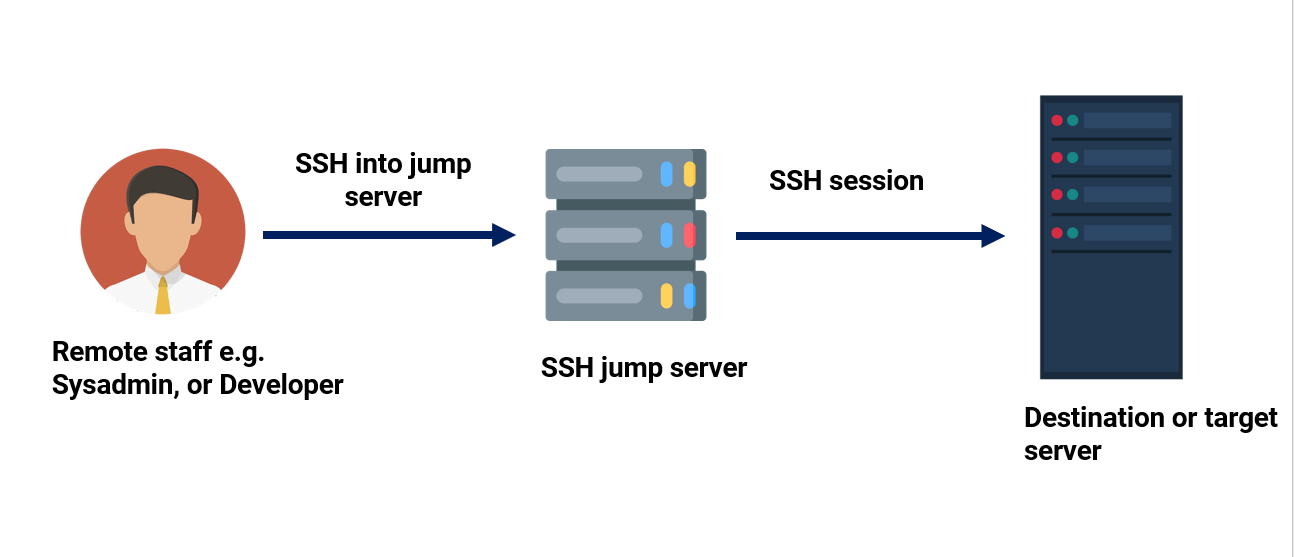

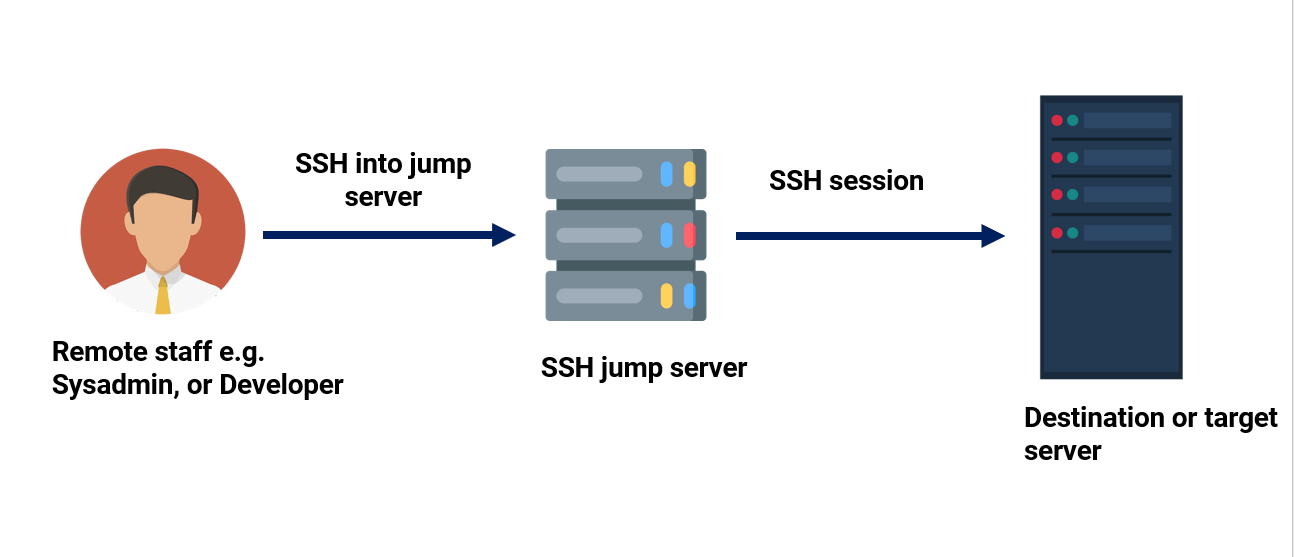

UN hôte de saut (également connu sous le nom de serveur de saut) est un hôte intermédiaire ou une passerelle SSH vers un réseau distant, à travers lequel une connexion peut être établie avec un autre hôte dans une zone de sécurité différente, par exemple une zone démilitarisée (DMZ). Il relie deux zones de sécurité dissemblables et offre un accès contrôlé entre elles.

UN hôte de saut doit être hautement sécurisé et surveillé, en particulier lorsqu’il s’étend sur un réseau privé et un DMZ avec des serveurs fournissant des services aux utilisateurs sur Internet.

Un scénario classique consiste à se connecter à partir de votre ordinateur de bureau ou portable depuis l’intérieur du réseau interne de votre entreprise, qui est hautement sécurisé avec des pare-feu à une DMZ. Afin de gérer facilement un serveur dans une DMZ, vous pouvez y accéder via un hôte de saut.

En un mot, un Saut SSH Le serveur est un serveur Linux utilisé comme passerelle vers d’autres serveurs Linux sur un réseau privé via le protocole SSH.

Dans cet article, nous allons montrer comment accéder à un serveur Linux distant via un hôte de sautet nous configurerons également les paramètres nécessaires dans vos configurations de client SSH par utilisateur.

Configuration du serveur de saut SSH

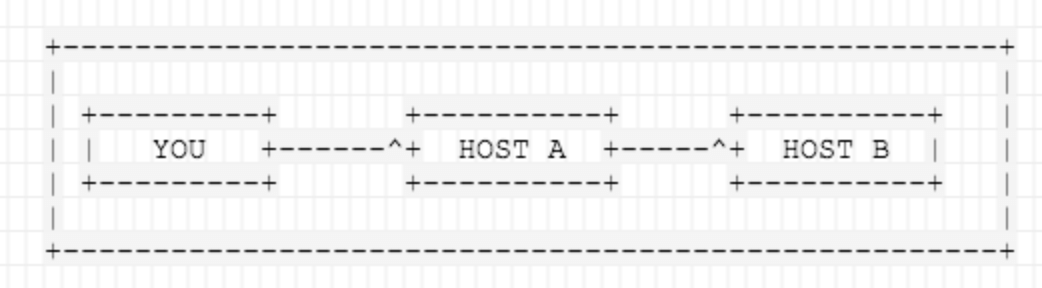

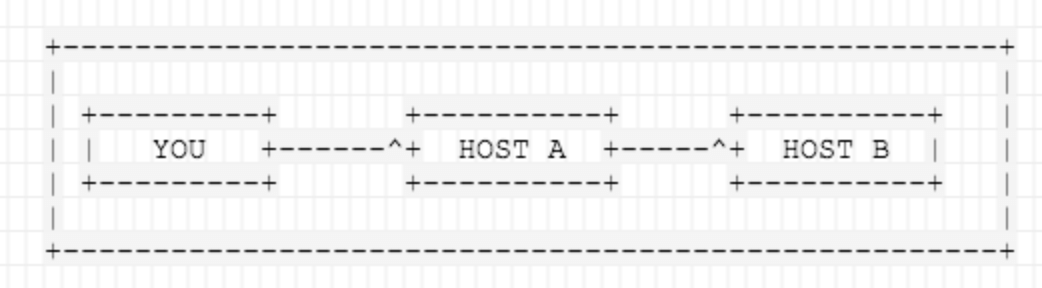

Considérez le scénario suivant.

Pour plus de clarté, vous trouverez ci-dessous une configuration simple démontrant le rôle d’un serveur SSH Jump.

Raisons de configurer un serveur de saut SSH

UN Saut serveur fournit une passerelle vers votre infrastructure et réduit la surface d’attaque potentielle de vos ressources. Il fournit également une gestion transparente des appareils ainsi qu’un point d’entrée unique à vos ressources.

Gardez à l’esprit que lorsque vous intégrez un serveur de saut dans votre infrastructure, assurez-vous que le serveur est renforcé, sinon il serait aussi bon que de ne pas en utiliser un. Nous y reviendrons plus tard dans ce tutoriel.

Comment créer un serveur de saut SSH simple

Concentrons-nous maintenant sur la façon dont vous pouvez créer un simple Saut SSH serveur. Voici notre configuration simple.

- IP d’origine : 105.68.76.85.

- Jump Server IP (nous appellerons cela host-jump) : 173.82.232.55.

- IP de destination (nous l’appellerons host_destination) : 173.82.227.89.

Dans le scénario ci-dessus, vous souhaitez vous connecter à HÔTE 2 (173.82.227.89)mais il faut passer HÔTE 1 (173.82.232.55), en raison du pare-feu, du routage et des privilèges d’accès. Il existe un certain nombre de raisons valables pour lesquelles les hôtes de saut sont nécessaires.

Liste dynamique des Jumphosts

La façon la plus simple de se connecter à un serveur cible via un hôte de saut utilise le -A et -J drapeaux de la ligne de commande. Cela indique à ssh d’établir une connexion avec l’hôte de saut, puis d’établir un transfert TCP vers le serveur cible, à partir de là (assurez-vous d’avoir une connexion SSH sans mot de passe entre les machines).

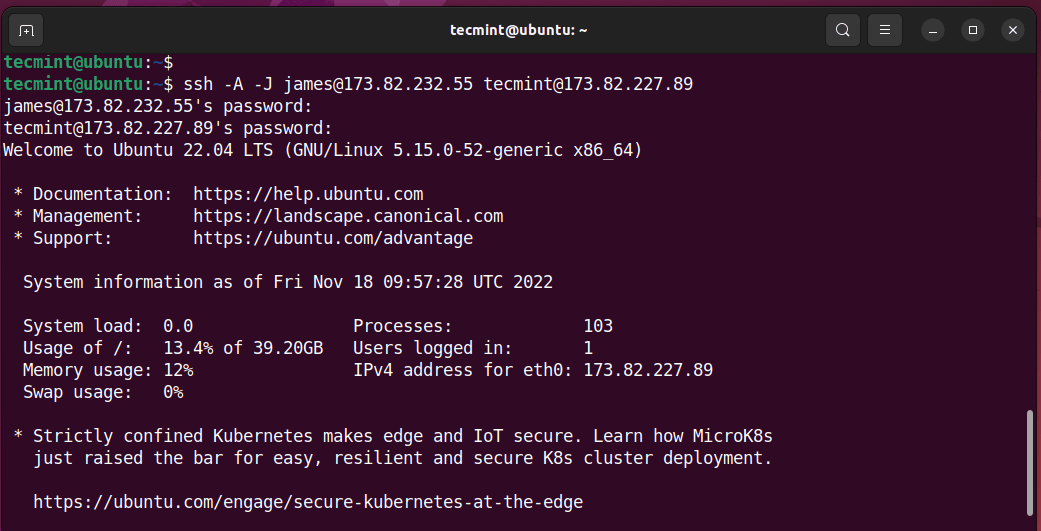

$ ssh -A -J [email protected] [email protected] server

Par exemple, dans notre configuration, nous avons l’utilisateur appelé James configuré sur le Serveur de saut et tecmint configuré sur le système de destination ou cible.

La commande se présentera comme suit à partir de l’IP d’origine.

$ ssh -A -J [email protected] [email protected]

La commande vous demandera le mot de passe utilisateur du serveur de saut, suivi du mot de passe du système cible sur lequel vous aurez accès au système cible.

Si noms d’utilisateur ou ports sur les machines diffèrent, spécifiez-les sur le terminal comme indiqué.

$ ssh -J [email protected]:port [email protected]:port

Liste de plusieurs Jumphosts

La même syntaxe peut être utilisée pour effectuer des sauts sur plusieurs serveurs.

$ ssh -J [email protected]:port,[email protected]:port [email protected]:port

Liste statique Jumphost

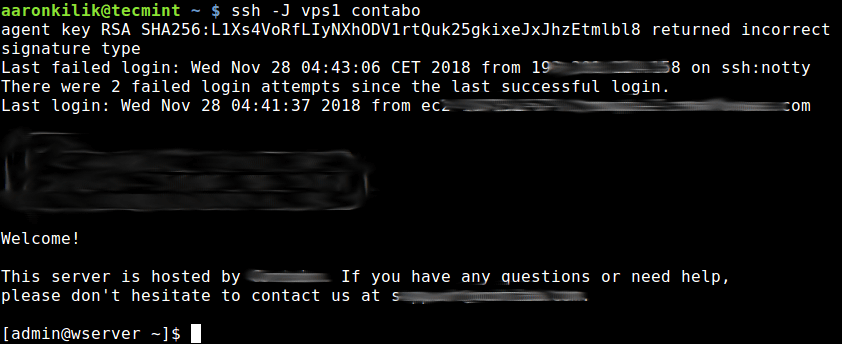

La liste statique des jumphosts signifie que vous connaissez le jumphost ou hôtes de saut dont vous avez besoin pour connecter une machine. Par conséquent, vous devez ajouter le « routage » de l’hôte de saut statique suivant dans ~/.ssh/config fichier et spécifiez les alias d’hôte comme indiqué.

### First jumphost. Directly reachable Host vps1 HostName vps1.example.org ### Host to jump to via jumphost1.example.org Host contabo HostName contabo.example.org ProxyJump vps1

Essayez maintenant de vous connecter à un serveur cible via un hôte de saut comme montré.

$ ssh -J vps1 contabo

La deuxième méthode consiste à utiliser le ProxyCommand possibilité d’ajouter le jumphost configuration dans votre ~.ssh/config ou $HOME/.ssh/config fichier comme indiqué.

Dans cet exemple, l’hôte cible est contaboet le jumphost est vps1.

Host vps1 HostName vps1.example.org IdentityFile ~/.ssh/vps1.pem User ec2-user Host contabo HostName contabo.example.org IdentityFile ~/.ssh/contabovps Port 22 User admin Proxy Command ssh -q -W %h:%p vps1

Enregistrez les modifications et quittez le fichier. Pour appliquer les modifications, redémarrez le démon SSH.

$ sudo systemctl restart ssh

Explorons les options utilisées dans le fichier de configuration :

-q– Cela signifie mode silencieux. Il supprime les avertissements et les messages de diagnostic.-W– Demande que l’entrée et la sortie standard sur le client soient transmises à HOST on PORT via le canal sécurisé.%h– Spécifie l’hôte auquel se connecter.%p– Spécifié le port auquel se connecter sur l’hôte distant.

À ‘saut‘ au système de destination à partir de votre adresse IP d’origine via le Jump Server, exécutez simplement la commande suivante :

$ ssh contabo

La commande ci-dessus ouvrira d’abord une connexion ssh à vps1 dans l’arrière-plan affecté par le ProxyCommandpuis démarrez la session ssh sur le serveur cible contabo.

Rendre le serveur de saut SSH plus sécurisé

L’un des moyens de sécuriser cette configuration consiste à copier la clé SSH publique du système d’origine vers le Serveur de saut, puis enfin sur le système cible, puis en désactivant l’authentification par mot de passe. Consultez notre guide pour savoir comment activer l’authentification SSH sans mot de passe.

En outre, consultez les conseils de renforcement du serveur SSH.

Assurez-vous également qu’aucune donnée sensible n’est hébergée dans le Saut serveur car cela pourrait entraîner une fuite des informations d’identification d’accès telles que les noms d’utilisateur et les mots de passe, entraînant une violation à l’échelle du système.

Pour plus d’informations, consultez la page de manuel ssh ou reportez-vous à : OpenSSH/Cookbxook/Proxies et hôtes de saut.

C’est tout pour le moment! Dans cet article, nous avons montré comment accéder à un serveur distant via un hôte de saut. Utilisez le formulaire de commentaires ci-dessous pour poser des questions ou partager vos réflexions avec nous.

Si vous appréciez ce que nous faisons ici sur TecMint, vous devriez considérer :

TecMint est le site communautaire à la croissance la plus rapide et le plus fiable pour tout type d’articles, de guides et de livres Linux sur le Web. Des millions de personnes visitent TecMint ! pour rechercher ou parcourir les milliers d’articles publiés accessibles GRATUITEMENT à tous.

Si vous aimez ce que vous lisez, pensez à nous acheter un café (ou 2) en signe d’appréciation.

Nous sommes reconnaissants pour votre soutien sans fin.

![10 exemples de commandes Gzip [Compress Files in Linux]](https://media.techtribune.net/uploads/2023/06/Gzip-Command-in-Linux-238x178.png)