CAMÉRA NUMÉRIQUE OLYMPUS

Une attaque en cours a jusqu’à présent livré un cocktail de marchandises malveillantes à plus de 500000 machines sur Internet en abusant de Bitbucket, le système de gestion du code source exploité par Atlassian, ont rapporté mercredi des chercheurs.

L’attaque, menée par plusieurs détenteurs de comptes Bitbucket malveillants, distribue un éventail de logiciels malveillants qui effectuent un large éventail d’actions néfastes. Le siphonnage des informations d’identification de courrier électronique et d’autres données sensibles, l’installation de ransomware, le vol de crypto-monnaie et le chargement subrepticement de l’électricité et des ressources informatiques pour extraire la crypto-monnaie sont tous inclus. Les chercheurs de la société de sécurité Cybereason ont déclaré que l’attaque en cours avait déjà généré plus de 500 000 téléchargements, ce qui indique que l’attaque pourrait infecter un nombre important d’utilisateurs.

«Cette campagne déploie un arsenal de logiciels malveillants pour une attaque à plusieurs volets contre les entreprises», ont écrit les chercheurs de Cybereason Lior Rochberger et Assaf Dahan dans un rapport. « Il est capable de voler les données sensibles du navigateur, les cookies, les données des clients de messagerie, les informations système et les données du logiciel d’authentification à deux facteurs, ainsi que la crypto-monnaie des portefeuilles numériques. Il est également capable de prendre des photos à l’aide de l’appareil photo, de prendre des captures d’écran, d’exploiter Monero et, dans certains cas, déploient également des ransomwares. «

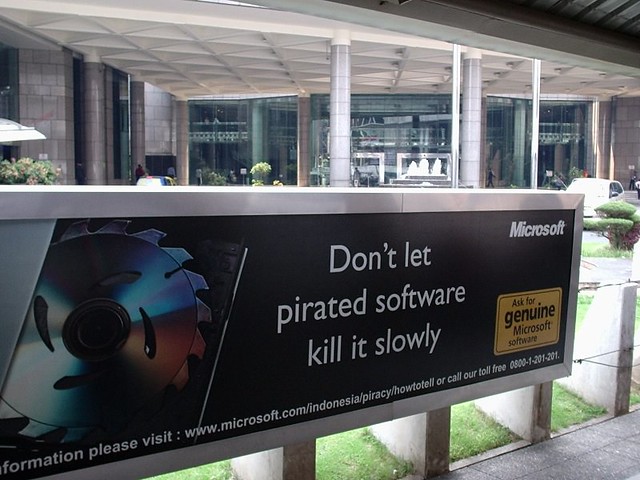

Pour inciter les cibles à télécharger le malware, les attaquants utilisent plusieurs comptes utilisateur Bitbucket qui sont mis à jour régulièrement. Les comptes proposent des versions d’Adobe Photoshop et d’autres logiciels commerciaux dont la protection contre la copie a été supprimée afin que les utilisateurs puissent l’installer sans payer de frais de licence. Les fichiers d’installation sont fournis avec du code qui installe subrepticement des logiciels malveillants. Comme les comptes frauduleux, les offres malveillantes, disponibles sur Bitbucket, sont mises à jour régulièrement – aussi souvent que toutes les quelques heures – probablement pour tenter d’éviter la détection par les produits antivirus.

Le cocktail de malwares comprend:

- Prédateur: Predator est un voleur d’informations qui vole les informations d’identification des navigateurs, utilise l’appareil photo pour prendre des photos, prend des captures d’écran et vole des portefeuilles de crypto-monnaie.

- Azorult: Azorult est un voleur d’informations qui vole les mots de passe, les informations d’identification de courrier électronique, les cookies, l’historique du navigateur, les identifiants, les crypto-monnaies et dispose de capacités de porte dérobée.

- Mineur monero évasif: L’Evasive Monero Miner est le compte-gouttes pour un XMRig Miner à plusieurs étages qui utilise des techniques d’évasion avancées pour miner Monero et rester sous le radar.

- STOP Ransomware: STOP Ransomware est utilisé pour rançonner le système de fichiers et est basé sur une plate-forme de rançongiciel open source. Il possède également des capacités de téléchargement qu’il utilise pour infecter le système avec des logiciels malveillants supplémentaires.

- Vidar: Vidar est un voleur d’informations qui vole les cookies et l’historique du navigateur Web, les portefeuilles numériques, les données d’authentification à deux facteurs et prend des captures d’écran.

- Bot Amadey: Amadey bot est un simple bot trojan utilisé principalement pour collecter des informations de reconnaissance sur une machine cible.

- IntelRapid: IntelRapid est un voleur de crypto-monnaie qui vole différents types de portefeuilles de crypto-monnaie.

Avoir votre gâteau et le manger aussi

Les premiers logiciels malveillants installés après avoir cliqué sur l’une des marchandises piratées sont Predator et Azorult. Ce sont les programmes qui volent les mots de passe et autres données sensibles, prennent des captures d’écran, pillent les portefeuilles de crypto-monnaie et téléchargent les logiciels malveillants supplémentaires de Bitbucket. Le post Cybereason détaille le fonctionnement des autres marchandises malveillantes.

Le message de mercredi indiquait que les responsables de Bitbucket avaient supprimé les téléchargements malveillants dans les heures suivant la notification. Dans un communiqué, les responsables de Bitbucket ont écrit:

Nous travaillons constamment pour nous assurer que les utilisateurs ne stockent pas d’informations illégales sur Bitbucket ou ne rompent pas nos conditions d’utilisation. La politique d’utilisation acceptable d’Atlassian n’autorise pas le contenu qui «contient des virus, des bots, des vers, des exploits de script ou tout autre matériel similaire.» Dès que nous avons été informés des logiciels malveillants hébergés sur Bitbucket et confirmé l’exactitude du rapport, nous avons désactivé tous les référentiels. Pour aider à protéger nos services, nous continuons d’investir dans l’amélioration des capacités automatisées que nous utilisons pour prévenir les abus et appliquer nos conditions de service.

L’attaque est le dernier rappel que les gens doivent rester très sceptiques quant à toute offre de logiciel libre. Les chercheurs de Cybereason, quant à eux, ont déclaré que la campagne était un coup d’État pour les attaquants car elle maximisait leurs profits.

«À certains égards, cette attaque fait passer les revenus persistants au niveau supérieur», ont écrit les chercheurs. «Ces attaquants infectent la machine cible avec différents types de logiciels malveillants pour obtenir autant de données sensibles que possible, en plus des capacités des mineurs et des ransomwares. Cette attaque est la quintessence de «ayez votre gâteau et mangez-le aussi», les attaquants superposant des logiciels malveillants pour un impact maximal. »

Cet article a été mis à jour pour indiquer clairement que des tiers abusent de Bitbucket pour distribuer le warez.