Qu’est-ce qui vient juste de se passer? La semaine dernière, la majeure partie des deux millions de sites WordPress ont reçu une mise à jour de sécurité forcée en raison d’une grave faille dans un plugin utilisé pour sauvegarder les données. La vulnérabilité pourrait permettre à des utilisateurs non autorisés de télécharger des sauvegardes de sites WP.

Jeudi dernier, une mise à jour de sécurité pour le plugin UpdraftPlus pour les sites WordPress a été publiée pour corriger une vulnérabilité critique. Les développeurs pensaient que la faille était suffisamment urgente pour justifier une mise à jour forcée.

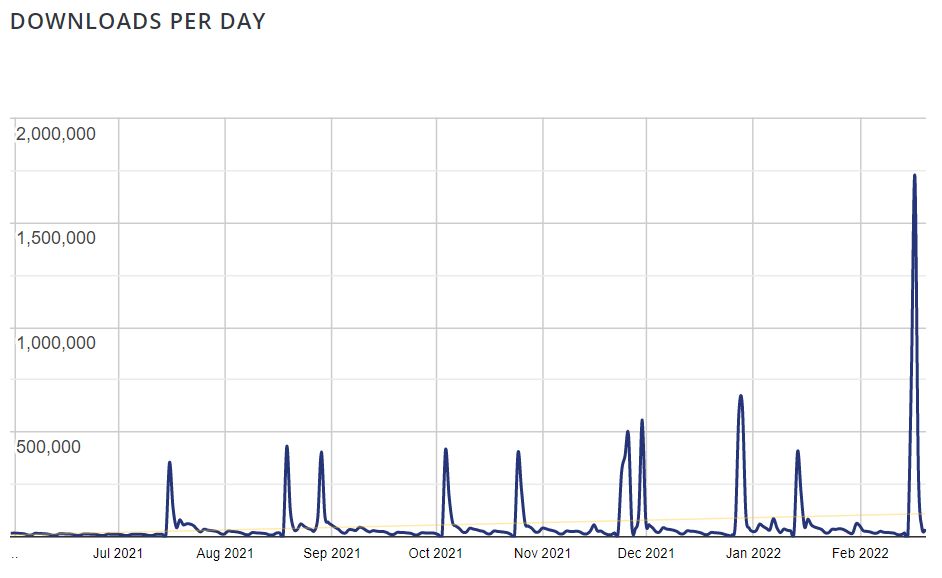

UpdraftPlus est utilisé pour simplifier le téléchargement et la restauration des sauvegardes des sites WordPress. Développeurs chez JetPack, lors d’un audit interne d’UpdraftPlus, a trouvé une vulnérabilité dans une vérification des autorisations manquante qui pourrait permettre à des utilisateurs non autorisés d’accéder à ces sauvegardes. Habituellement, seuls les administrateurs devraient y avoir accès. Selon les graphiques d’UpdraftPlus, environ 1,7 million de sites ont téléchargé la mise à jour jeudi.

JetPack et UpdraftPlus publié avertissements sur la faille. Les sites qui cryptent leurs sauvegardes sont moins à risque, et les développeurs d’UpdraftPlus notent que WordPress hache ses mots de passe stockés, ce qui devrait les protéger des pirates qui obtiennent des sauvegardes non cryptées. JetPack indique que la plupart des sites Wordpress ont été mis à jour et exhorte ceux qui ne l’ont pas fait à installer le dernier correctif UpdraftPlus.

Les exploits des plugins WordPress deviennent un problème de plus en plus grave. Un rapport d’un groupe de sécurité le mois dernier a déclaré que plus de vulnérabilités avaient été signalées en 2021 qu’en 2020 et que les trois quarts des failles des plugins avaient des exploits connus.