Une version non officielle de la populaire application de messagerie WhatsApp appelée YoWhatsApp a été observé en train de déployer un cheval de Troie Android connu sous le nom de Triada.

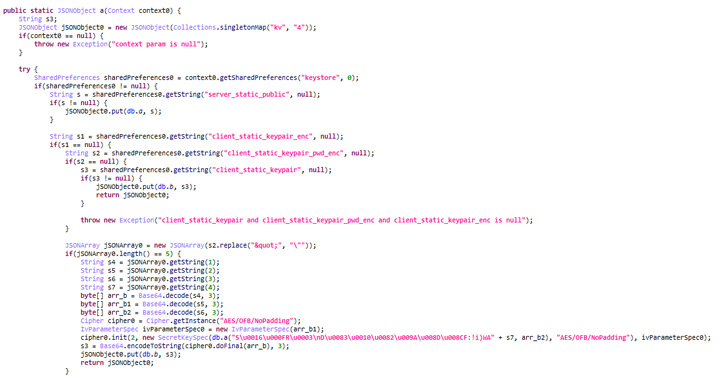

Le but du malware est de voler les clés qui « permettent l’utilisation d’un compte WhatsApp sans l’application« , Kasperski a dit dans un nouveau rapport. « Si les clés sont volées, un utilisateur d’un mod WhatsApp malveillant peut perdre le contrôle de son compte. »

YoWhatsApp offre aux utilisateurs la possibilité de verrouiller les chats, d’envoyer des messages à des numéros non enregistrés et de personnaliser l’application avec une variété d’options de thème. On dit également qu’il partage des chevauchements avec d’autres clients WhatsApp modifiés tels que FMWhatsApp et HeyMods.

La société russe de cybersécurité a déclaré avoir trouvé la fonctionnalité malveillante dans la version 2.22.11.75 de YoWhatsApp.

Généralement propagée par des publicités frauduleuses sur Snaptube et Vidmate, l’application, lors de son installation, demande aux victimes de lui accorder des autorisations pour accéder aux messages SMS, permettant au logiciel malveillant de les inscrire à des abonnements payants à leur insu.

Un vol réussi des clés peut conduire à une compromission totale du compte, permettant à l’adversaire d’accéder aux messages de chat et même de se faire passer pour la victime pour envoyer du spam et commettre une fraude financière.

Le développement intervient alors que Meta Platforms intente une action en justice contre trois développeurs en Chine et à Taïwan pour avoir distribué des applications WhatsApp non officielles, y compris HeyMods, qui a entraîné la compromission de plus d’un million de comptes d’utilisateurs.

Les résultats arrivent également un peu plus d’un an après que des acteurs de la menace ont été découverts en train de diffuser le malware Triada via FMWhatsApp.

« Les cybercriminels utilisent de plus en plus la puissance des logiciels légitimes pour distribuer des applications malveillantes », ont souligné les chercheurs. « Cela signifie que les utilisateurs qui choisissent des applications populaires et des sources d’installation officielles peuvent toujours en être victimes. »