La campagne Luna Moth a extorqué des centaines de milliers de dollars à plusieurs victimes dans les secteurs juridique et de la vente au détail.

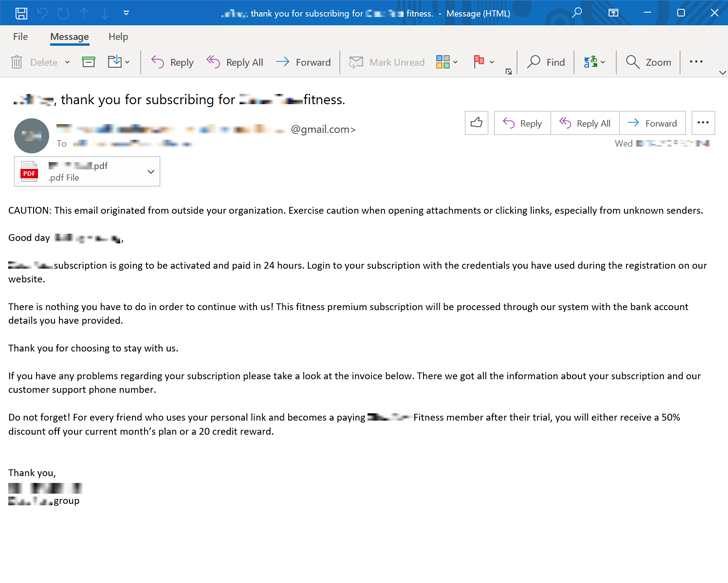

Les attaques se distinguent par l’utilisation d’une technique appelée hameçonnage de rappel ou livraison d’attaques par téléphone (TOAD), dans laquelle les victimes sont conçues socialement pour passer un appel téléphonique via des e-mails de phishing contenant des factures et des leurres sur le thème de l’abonnement.

L’unité 42 de Palo Alto Networks a déclaré que les attaques sont le « produit d’une seule campagne hautement organisée », ajoutant que « cet acteur menaçant a considérablement investi dans des centres d’appels et une infrastructure unique à chaque victime ».

L’entreprise de cybersécurité décrit l’activité comme une « campagne omniprésente sur plusieurs mois qui évolue activement ».

Ce qui est remarquable à propos du phishing par rappel, c’est que les e-mails sont totalement dépourvus de toute pièce jointe malveillante ou lien piégé, ce qui leur permet d’échapper à la détection et de contourner les solutions de protection des e-mails.

Ces messages sont généralement accompagnés d’une facture comprenant un numéro de téléphone que les utilisateurs peuvent appeler pour annuler l’abonnement supposé. En réalité, cependant, les victimes sont acheminées vers un centre d’appels contrôlé par un acteur et connectées à un agent en direct à l’autre bout, qui finit par installer un outil d’accès à distance pour la persistance.

« L’attaquant cherchera alors à identifier des informations précieuses sur l’ordinateur de la victime et les partages de fichiers connectés, et il les exfiltrera discrètement vers un serveur qu’il contrôle à l’aide d’un outil de transfert de fichiers », a déclaré Kristopher Russo, chercheur à l’Unité 42.

La campagne peut nécessiter beaucoup de ressources, mais elle est également techniquement moins sophistiquée et susceptible d’avoir un taux de réussite beaucoup plus élevé que les autres attaques de phishing.

En plus de cela, il permet l’extorsion sans cryptage, permettant aux acteurs malveillants de piller des données sensibles sans avoir besoin de déployer un rançongiciel pour verrouiller les fichiers après l’exfiltration.

L’acteur de Luna Moth, également connu sous le nom de Silent Ransom, est devenu une sorte d’expert lorsqu’il s’agit de réaliser de tels stratagèmes. Selon AdvIntel, le groupe de cybercriminalité serait le cerveau derrière les attaques de BazarCall l’année dernière.

Pour donner à ces attaques un vernis de légitimité, les adversaires, au lieu de déposer un malware comme BazarLoader, profitent d’outils légitimes comme Zoho Assist pour interagir à distance avec l’ordinateur d’une victime, abusant de l’accès pour déployer d’autres logiciels de confiance tels que Rclone ou WinSCP pour données de récolte.

Les demandes d’extorsion vont de deux à 78 Bitcoins en fonction de l’organisation ciblée, l’auteur de la menace créant des portefeuilles de crypto-monnaie uniques pour chaque paiement. L’adversaire offrirait également des remises de près de 25% pour un paiement rapide, bien qu’il n’y ait aucune garantie que les données soient supprimées.

« Les acteurs de la menace à l’origine de cette campagne se sont efforcés d’éviter tous les outils et logiciels malveillants non essentiels, afin de minimiser le potentiel de détection », a déclaré Russo. « Puisqu’il existe très peu d’indicateurs précoces indiquant qu’une victime est attaquée, la formation de sensibilisation des employés à la cybersécurité est la première ligne de défense. »