Le Federal Bureau of Investigation (FBI) des États-Unis a confirmé samedi que des acteurs malveillants non identifiés avaient violé l’un de ses serveurs de messagerie pour faire exploser des canulars concernant une fausse « attaque en chaîne sophistiquée ».

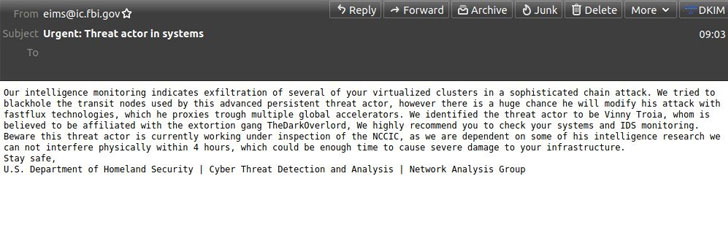

L’incident, qui a été le premier divulgué publiquement par l’organisation à but non lucratif de renseignement sur les menaces SpamHaus, impliquait l’envoi d’e-mails d’avertissement malveillants avec la ligne d’objet « Urgent : acteur de la menace dans les systèmes » provenant d’une adresse e-mail légitime du FBI « eims@ic.fbi[.]gov » qui a encadré l’attaque contre Vinny Troia, chercheur en sécurité et fondateur des sociétés de renseignement sur le dark web Night Lion Security et Shadowbyte, tout en affirmant qu’il était également affilié à une entreprise de piratage nommée TheDarkOverlord.

SpamHaus a cité ses propres données de télémétrie pour souligner que les explosions d’e-mails se sont produites sur deux vagues de « spam », une peu avant 5h00 UTC et une autre peu après 7h00 UTC.

Cependant, selon le chercheur de Kryptos Logic Marcus Hutchins, l’objectif semble être de discréditer Troia. « Vinny Troia a écrit un livre révélant des informations sur le groupe de piratage TheDarkOverlord. Peu de temps après, quelqu’un a commencé à effacer les clusters ElasticSearch en laissant son nom. Plus tard, son Twitter a été piraté, puis son site Web. Maintenant, un serveur de messagerie du FBI piraté envoie ceci », Hutchins tweeté.

Brian Krebs de Krebs sur la sécurité, qui a également a reçu une missive indépendante de l’auteur, détaillée dans un rapport indépendant selon laquelle « les messages de spam ont été envoyés en abusant d’un code non sécurisé dans un portail en ligne du FBI conçu pour partager des informations avec les autorités nationales et locales chargées de l’application de la loi ».

Pompompurin, en tant que entité pirate passe en ligne, a déclaré à Krebs que la violation avait été commise en profitant d’une faille dans le portail des entreprises du FBI pour l’application de la loi (LEEP) qui a non seulement permis à toute personne de demander un compte, mais a également divulgué le mot de passe à usage unique envoyé au demandeur pour confirmer son inscription, lui permettant ainsi d’intercepter et de falsifier les requêtes HTTP avec son propre message bidon à des milliers d’e-mails adresses.

« Le FBI est au courant d’une mauvaise configuration logicielle qui a temporairement permis à un acteur d’exploiter le Law Enforcement Enterprise Portal (LEEP) pour envoyer de faux e-mails », a déclaré l’agence. mentionné dans un rapport. « Bien que l’e-mail illégitime provienne d’un serveur exploité par le FBI, ce serveur était dédié à l’envoi de notifications pour LEEP et ne faisait pas partie du service de messagerie d’entreprise du FBI. Aucun acteur n’a été en mesure d’accéder ou de compromettre des données ou des informations personnelles sur le réseau du FBI. «

« Devrais-je être flatté que les enfants qui ont piraté les serveurs de messagerie du FBI aient décidé de le faire en mon nom ? », Troia plus tard tweeté, tandis qu’aussi faire allusion à Pompompurin étant le cerveau de la campagne de diffamation. Plus tôt dans la journée, les responsables du compte Twitter mentionné: « Je ne suis impliqué dans aucune activité illégale. Veuillez noter que ce compte est également géré par [Vinny Troia]. »