Un nouvel outil malveillant qui permet aux cybercriminels de créer des raccourcis Windows malveillants (.LNK) les fichiers ont été mis en vente sur des forums de cybercriminalité.

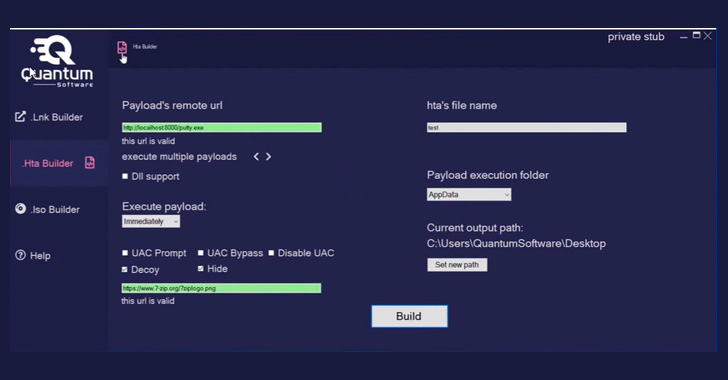

Doublé Constructeur de liens quantiquesle logiciel permet d’usurper n’importe quelle extension et de choisir parmi plus de 300 icônes, sans oublier le support UAC et Écran intelligent de Windows bypass ainsi que le fichier « plusieurs charges utiles par .LNK ». Des capacités de génération de charges utiles .HTA et d’image disque (.ISO) sont également proposées.

Quantum Builder est disponible à la location à différents prix : 189 € par mois, 355 € pour deux mois, 899 € pour six mois, ou en achat unique à vie pour 1 500 €.

« Les fichiers .LNK sont des fichiers de raccourci qui référencent d’autres fichiers, dossiers ou applications pour les ouvrir », ont déclaré les chercheurs de Cyble. a dit dans un rapport. « La [threat actor] exploite les fichiers .LNK et supprime les charges utiles malveillantes à l’aide LOLBins [living-off-the-land binaries]. »

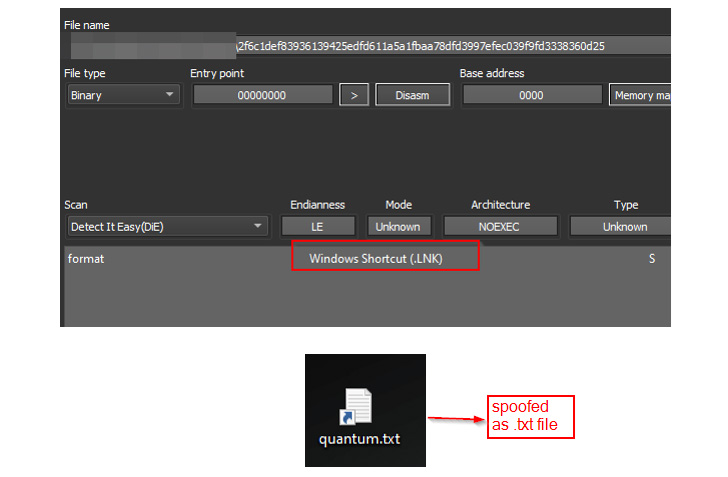

Les premières preuves d’échantillons de logiciels malveillants utilisant Quantum Builder dans la nature remonteraient au 24 mai, se faisant passer pour des fichiers texte inoffensifs (« test.txt.lnk »).

« Par défaut, Windows masque l’extension .LNK, donc si un fichier est nommé file_name.txt.lnk, alors seul file_name.txt sera visible pour l’utilisateur même si l’option d’affichage de l’extension de fichier est activée », ont déclaré les chercheurs. « Pour ces raisons, cela pourrait être une option intéressante pour les assistants d’enseignement, en utilisant les fichiers .LNK comme déguisement ou écran de fumée. »

Le lancement du fichier .LNK exécute le code PowerShell qui, à son tour, exécute un fichier d’application HTML (« bdg.hta ») hébergé sur le site Web de Quantum (« quantum-software[.]en ligne ») en utilisant MSHTAun utilitaire Windows légitime utilisé pour exécuter des fichiers HTA.

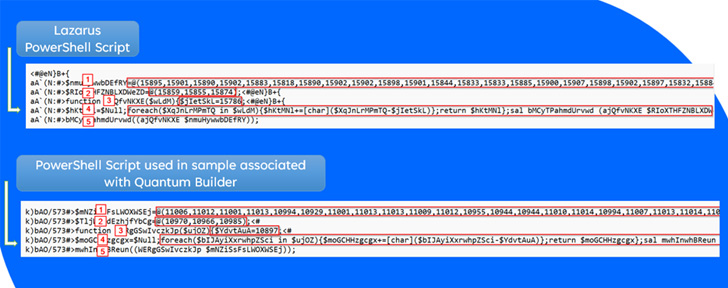

Quantum Builder partagerait des liens avec le groupe Lazarus, basé en Corée du Nord, en raison des chevauchements au niveau du code source dans l’outil et du mode opératoire de ce dernier consistant à tirer parti des fichiers .LNK pour fournir des charges utiles d’étape supplémentaires, indiquant son utilisation potentielle par les acteurs APT dans leur attaques.

Le développement intervient alors que les opérateurs derrière Bumblebee et Emotet se tournent vers les fichiers .LNK comme conduit pour déclencher les chaînes d’infection suite à la décision de Microsoft de désactiver les macros Visual Basic pour Applications (VBA) par défaut sur ses produits plus tôt cette année.

Bumblebee, un remplaçant du logiciel malveillant BazarLoader repéré pour la première fois en mars, fonctionne comme une porte dérobée conçue pour donner aux attaquants un accès persistant aux systèmes compromis et un téléchargeur pour d’autres logiciels malveillants, notamment Cobalt Strike et Sliver.

Les capacités du malware en ont également fait un outil de choix pour les acteurs de la menace, avec 413 incidents d’infection par Bumblebee signalés en mai 2022, contre 41 en avril, selon Cyble.

« Bumblebee est un nouveau chargeur de logiciels malveillants hautement sophistiqué qui utilise de nombreuses manœuvres d’évitement et des astuces anti-analyse, y compris des techniques anti-virtualisation complexes », ont déclaré les chercheurs. a dit. « Il est susceptible de devenir un outil populaire pour les groupes de rançongiciels pour livrer leur charge utile. »