Jeudi, des chercheurs en cybersécurité ont révélé des détails sur un nouveau botnet inspiré de Mirai appelé « mirai_ptea » qui exploite une vulnérabilité non divulguée dans les enregistreurs vidéo numériques (DVR) fournis par KGUARD pour propager et exécuter des attaques par déni de service distribué (DDoS).

La société de sécurité chinoise Netlab 360 épinglé la première sonde contre la faille le 23 mars 2021, avant de détecter des tentatives d’exploitation actives par le botnet le 22 juin 2021.

Le botnet Mirai, depuis son apparition sur la scène en 2016, a été lié à une série d’attaques DDoS à grande échelle, dont une contre le fournisseur de services DNS Dyn en octobre 2016, faisant en sorte que les principales plateformes et services Internet restent inaccessibles aux utilisateurs en Europe et Amérique du Nord.

Depuis lors, de nombreuses variantes de Mirai ont vu le jour, en partie en raison de la disponibilité de son code source sur Internet. Mirai_ptea ne fait pas exception.

Peu de choses ont été divulguées sur la faille de sécurité dans le but d’empêcher une exploitation ultérieure, mais les chercheurs ont déclaré que le DVR KGUARD le firmware avait un code vulnérable avant 2017 qui permettait l’exécution à distance de commandes système sans authentification. Au moins environ 3 000 appareils exposés en ligne sont sensibles à la vulnérabilité.

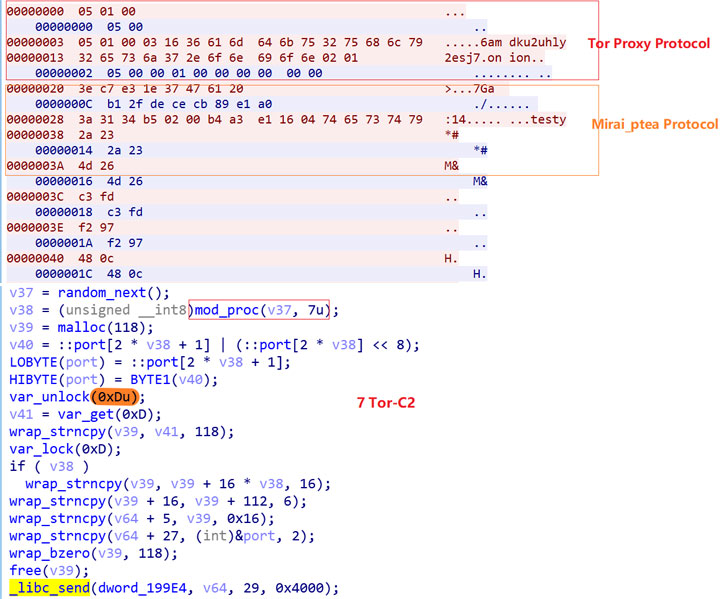

En plus d’utiliser Tor Proxy pour communiquer avec le serveur de commande et de contrôle (C2), une analyse de l’échantillon mirai_ptea a révélé un cryptage étendu de toutes les informations de ressources sensibles, qui sont décodées pour établir une connexion avec le serveur C2 et récupérer les commandes d’attaque pour exécution , y compris le lancement d’attaques DDoS.

« La répartition géographique des adresses IP sources du bot est […] principalement concentrés aux États-Unis, en Corée et au Brésil », ont noté les chercheurs, avec des infections signalées en Europe, en Asie, en Australie, en Amérique du Nord et du Sud et dans certaines parties de l’Afrique.