Un logiciel malveillant naissant basé sur Go connu sous le nom d’Aurora Stealer est de plus en plus déployé dans le cadre de campagnes conçues pour voler des informations sensibles à des hôtes compromis.

« Ces chaînes d’infection ont exploité des pages de phishing se faisant passer pour des pages de téléchargement de logiciels légitimes, y compris des portefeuilles de crypto-monnaie ou des outils d’accès à distance, et la méthode 911 utilisant des vidéos YouTube et de faux sites Web de téléchargement de logiciels piratés optimisés pour le référencement », a déclaré la société de cybersécurité SEKOIA. a dit.

Annoncé pour la première fois sur les forums russes sur la cybercriminalité en avril 2022, Aurora a été proposé comme un malware de base pour d’autres acteurs de la menace, le décrivant comme un « botnet polyvalent avec des capacités de vol, de téléchargement et d’accès à distance ».

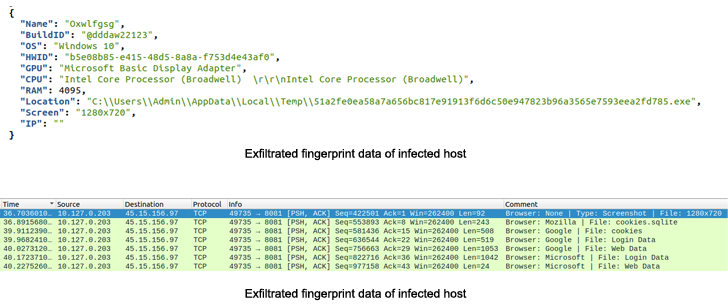

Dans les mois qui ont suivi, le malware a été réduit à un voleur capable de récolter des fichiers intéressants, des données de 40 portefeuilles de crypto-monnaie et des applications comme Telegram.

Aurora est également livré avec un chargeur qui peut déployer une charge utile de la prochaine étape à l’aide d’une commande PowerShell.

La société de cybersécurité a déclaré qu’au moins différents groupes de cybercriminalité, appelés trafiquantsqui sont chargés de rediriger le trafic des utilisateurs vers des contenus malveillants exploités par d’autres acteurs, ont ajouté Aurora à leur ensemble d’outils, soit exclusivement, soit aux côtés de RedLine et Raccoon.

« Aurora est un autre voleur d’informations ciblant les données des navigateurs, des portefeuilles de crypto-monnaie, des systèmes locaux et agissant comme un chargeur », a déclaré SEKOIA. « Vendues au prix fort sur les places de marché, les données collectées intéressent particulièrement les cybercriminels, leur permettant de mener des campagnes lucratives de suivi, y compris des opérations de chasse au gros gibier.

Le développement intervient également alors que des chercheurs de l’unité 42 de Palo Alto Networks ont détaillé une version améliorée d’un autre voleur appelé Typhon Stealer.

La nouvelle variante, baptisée Typhon renaîtest conçu pour voler les portefeuilles de crypto-monnaie, les navigateurs Web et d’autres données système, tout en supprimant les fonctionnalités existantes telles que l’enregistrement de frappe et l’extraction de crypto-monnaie dans le but probable de minimiser la détection.

« Typhon Stealer a fourni aux acteurs de la menace un constructeur facile à utiliser et configurable à louer », ont déclaré les chercheurs de l’unité 42 Riley Porter et Uday Pratap Singh.

« Les nouvelles techniques anti-analyse de Typhon Reborn évoluent dans le sens de l’industrie, devenant plus efficaces dans les tactiques d’évasion tout en élargissant leur ensemble d’outils pour voler les données des victimes. »