Des erreurs de configuration dans plusieurs applications Android ont divulgué des données sensibles de plus de 100 millions d’utilisateurs, ce qui en fait potentiellement une cible lucrative pour les acteurs malveillants.

« En ne suivant pas les meilleures pratiques lors de la configuration et de l’intégration de services cloud tiers dans des applications, des millions de données privées d’utilisateurs ont été exposées », ont déclaré les chercheurs de Check Point dans une analyse publiée aujourd’hui et partagée avec The Hacker News.

« Dans certains cas, ce type d’utilisation abusive n’affecte que les utilisateurs, mais les développeurs ont également été laissés vulnérables. Les erreurs de configuration mettent en danger les données personnelles des utilisateurs et les ressources internes des développeurs, telles que l’accès aux mécanismes de mise à jour, au stockage, etc. »

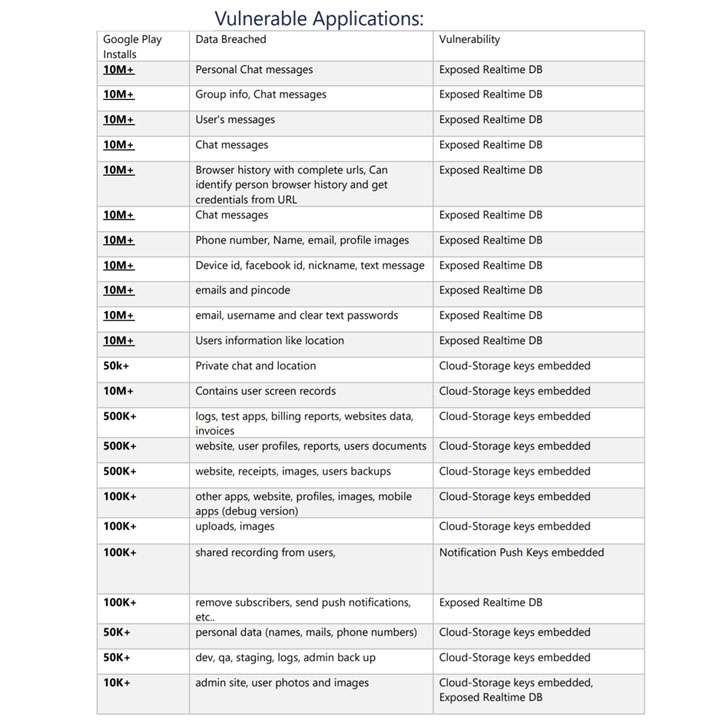

Les résultats proviennent d’une étude de 23 applications Android disponibles sur le Google Play Store officiel, dont certaines ont des téléchargements allant de 10000 à 10 millions, comme Astro Guru, iFax, créateur de logo, Enregistreur d’écran, et T’Leva.

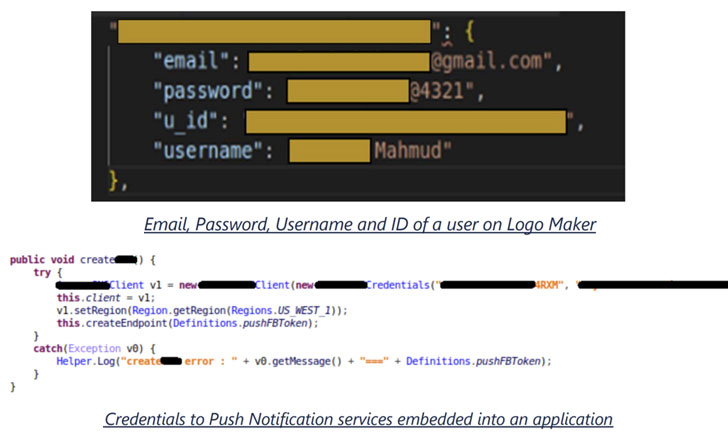

Selon Check Point, les problèmes proviennent d’une mauvaise configuration des bases de données en temps réel, des notifications push et des clés de stockage dans le cloud, entraînant un déversement d’e-mails, de numéros de téléphone, de messages de discussion, d’emplacement, de mots de passe, de sauvegardes, d’historique de navigateur et de photos.

En ne sécurisant pas la base de données derrière des barrières d’authentification, les chercheurs ont déclaré avoir été en mesure d’obtenir des données appartenant aux utilisateurs de l’application de taxi angolais T’Leva, y compris les messages échangés entre les chauffeurs et les passagers ainsi que les noms complets, les numéros de téléphone et la destination et la destination. -up emplacements.

De plus, les chercheurs ont constaté que les développeurs d’applications intégraient les clés nécessaires pour envoyer des notifications push et accéder aux services de stockage cloud directement dans les applications. Cela pourrait non seulement permettre aux mauvais acteurs d’envoyer une notification malveillante à tous les utilisateurs au nom du développeur, mais pourrait également être exploité même pour diriger des utilisateurs sans méfiance vers une page de phishing, devenant ainsi un point d’entrée pour des menaces plus sophistiquées.

L’intégration de clés d’accès au stockage cloud dans les applications ouvre également la porte à d’autres attaques dans lesquelles un adversaire pourrait s’emparer de toutes les données stockées dans le cloud – un comportement qui a été observé dans deux applications, Screen Recorder et iFax, donnant ainsi aux chercheurs le possibilité d’accéder aux enregistrements d’écran et aux documents télécopiés.

Check Point note que seules quelques-unes des applications ont changé leur configuration en réponse à une divulgation responsable, ce qui implique que les utilisateurs d’autres applications restent vulnérables à d’éventuelles menaces telles que la fraude et le vol d’identité, sans parler de l’utilisation des mots de passe volés pour accéder à d’autres comptes. frauduleusement.

« En fin de compte, les victimes deviennent vulnérables à de nombreux vecteurs d’attaque différents, tels que les usurpations d’identité, le vol d’identité, le phishing et les balayages de services », a déclaré Aviran Hazum, responsable de la recherche mobile chez Check Point, ajoutant que l’étude « met en lumière une réalité inquiétante où les développeurs d’applications placent non seulement leurs données, mais les données de leurs utilisateurs privés menacées. «