Après mes deux précédents tutoriels sur l’installation, les configurations de base et l’accès à distance Zentyal PDC de Basé sur Windows nœud, il est temps d’appliquer un certain degré de sécurité et de configuration à vos utilisateurs et ordinateurs qui sont joints à votre domaine en créant Unités organisationnelles (OU) et l’activation Objet de stratégie de groupe (Stratégie de groupe).

Conditions

Comme vous le savez peut-être déjà Objet de stratégie de groupe est un logiciel qui contrôle les comptes d’utilisateurs, les ordinateurs, les environnements de travail, les paramètres, les applications et d’autres problèmes liés à la sécurité à partir d’un point central sur tous les systèmes d’exploitation de bureau et de serveur Windows.

Ce sujet est très complexe et des tonnes de documentation ont été publiées sur le sujet, mais ce tutoriel couvre une implémentation de base sur la façon d’activer Objet de stratégie de groupe sur les utilisateurs et les ordinateurs joints dans un Serveur Zentyal PDC.

Étape 1 : Créer des unités organisationnelles (OU)

1. Accédez à votre Outils d’administration Web Zentyal via le domaine ou l’adresse IP et accédez à Module Utilisateurs et ordinateurs -> Faire en sorte.

https://your_domain_name:8443 OR https://your_zentyal_ip_addess:8443

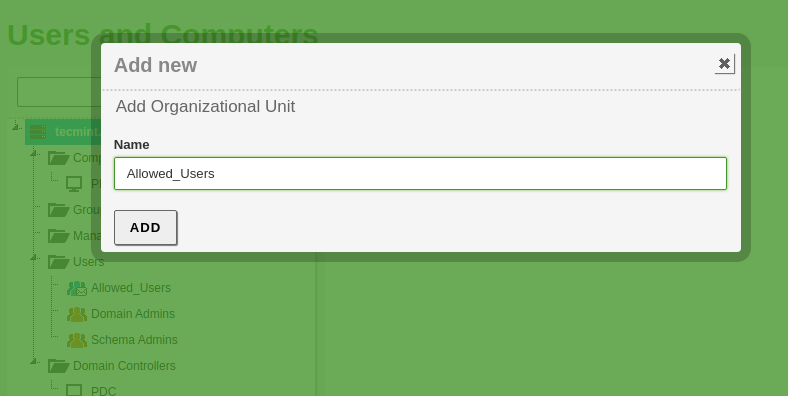

2. Mettez en surbrillance votre domaine, cliquez sur le « vert »+bouton « , sélectionnez Unité organisationnelle, et à l’invite, entrez votre « Nom de l’unité organisationnelle” (choisissez un nom descriptif) puis tirez sur Ajouter (Les unités d’organisation peuvent également être créées à partir de Outils d’administration à distance comme les utilisateurs Active Directory et l’ordinateur ou la gestion des stratégies de groupe).

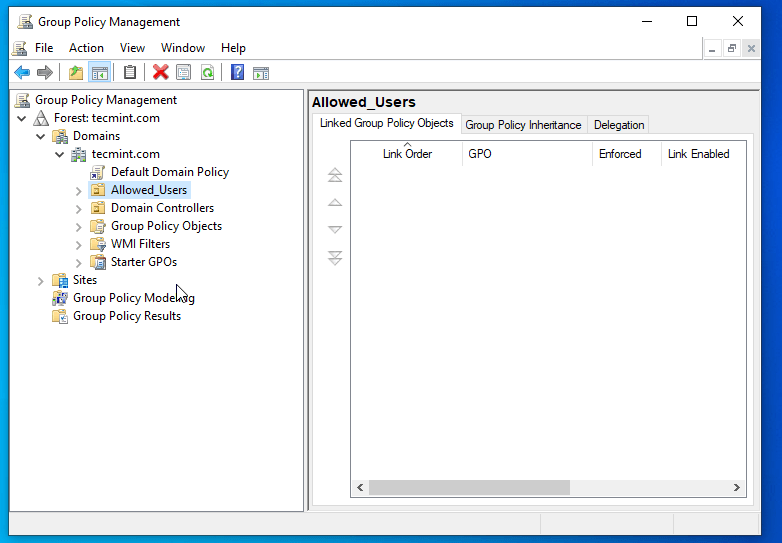

3. Allez maintenant dans votre Système distant Windows et ouvrez le Gestion des politiques de groupe raccourci (comme vous pouvez le voir votre nouvellement créé Unité organisationnelle apparaît sur votre domaine).

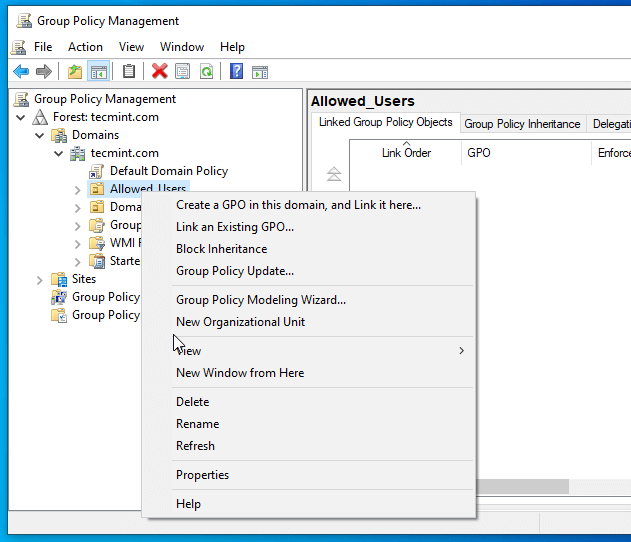

4. Faites un clic droit sur votre nom de l’organisation venez de créer et sélectionnez Créez un GPO dans ce domaine et associez-le ici…

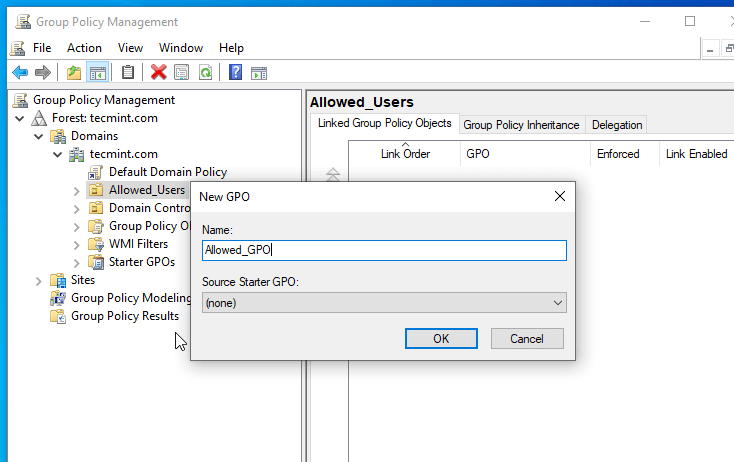

5. Sur le Nouvel objet de stratégie de groupe invite entrez un nom descriptif pour ce nouveau Objet de stratégie de groupe puis frappe d’accord.

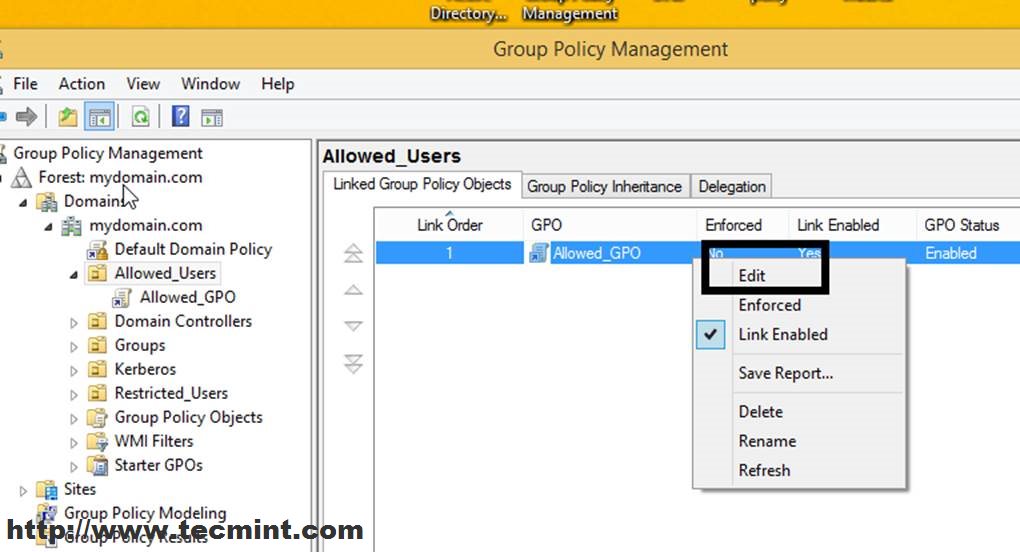

6. Cela crée votre Fichier de base GPO pour ça Unité organisationnelle mais n’a pas encore de paramètres configurés. Pour commencer à éditer ce fichier, faites un clic droit sur ce nom de fichier et sélectionnez Éditer.

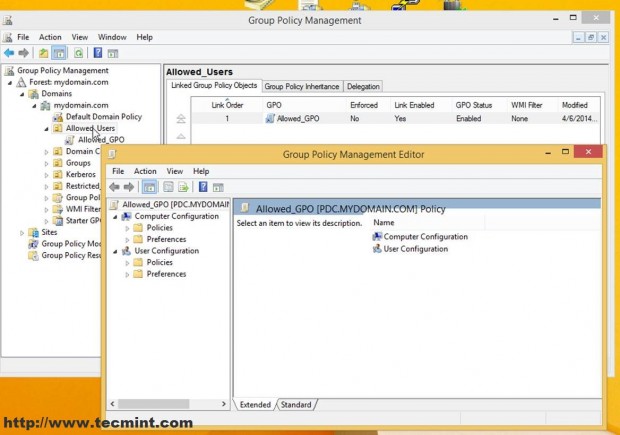

7. Cela ouvrira Éditeur de gestion des stratégies de groupe pour ce fichier (ces paramètres s’appliqueront uniquement aux utilisateurs et ordinateurs déplacés vers cette unité d’organisation).

8. Commençons maintenant à configurer quelques paramètres simples pour cela Fichier de stratégie de groupe.

Voici quelques paramètres de base

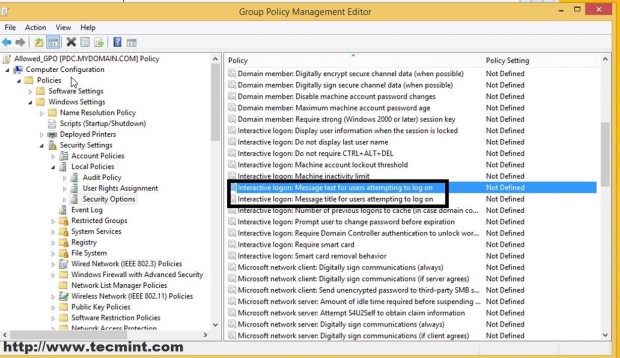

UNE. Aller vers La configuration d’un ordinateur -> Paramètres Windows -> Les paramètres de sécurité -> Politiques locales -> Options de sécurité -> Connexion interactive -> Texte/titre du message pour les utilisateurs qui tentent de se connecter, saisissez du texte sur Définir ces paramètres de stratégie sur les deux paramètres et appuyez sur OK.

AVERTIR: pour appliquer ce paramètre sur l’ensemble de vos utilisateurs et ordinateurs de domaine jusqu’à présent, vous devez sélectionner et modifier le fichier de stratégie de domaine par défaut dans la liste des forêts de domaines.

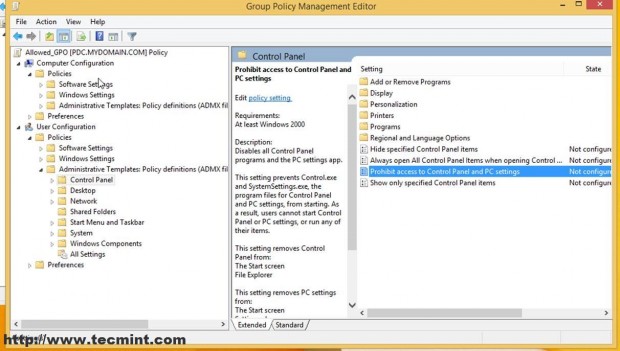

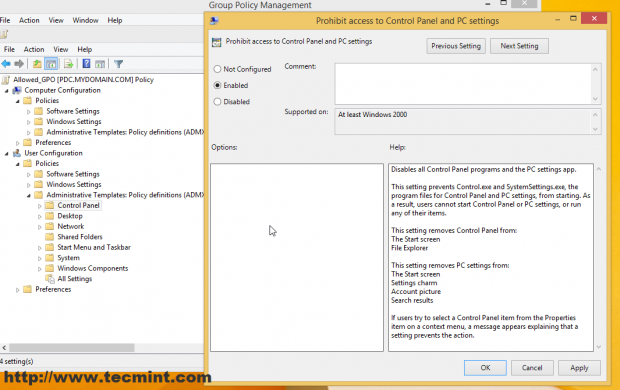

B. Naviguer à la configuration utilisateur -> Stratégies -> Modèles d’administration -> Panneau de commande -> interdire l’accès au panneau de configuration et aux paramètres du PC, double-cliquez et sélectionnez Activé.

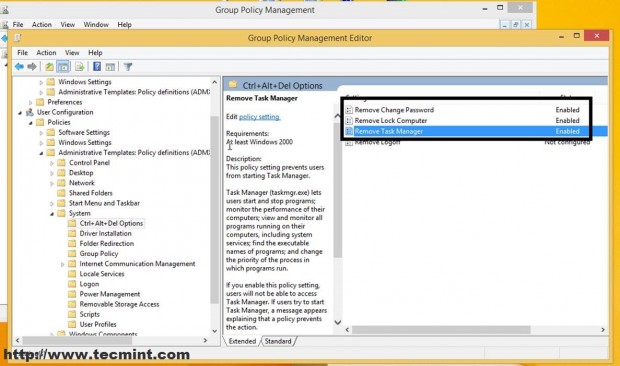

Vous pouvez effectuer toutes sortes de paramètres de sécurité liés à Utilisateurs et Des ordinateurs pour ça Unité organisationnelle (seuls vos besoins et votre imagination sont la limite) comme ceux de la capture d’écran ci-dessous mais ce n’est pas le but de ce tutoriel (je l’ai configuré uniquement pour la démonstration).

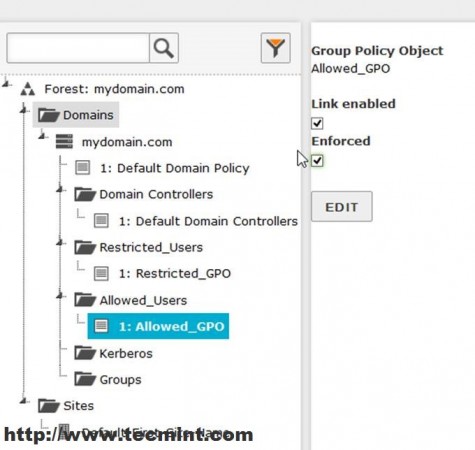

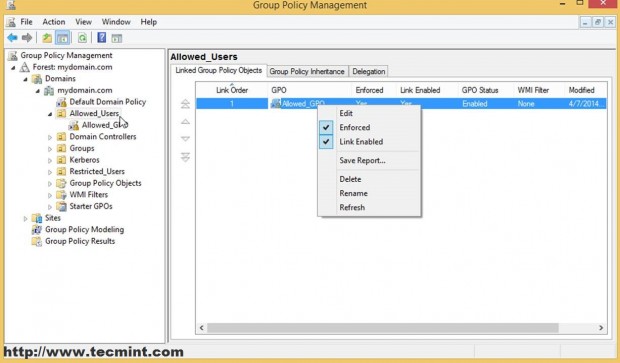

9. Une fois tous vos paramètres et configurations de sécurité définis, fermez toutes les fenêtres et revenez à l’interface d’administration Web Zentyal ( https://mondomaine.com ), aller à Module de domaine -> Liens de stratégie de groupe, mettez en surbrillance votre fichier GPO de votre domaine forêt, sélectionnez les deux Liens activés et appliqués et frapper sur Éditer bouton pour appliquer les paramètres pour cela OU.

Comme vous pouvez le voir de Gestion des stratégies de groupe Windows outil distant, cette stratégie a été activée sur l’unité d’organisation.

Vous pouvez également voir une liste de tous vos paramètres OU GPO en cliquant sur le Paramètres languette.

dix. Maintenant, pour pouvoir réellement voir vos nouveaux paramètres appliqués, redémarrez simplement deux fois vos machines Windows jointes dans ce domaine pour voir l’effet.

Étape 2 : ajouter des utilisateurs aux unités organisationnelles (OU)

Maintenant, ajoutons un utilisateur dans notre nouveau OU pour appliquer efficacement ces paramètres. Disons que vous avez des doutes sur utilisateur2 sur votre domaine et vous ce qu’il doit avoir des restrictions imposées par Utilisateur_autorisé OU GPO.

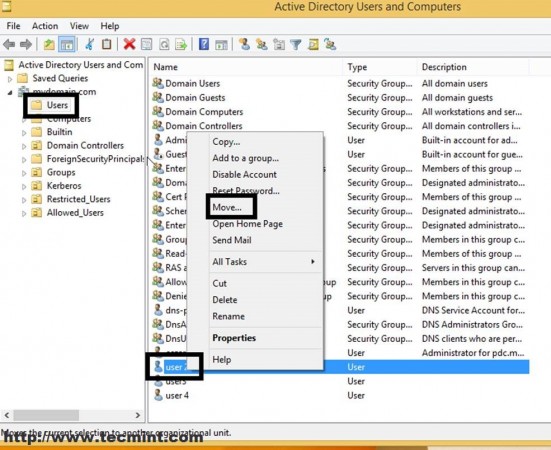

11. Sur la machine distante Windows ouverte Utilisateurs et ordinateurs Active Directory, aller vers Utilisateurs, sélectionnez utilisateur2, et faites un clic droit pour l’apparence du menu.

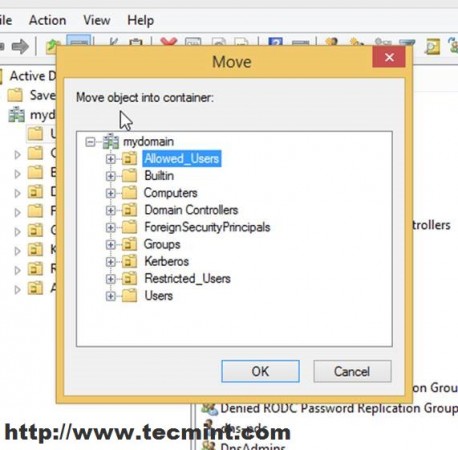

12. À l’invite de la fenêtre Déplacer, sélectionnez Allowed_Users OU et appuyez sur OK.

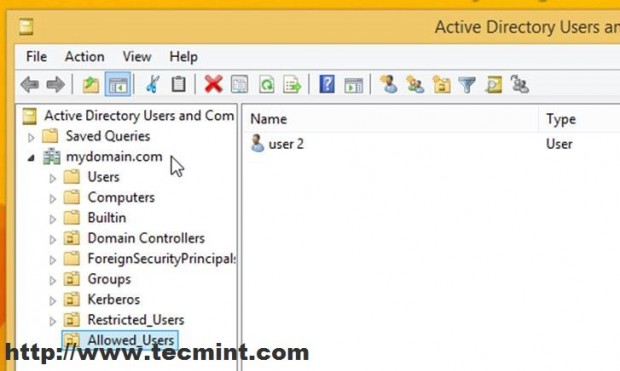

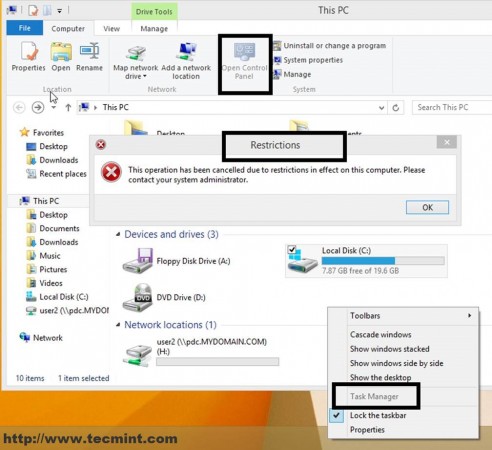

Maintenant, tous les paramètres à ce sujet Objet de stratégie de groupe s’appliquera à cet utilisateur dès qu’il se reconnectera la prochaine fois. Comme prouvé, cet utilisateur n’a pas accès au Gestionnaire des tâches, au Panneau de configuration ou à d’autres paramètres informatiques associés joints à ce domaine.

Tous ces paramètres ont été rendus possibles sous un serveur exécutant un Basé sur Linux Distribution, Zentyal 7.0, avec logiciel open source gratuit, Samba4, et LDAP, qui agit presque comme un les fenêtres serveur authentique et quelques outils de gestion à distance disponibles sur n’importe quelle machine de bureau Windows.

Si vous appréciez ce que nous faisons ici sur TecMint, vous devriez considérer :

TecMint est le site communautaire à la croissance la plus rapide et le plus fiable pour tout type d’articles, de guides et de livres Linux sur le Web. Des millions de personnes visitent TecMint ! pour rechercher ou parcourir les milliers d’articles publiés disponibles GRATUITEMENT pour tous.

Si vous aimez ce que vous lisez, pensez à nous acheter un café ( ou 2 ) en guise de remerciement.

Nous sommes reconnaissants pour votre soutien sans fin.

.

![10 exemples de commandes Gzip [Compress Files in Linux]](https://media.techtribune.net/uploads/2023/06/Gzip-Command-in-Linux-238x178.png)