Des efforts comme la sensibilisation à Hameçonnage ont donné les résultats souhaités, mais les cybercriminels continuent de trouver de nouvelles façons de concevoir des attaques. Les dernières attaques à travers Pièces jointes PDF visent à pousser les utilisateurs à saisir les informations d’identification de leur compte de messagerie dans des pages de phishing bien conçues, révélant une découverte de Microsoft. Avant de continuer, vous voudrez peut-être jeter un œil à ce qu’est le phishing et comment identifier les attaques de phishing.

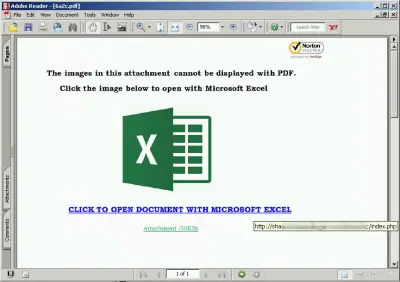

Une nouvelle variante de l’attaque Phishing fait ressembler le fichier PDF à un fichier Excel protégé qui ne peut être affiché qu’avec Microsoft Excel après avoir entré les informations d’identification de l’e-mail. La pièce jointe est principalement portée par un message électronique qui prétend être une communication officielle, simulant l’authenticité. Il invite la victime potentielle à ouvrir le fichier en suivant le lien proposé dans le fichier PDF.

Lorsqu’un utilisateur essaie d’ouvrir la pièce jointe, un message d’erreur s’affiche et demande à l’utilisateur d’« Ouvrir le document » avec Microsoft Excel ». Ceci, en réalité, est un lien vers un site Web.

Pour un utilisateur averti, un tel événement suffit à sonner l’alarme puisqu’Adobe Reader sert à lire un fichier PDF, et non un fichier Excel.

Cliquer sur le lien ouvre votre navigateur et vous amène sur une page Web, où l’attaque d’ingénierie sociale se poursuit avec un message indiquant que le document est protégé car il est confidentiel, et vous devez donc vous connecter avec vos identifiants de messagerie.

Pourquoi cette technique d’ingénierie sociale est-elle utilisée ? Cela implique un élément humain, donc empêcher ces attaques peut être délicat pour les entreprises. De plus, il invoque l’urgence, la peur et d’autres émotions négatives chez la victime, l’obligeant à révéler rapidement des informations sensibles en cliquant sur un lien malveillant ou en ouvrant un fichier malveillant.

Une fois que vous avez entré les informations et qu’un cybercriminel a accès à votre courrier électronique, il peut lancer d’autres attaques de phishing contre vos contacts ou accéder à vos services bancaires en ligne.

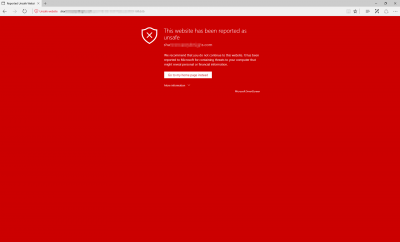

Le navigateur Microsoft Edge via la technologie SmartScreen bloque le chargement de ces pages de phishing. Ainsi, les utilisateurs utilisant le navigateur Edge pour la navigation Web n’ont pas à s’inquiéter. En outre, les versions récentes des navigateurs populaires tels que Mozilla Firefox et Google Chrome sont équipées des outils nécessaires pour éviter les instances de phishing. Il est donc conseillé de toujours utiliser la dernière version des navigateurs Internet modernes.

De plus, Windows Defender peut détecter et bloquer les pièces jointes PDF malveillantes et autres codes malveillants.

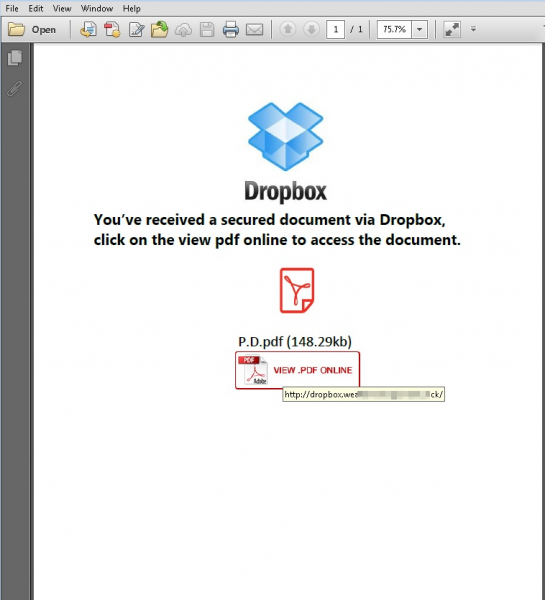

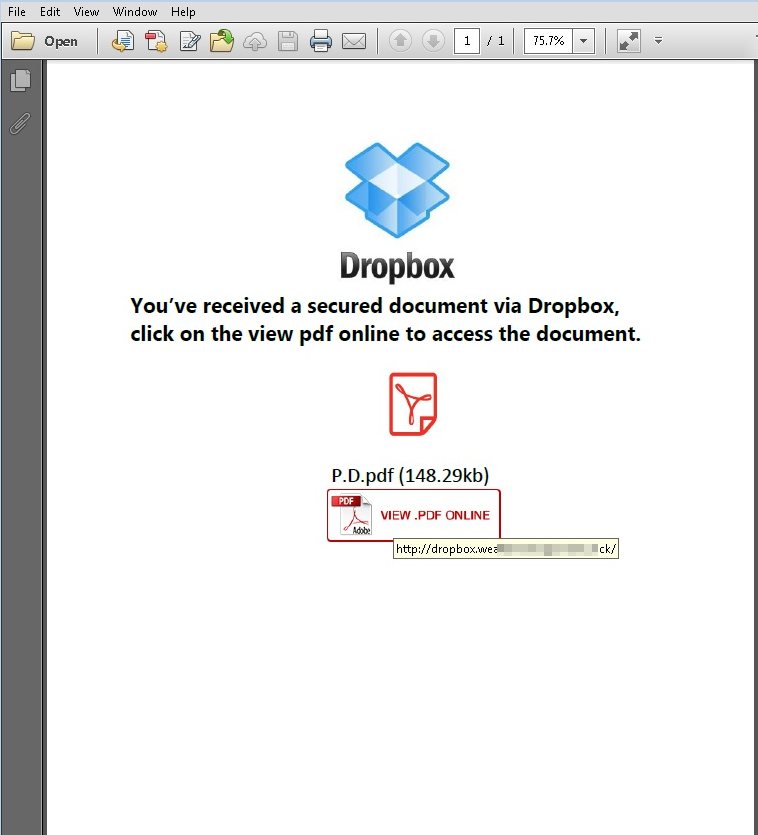

La deuxième méthode implique une légère variation où le PDF invite un utilisateur à cliquer sur un lien qui le mène soi-disant à une adresse où il peut afficher en ligne un document hébergé par Dropbox. Encore une fois, ici, l’utilisateur est redirigé vers une page de phishing qui lui « permet » de visualiser le document uniquement s’il saisit ses identifiants de messagerie corrects.

La sensibilisation est la clé ici. Vous devriez rechercher l’adresse URL. S’il utilise HTTP et non HTTPS, il ne s’agit pas d’une session sécurisée mais d’une page de phishing bien conçue. Fermez la page tout de suite et quittez !

Comment se protéger des attaques de phishing

Les attaques d’ingénierie sociale sont conçues pour tirer parti de la peur qui conduit à d’éventuelles défaillances dans la prise de décision. Donc, la sensibilisation est la clé. N’ouvrez jamais les pièces jointes des e-mails et ne cliquez jamais sur les liens dans les e-mails suspects. En outre, les fonctionnalités de sécurité de Windows 10 peuvent vous aider à identifier et à arrêter les attaques de phishing. Lisez cet article pour en savoir plus sur la façon de vous protéger contre les attaques d’ingénierie sociale.

Maintenant lis: Qu’est-ce qu’un logiciel malveillant d’ingénierie sociale et quelles précautions pouvez-vous prendre ?

![[2023] 6 façons de copier / coller du texte brut sans formatage](https://media.techtribune.net/uploads/2021/03/5-Ways-to-Copy-Paste-Plain-Text-Without-Formatting-on-Your-Computer-shutterstock-website-238x178.jpg)