Domicile > Le piratage >

Au moins trois sites torrent majeurs exposent actuellement des détails intimes de leurs opérations à toute personne disposant d’un navigateur Web. TechTribune France comprend que les sites utilisent un logiciel qui récupère le tout nouveau contenu d’autres sites avant de le télécharger automatiquement sur le leur. Un chercheur en sécurité a tenté de donner l’alerte mais personne n’a voulu l’écouter.

Les sites torrent privés, ou trackers privés comme on les appelle communément, sont conçus pour être difficiles d’accès.

Les sites torrent privés, ou trackers privés comme on les appelle communément, sont conçus pour être difficiles d’accès.

Dans de nombreux cas, les membres potentiels auront besoin d’une invitation de quelqu’un qui est déjà membre, bien que certains sites ouvrent leurs portes d’entrée lorsque les gens ouvrent leur portefeuille. Cela représente un défi pour les personnes qui veulent leur donner des informations précieuses et urgentes, mais qui doivent payer pour le faire.

Contexte et dilemme

Il y a quelques heures à peine, TechTribune France a reçu un conseil assez détaillé d’un chercheur en sécurité qui préfère rester anonyme. Les informations concernent directement trois trackers privés majeurs/bien connus et leurs utilisateurs, mais d’après les preuves présentées, la débâcle de sécurité expose également d’autres sites.

Le chercheur est venu nous raconter l’histoire car, après avoir tenté d’attirer l’attention des opérateurs des sites, même par le biais d’autres sites susceptibles de faire passer le message, rien n’a été fait. Surprenant, vu l’ampleur du problème.

L’objectif du chercheur est de protéger les utilisateurs des sites, mais si nous nommons publiquement les sites ici, cela ne laissera pas assez de temps aux administrateurs pour entendre parler de l’actualité et combler les lacunes. Au lieu de cela, nous fournirons suffisamment d’informations pour que les opérateurs des sites reconnaissent leur propre site de l’intérieur, puis une minute plus tard, le problème devrait être résolu.

La question de la sécurité

Pour mettre la main sur les dernières versions le plus rapidement possible, les trackers s’appuient souvent sur des sources extérieures qui ont accès au contenu dit 0-Day, c’est-à-dire au contenu publié aujourd’hui. Les trois sites concernés semblent avoir peu de mal à obtenir une partie de leur contenu en quelques minutes. Au moins en partie, cela est réalisé grâce à l’automatisation.

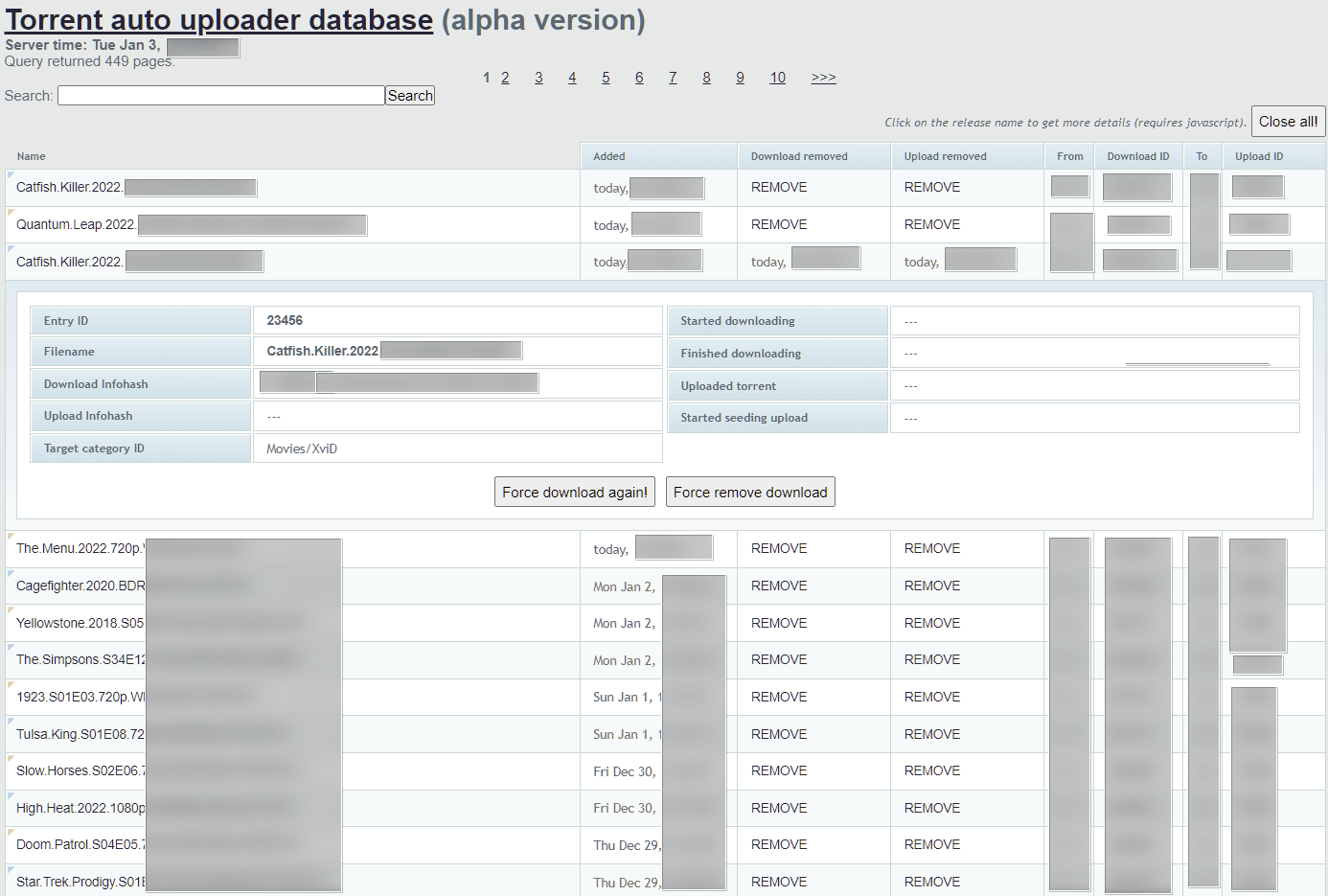

Lorsque les fournisseurs externes de contenu sont d’autres sites torrent, un logiciel appelé Torrent Auto Uploader intervient. Il peut automatiquement télécharger des torrents, des descriptions et des fichiers NFO associés à partir d’un site et les télécharger sur un autre, avec un nouveau fichier .torrent contenant l’URL d’annonce du tracker.

La page de gestion ci-dessus a été fortement caviardée car le contenu a le potentiel d’identifier au moins un des sites. Il s’agit d’une interface Web, qui n’a pas de protection par mot de passe et est facilement accessible par toute personne disposant d’un navigateur Web. Le même problème affecte au moins trois serveurs différents exploités par les trois sites en question.

Interface Web pour les clients Torrent

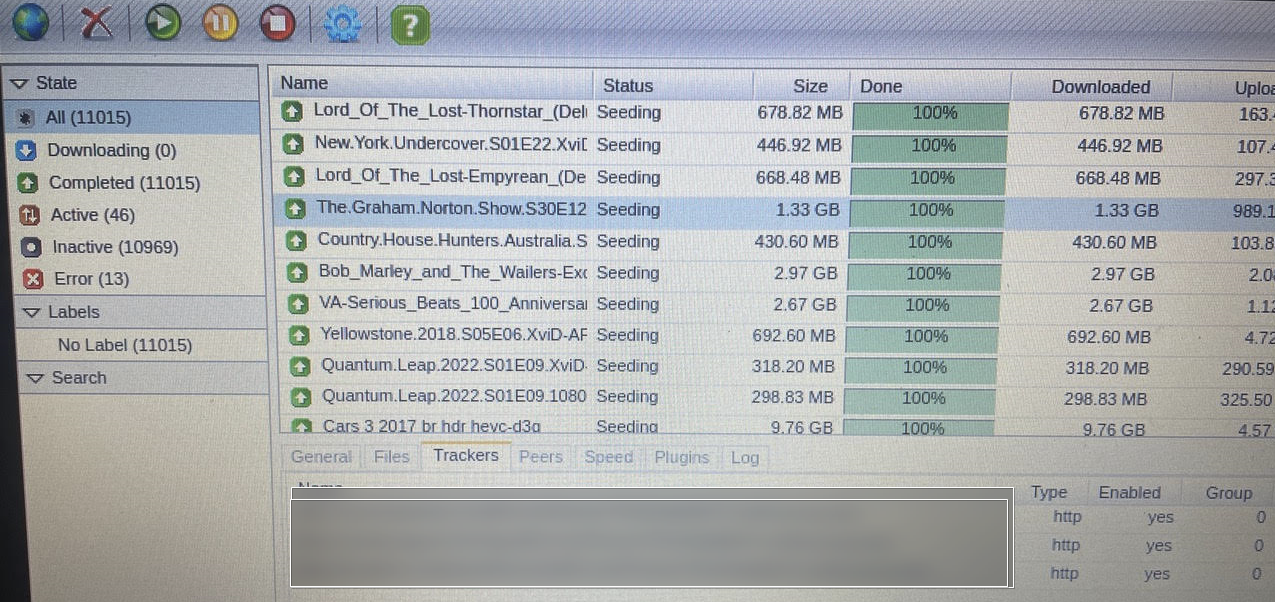

Torrent Auto Uploader s’appuie sur des clients torrent pour transférer du contenu. Les trois sites en question utilisent tous des clients rTorrent avec une interface utilisateur Web ruTorrent. Nous le savons parce que le chercheur a envoyé tout un tas de captures d’écran et d’informations complémentaires qui confirment l’accès aux clients torrent ainsi qu’au logiciel Torrent Auto Uploader.

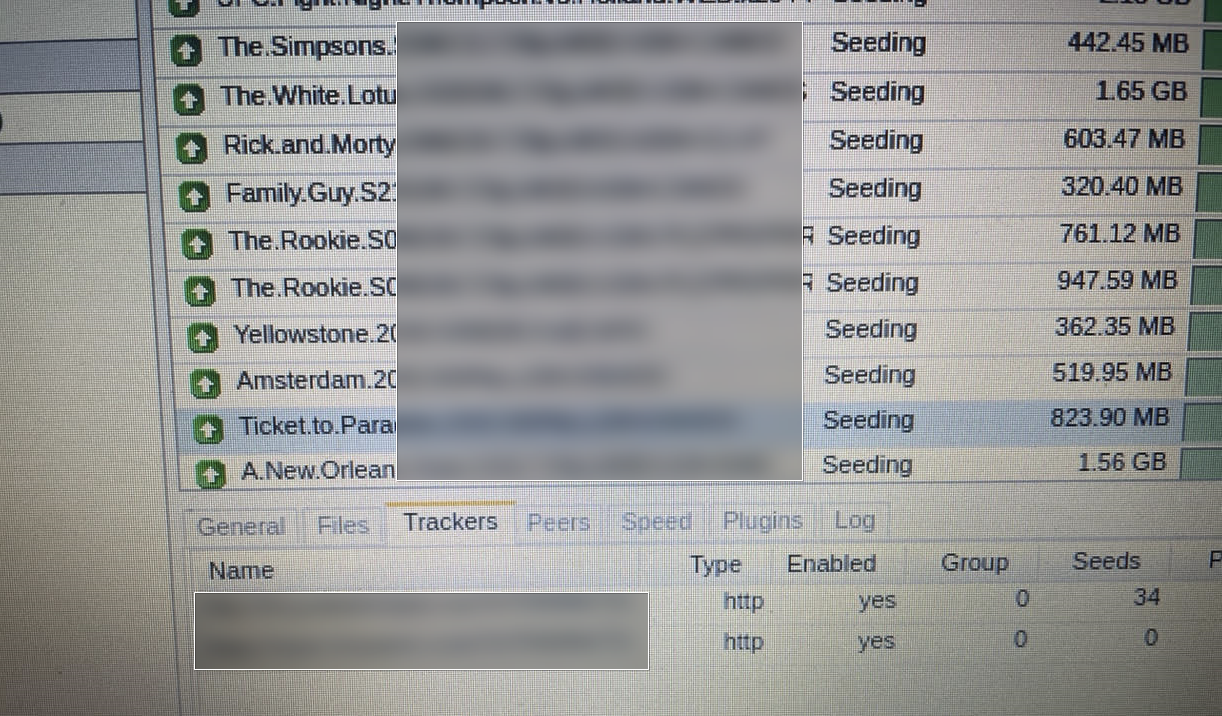

L’image ci-dessus montre des expurgations sur l’onglet de suivi pour une bonne raison. Dans une configuration normale, les utilisateurs de torrent peuvent voir les noms des trackers coordonnant leurs téléchargements. Cette configuration n’est pas différente, sauf que ces URL font référence à trois trackers différents fournissant le contenu à l’un des trois sites compromis.

Cela peut-il s’aggraver ?

Plutôt que de publier une séquence de captures d’écran complètement expurgées, nous allons essayer d’expliquer ce qu’elles contiennent. On commence par une requête GET à un autre tracker, qui répond par un fichier torrent. Il est ensuite téléchargé sur le site demandeur qui met à jour sa base de données SQL en conséquence.

À partir de là, le script commence à rechercher toute nouvelle entrée sur un flux RSS spécifique qui est caché sur un autre site qui n’a rien à voir avec les torrents. Le flux est protégé par un mot de passe, mais cela n’est utile que lorsque personne ne sait de quoi il s’agit.

La même faille de sécurité accorde également un accès direct à l’un des ‘bots’ de suivi des sites via le panneau qui le contrôle.

Ensuite, il y a un accès aux « outils du personnel » sur la même page qui se connectent à d’autres pages permettant les changements de nom d’utilisateur, les examens des applications de téléchargement et une liste des utilisateurs qui se comportent mal qui doivent être surveillés. Cela s’ajoute aux profils d’utilisateurs, au nombre de torrents actifs et à tout ce que l’on peut imaginer.

Une autre capture d’écran présentant un torrent lié à un film de 2022 révèle l’URL d’un autre tracker de fournisseur tiers. Certaines requêtes de base sur cette URL mènent à encore plus de sites torrent. Et à partir de là, de plus en plus, et de plus en plus – révélant des clés torrent pour chacun sur le chemin.

Les failles de sécurité doivent être corrigées le plus tôt possible, mais il est difficile de trouver des opérateurs dans ce créneau. Les utilisateurs de tous les sites voudront peut-être faire un peu de bruit dans l’espoir que les trois qui comptent réellement fassent quelque chose.

Mise à jour: Deux fermés, un pour partir