EvilQuest – un rare virus rançongiciel Mac capable de verrouiller des données, d’enregistrer des frappes et d’effacer des données sensibles

EvilQuest, alias OSX.ThiefQuest ou ThiefQuest – un virus rançongiciel multifonctionnel ciblant les machines macOS a été détecté par Dinesh Devadoss[1], un chercheur de K7 Labs, à la fin de juin 2020. MacOS est toujours un écrou difficile à casser pour les pirates, bien qu’il semble qu’un groupe de pirates informatiques qui était auparavant responsable de l’organisation des attaques de logiciels malveillants Mac KeRanger et FileCoder ait amélioré leur Mac détourner les compétences.

Selon les chercheurs, le ransomware EvilQuest[2] le virus est censé réussir ou réussir car il circule dans la nature sous le couvert de logiciels légitimes, tels que Ableton, Little Snitch, Mixed in Key, etc. Ces programmes sont accessibles à des millions de personnes qui visitent des sites torrent, tels que The Pirate Bay, 1337x, Torlock, YTS[3], et d’autres.

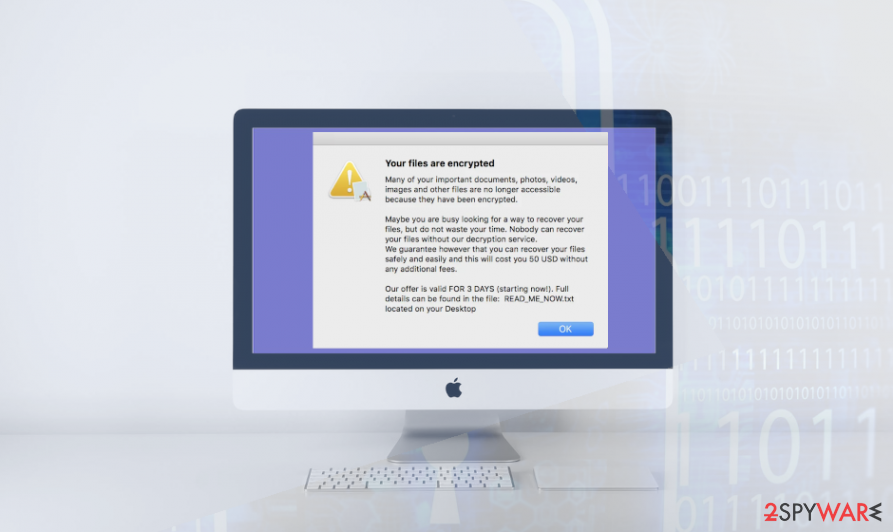

Les programmes d’installation des chevaux de Troie sont masqués pour masquer la présence du programme d’installation malveillant .PKG (logiciel de rançon), qui se propage à côté du programme d’installation et du programme de désinstallation de l’application téléchargée. Si la charge utile du virus de verrouillage de fichier EvilQuest est lancée avec succès, le virus verrouille les fichiers à l’aide du marqueur de fichier BEBABEDD, supprime une note READ_ME_NOW.txt avec des instructions de rançon et télécharge l’essuyeur de données en tant que charge utile secondaire.

Le virus peut verrouiller les données et voler des informations d’identification

Le succès du malware EvilQuest Mac n’est pas encore clair. Cependant, le fait qu’il se propage sous le déguisement d’applications légitimes via des sites torrent est inquiétant et permet de présumer que cette fois de nombreux Mac peuvent être infectés.

Selon des chercheurs en cybersécurité qui ont été très actifs dans l’analyse détaillée de cette menace, elle affirme qu’elle se démarque de la foule en raison de l’ensemble des fonctions supplémentaires. En tant que ransomware, il vise principalement à verrouiller des fichiers. Cependant, ses capacités dans ce domaine sont plutôt limitées. Il s’avère qu’il peut verrouiller les fichiers Mac avec le marqueur de fichier BEBABEDD seulement 31 extensions, y compris:

.pdf, .doc, .jpg, .txt, .pages, .pem, .cer, .crt, .php, .py, .h, .m, .hpp, .cpp, .cs, .pl, .p , .p3, .html, .webarchive, .zip, .xsl, .xslx, .docx, .ppt, .pptx, .keynote, .js, .sqlite3, .wallet, .dat

Après le succès du chiffrement des données, le ransomware EvilQuest établit la connexion à distance avec le serveur C2 en se connectant à http: //andrewka6.pythonanywhere[.]com / ret.txt. Ce domaine est ensuite utilisé pour la transmission régulière des données enregistrées.

Une analyse plus approfondie montre que le cryptage des fichiers n’est que la pointe d’un iceberg. Il semble que les développeurs de virus EvilQuest aient fixé des objectifs plus élevés, tels que voler les informations d’identification des gens et laisser leurs poches de crypto-monnaie vides.

Lorsque le ransomware gagne en persistance sur la machine Mac, il exécute des commandes shell avec des privilèges administratifs pour télécharger Python[4] scripts et les activer. Ces scripts sont utilisés pour analyser le dossier / Users et envoyer des fichiers de moins de 800 Ko au serveur Command & Control.

Ne payez pas la rançon – les fichiers verrouillés ne seront pas décryptés de toute façon

L’essuie-glace macOS EvilQuest est un malware dangereux, qui ne doit pas être sous-estimé. Bien que de nombreuses personnes considèrent toujours que macOS résiste aux attaques de logiciels malveillants, elles ne rendent pas les programmes AV, donc le téléchargement de fichiers torrent présente un risque énorme.

Il s’avère que le ransomware EvilQuest ne peut pas être déchiffré. Le modèle de chiffrement qu’il applique pour verrouiller les données est AES-256 et aucune faille n’a encore été trouvée. La rançon note que le virus baisse oblige les victimes à payer une rançon de 50 $ dans les 3 jours. Le paiement doit être effectué en Bitcoins et transféré vers le portefeuille 13roGMpWd7Pb3ZoJyce8eoQpfegQvGHHK7,

Le problème est que les criminels derrière le ransomware EvilQuest ont oublié de fournir aux victimes un identifiant unique et de fournir l’e-mail. Actuellement, la victime n’a aucun moyen de contacter les criminels et de les informer du paiement. Ainsi, le paiement n’aura aucune réponse. Les victimes ne devraient pas croire aux affirmations selon lesquelles le décryptage commencera automatiquement après le paiement depuis les criminels car ils sont faux.

Ceux dont les Mac ont été attaqués par le chiffon de rançongiciel EvilQuest devraient contacter les chercheurs en cybersécurité qui travaillent sur cette cyber-menace, par exemple, K7 Labs[5]et les informer de l’attaque.