Pourquoi est-ce important: La société de cybersécurité Proofpoint a récemment publié des résultats de vulnérabilité liés à deux applications cloud d’entreprise populaires, SharePoint Online et OneDrive. Les conclusions de l’entreprise ont expliqué comment les acteurs malveillants peuvent tirer parti des fonctionnalités de base des applications pour chiffrer et conserver les fichiers et les données d’un utilisateur contre une rançon. Cette vulnérabilité offre aux pirates un autre moyen d’attaquer les données et l’infrastructure basées sur le cloud.

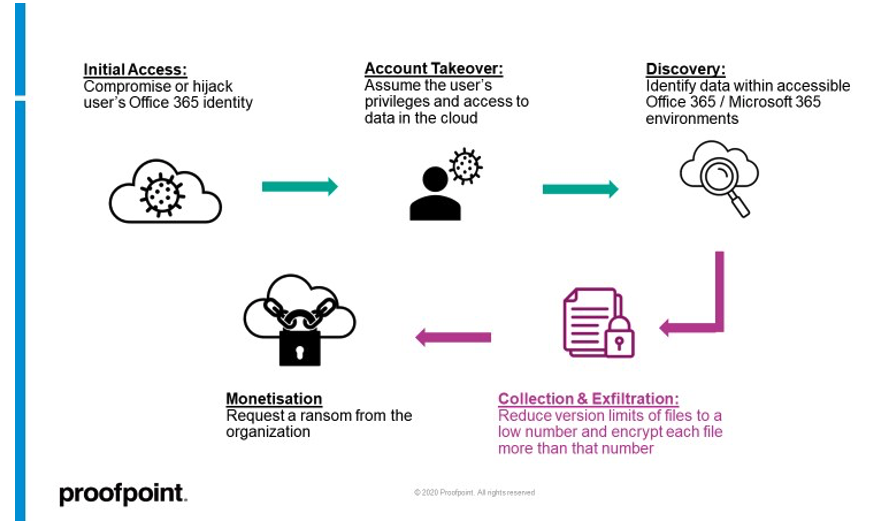

La exploiter repose sur une chaîne d’attaque en quatre étapes qui commence par la compromission de l’identité d’un utilisateur spécifique. L’acteur malveillant utilise les informations d’identification de l’individu pour accéder au SharePoint ou OneDrive comptes, modifier les paramètres de gestion des versions, puis crypter les fichiers plusieurs fois, ne laissant aucune version non cryptée des fichiers compromis. Une fois chiffrés, les fichiers ne sont accessibles qu’en utilisant les bonnes clés de déchiffrement.

Les comptes d’utilisateurs peuvent être compromis par des attaques par force brute ou par hameçonnage, une autorisation inappropriée via des applications OAuth tierces ou des sessions utilisateur piratées. Une fois compromise, toute action visant à exploiter la vulnérabilité peut être scriptée pour s’exécuter automatiquement via interfaces de programme d’application (API), Windows PowerShellou via l’interface de ligne de commande (CLI).

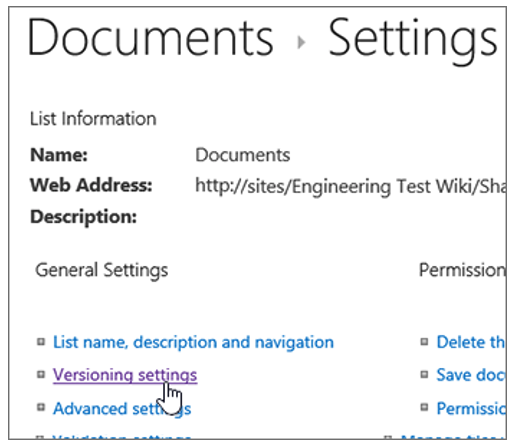

Gestion des versions est une fonction dans SharePoint et OneDrive qui crée un enregistrement historique pour chaque fichier, enregistrant toutes les modifications de document et le ou les utilisateurs qui ont apporté ces modifications. Les utilisateurs disposant des autorisations appropriées peuvent ensuite afficher, supprimer ou même restaurer des versions antérieures du document. Le nombre de versions conservées est déterminé par les paramètres de gestion des versions dans l’application. Les paramètres de version ne nécessitent pas d’autorisations de niveau administrateur et sont accessibles à tout propriétaire de site ou utilisateur disposant des autorisations appropriées.

La modification du nombre de versions de documents conservées est la clé de cet exploit. L’acteur malveillant configure les paramètres de gestion des versions pour conserver le nombre de versions souhaité par fichier. Les fichiers sont ensuite cryptés plus de fois que le nombre de versions conservées, ne laissant aucune version sauvegardée récupérable.

Par exemple, définir la version du document sur un, puis chiffrer le fichier deux fois entraînerait le chiffrement de la copie principale et de la version unique conservée. À ce stade, les fichiers ransommés doivent être déchiffrés à l’aide de la clé de déchiffrement correspondante ou rester non récupérés.

Le chiffrement n’est pas le seul moyen d’exploiter le paramètre de gestion des versions. Le pirate peut choisir de conserver une copie du document original, puis procéder à un certain nombre de modifications du document qui dépasse le nombre de versions conservées. Par exemple, si le versioning est défini pour conserver les 200 dernières copies, l’acteur peut apporter 201 modifications. Cela garantirait que la copie principale dans SharePoint ou OneDrive et toutes les sauvegardes conservées ont été modifiées tout en conservant la copie originale contre rançon.

Le blog de Propoint fournit plusieurs recommandations pour vous protéger, vous et votre organisation, contre ce type d’attaque. Ces recommandations, dont certaines s’appuient sur la suite de Proofpoint produits de cybersécuritéconcentrez-vous sur la détection précoce des configurations et des comportements à haut risque, améliorez la gestion des accès et assurez-vous que des politiques de sauvegarde et de récupération suffisantes sont en place.

Crédit d’image : processus d’attaque par ransomware de Point de preuve