En bref: Microsoft a émis un avertissement au cours du week-end concernant des logiciels malveillants ciblant le gouvernement et d’autres organisations en Ukraine, qui effacent les données sur les systèmes concernés. Cette nouvelle arrive juste au moment où des cyberattaques ont été signalées contre l’Ukraine dans un contexte de tensions croissantes avec la Russie voisine.

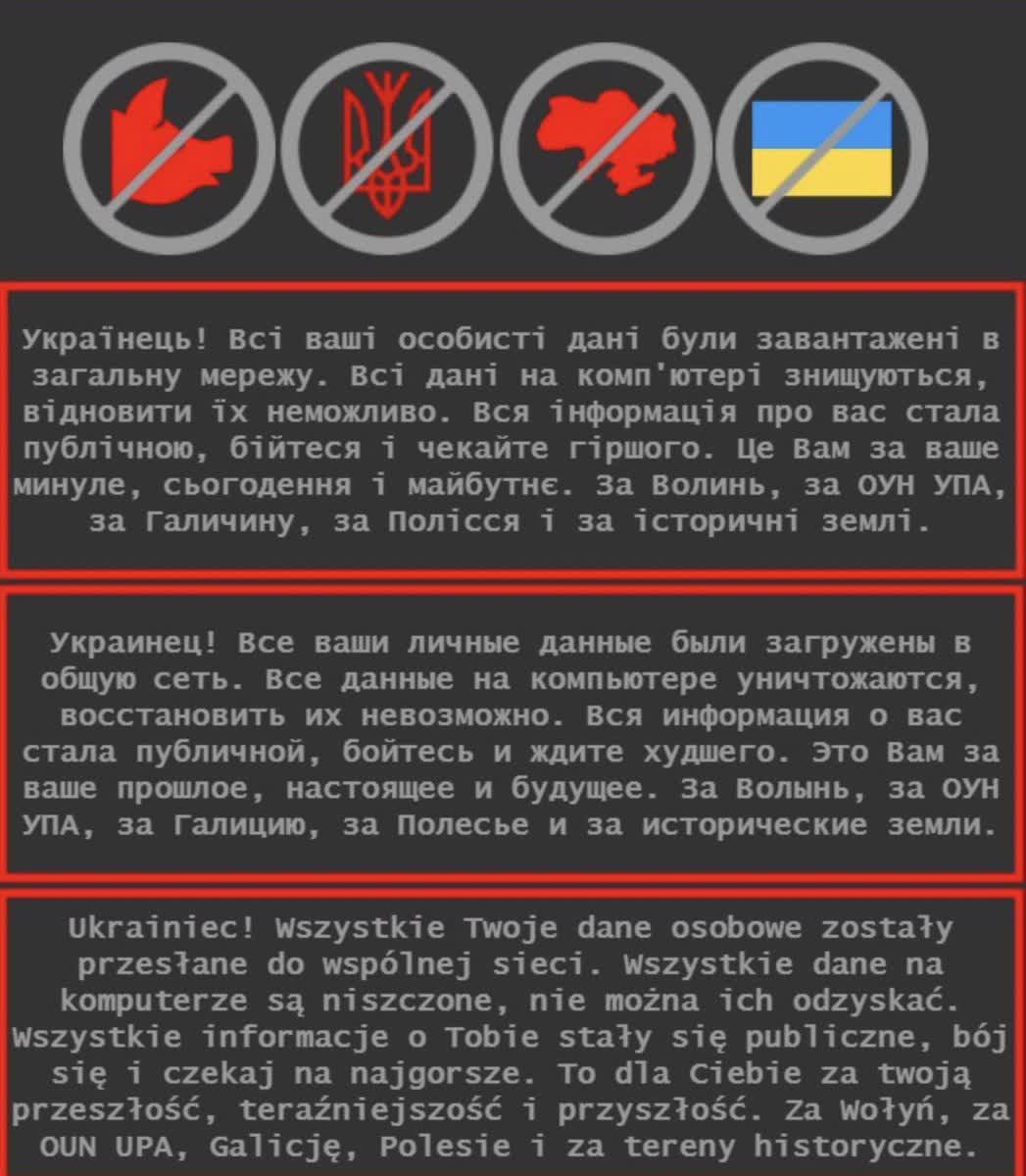

La semaine dernière, il a été signalé que les serveurs du gouvernement ukrainien avaient été touchés par une importante cyberattaque qui avait détruit les sites Web du gouvernement. Certains des systèmes concernés, y compris le site Web du ministère des Affaires étrangères, affichaient un message inquiétant écrit en russe, en ukrainien et en polonais.

« Ukrainiens ! Toutes les données de l’ordinateur sont détruites, il est impossible de les récupérer », indique le message. « Toutes les informations vous concernant sont devenues publiques, ayez peur et attendez-vous au pire. »

Personne n’a revendiqué la responsabilité de l’attaque, mais la Russie compte actuellement 100 000 soldats positionnés le long de sa frontière avec l’Ukraine, attisant les craintes d’une invasion imminente.

Juste après la cyberattaque, le Microsoft Threat Intelligence Center (MSTIC) a déclaré qu’il avait identifiés malware ciblant les organisations ukrainiennes et conçu pour détruire des données. Il fonctionne comme un rançongiciel mais présente plusieurs différences essentielles. Plus important encore, il ne fournit aucun moyen de payer une rançon ou de restaurer les données affectées. Au lieu de cela, il l’efface en permanence.

Selon le rapport de MSTIC, les ransomwares ne ciblent généralement pas le Master Boot Record, qui indique à l’ordinateur comment charger le système d’exploitation, mais ce malware le fait en l’écrasant. Une autre différence est que ce même malware a été trouvé sur plusieurs systèmes, alors que chaque élément de ransomware est généralement adapté à chaque victime.

Microsoft analyse toujours le logiciel malveillant, mais il a déjà déployé des protections via Microsoft Defender sous le nom de WhisperGate (par exemple, DoS:Win32/WhisperGate.A!dha).