La découverte récente d’une faille dans la sécurité du noyau Linux a envoyé une onde de choc dans l’ensemble de l’industrie puisque d’innombrables appareils sont potentiellement affectés. Parmi eux se trouvent également des téléphones Android plus récents, avec deux modèles phares majeurs qui se sont déjà avérés vulnérables aux attaques potentielles.

TL;DR

- Un nouvel exploit nommé « Dirty Pipe » a été découvert dans le noyau Linux.

- La faille de sécurité existe depuis 2020.

- Sur les smartphones, cela affecte principalement les nouveaux appareils sortis avec Android 12.

Le « nouvel » exploit a été découvert par Max Kellerman, qui a réussi à démontrer également la vulnérabilité sur un Pixel 6 et a contacté Google. L’exploit dit « Dirty Pipe » permet aux applications capables de lire vos fichiers d’exécuter un code malveillant et peut potentiellement donner le contrôle total de votre appareil à l’attaquant.

Quels appareils Android 12 sont concernés ?

L’exploit peut être un danger pour les appareils qui utilisent un noyau Linux de 5.8 et plus. Sur Android, ces appareils incluent principalement les nouveaux Android 12 des modèles comme le Google Pixel 6 et le Galaxy S22 séries. Sachant que la série Samsung Galaxy S22 a vendu plus de 1,02 million d’appareils rien qu’à partir des précommandes, le nombre total d’appareils concernés est énorme.

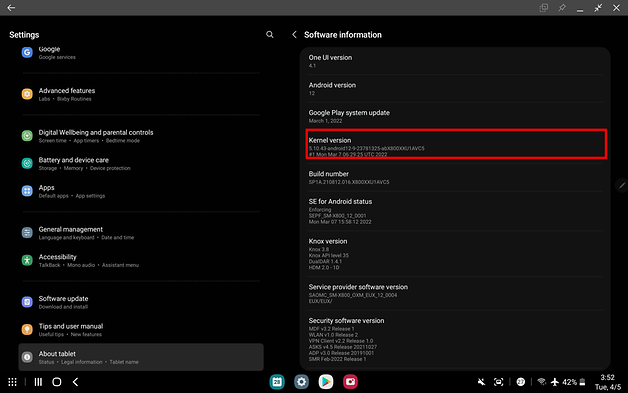

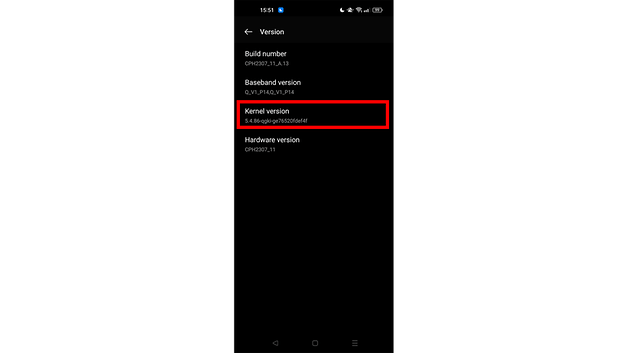

Les versions du noyau ne sont pas les mêmes sur tous les appareils Android 12, même s’ils fonctionnent sur des correctifs similaires, donc avant de commencer à vous inquiéter, nous vous conseillons de vérifier la version du noyau.

Grâce à une vérification rapide, nous avons également pu confirmer que le Samsung Galaxy Tab S8 Plus peuvent également être potentiellement concernés. De l’autre côté, le Oppo Trouver X5qui exécute également Android 12, exécute la version 5.4.86 du noyau, il devrait donc être sûr.

Si vous souhaitez savoir si votre appareil est vulnérable, rendez-vous sur Réglages et chercher Noyau, et si votre numéro de version est supérieur à 5.8, vous voudrez peut-être être un peu plus prudent avec les applications que vous téléchargez jusqu’à ce que Google publie un correctif pour le bogue.

Google y travaille – En attendant, voici ce que vous pouvez faire pour protéger votre appareil :

Maintenant, selon la page de Max Kellerman, Google est au courant du problème depuis le 22 février et a implémenté son correctif de bogue dans le noyau Android. Mais selon 9to5Googleles derniers correctifs de sécurité pour les deux Google et Samsung smartphones qui ont été publiés, ne mentionnent pas l’exploit dans leurs notes de mise à jour, nous ne pouvons donc pas être certains s’il a été correctement traité.

Heureusement, aucune attaque majeure utilisant l’exploit n’a encore été découverte, mais comme l’exploit a été divulgué au public depuis environ un mois maintenant, on peut supposer que les parties malveillantes travaillent déjà sur des moyens d’utiliser l’exploit.

Nous conseillons aux utilisateurs qui possèdent des appareils avec des versions de noyau supérieures à 5.8 d’être un peu plus conscients des applications qu’ils téléchargent. Une façon de vérifier les autorisations requises par une application avant de la télécharger consiste à utiliser le plate-forme de sécurité exodusqui exécute un test sur les autorisations et le code de collecte de données des applications.

Enfin, nous conseillons vivement aux utilisateurs de maintenir leurs appareils à jour. Pour vérifier les mises à jour, accédez à Paramètres > À propos de l’appareil.

Qu’est-ce que tu penses? Possédez-vous l’un des appareils concernés, et si oui, lequel ?