Samsung a partagé un article, détaillant comment il protège les personnes utilisant des smartphones Samsung contre les cyberattaques, qui traite des risques et des actions concrètes entreprises par l’entreprise.

On nous rappelle que « bien que nous soyons généralement plus conscients aujourd’hui des dangers que représentent les pirates pour nos ordinateurs portables et nos ordinateurs, nous devons également reconnaître que les smartphones sont également sujets aux cyberattaques. Les pirates vont là où se trouvent les foules et en ce moment, c’est appareils mobiles. C’est pourquoi il n’a jamais été aussi important de rester en sécurité, et pourquoi nous innovons constamment pour vous protéger, vous et vos données, contre les menaces émergentes.

Comme l’indique Samsung, les milliards de smartphones dans le monde « regorgent de données personnelles et professionnelles sensibles, offrant aux pirates des opportunités infinies de voler et de vendre des informations privées. En fait, la société de cybersécurité IronNet signalé que les cyberattaques ont augmenté de 168 % entre mai 2020 et mai 2021, les attaques contre les smartphones devenant l’une des plus grandes menaces de cybersécurité dans la région Asie-Pacifique. »

Samsung affirme qu’il s’engage à assurer la sécurité des utilisateurs, Samsung Knox offrant une véritable protection de bout en bout tout au long du cycle de vie de votre appareil.

Dans cet article, Samsung explore cinq scénarios potentiels de cyberattaque qui pourraient se produire lorsque la sécurité de votre appareil est compromise – et explique comment Samsung Knox vous protège contre ces menaces, conformément à notre philosophie de placer la sécurité au cœur de chaque décision que nous prenons, mais d’abord, commençons par cette vidéo :

Voici les cinq scénarios de cyberattaque, avec le texte de Samsung légèrement modifié :

1) Scénario de cyberattaque 1 : accès non autorisé par une porte dérobée

En dehors de Samsung, les développeurs créent régulièrement des « portes dérobées » logicielles pour les applications et même les systèmes d’exploitation mobiles afin qu’ils puissent y accéder facilement à des fins de dépannage. Cependant, les pirates peuvent découvrir ces portes dérobées, qui contournent généralement tout ou partie des mesures de cybersécurité sur l’appareil en question.

Pour empêcher l’accès non autorisé à la porte dérobée, ne téléchargez pas d’applications non officielles ou non autorisées. Le téléchargement d’un logiciel autre que celui installé à l’origine par le fabricant pour obtenir un accès complet au système d’exploitation de l’appareil peut également introduire des logiciels malveillants ou des logiciels espions qui conduisent à un accès non autorisé à une porte dérobée.

Comment Samsung vous protège contre cette menace :

Samsung note qu’il conçoit, crée et valide chaque puce informatique, chaque élément de câblage et chaque composant matériel avant de les utiliser pour fabriquer ses appareils intelligents dans des usines hautement sécurisées du monde entier. Cette approche de chip-up donne à Samsung le contrôle de la conception, de la fabrication et de l’assemblage, garantissant une chaîne d’approvisionnement sécurisée qui empêche l’accès non autorisé aux portes dérobées dans ses appareils – résultant en un produit final auquel Samsung dit que « les utilisateurs peuvent faire entièrement confiance ».

2) Scénario de cyberattaque 2 : mots de passe compromis, faibles ou réutilisés

Alors que les utilisateurs continuent de créer de nouveaux comptes pour les services numériques, allant des services de télésanté aux nouvelles plateformes de covoiturage et de commerce électronique, ils offrent davantage de possibilités aux pirates informatiques.

En août 2021 enquête d’IBM trouvé, 86 % des consommateurs en Asie-Pacifique admettent qu’ils réutilisent les mêmes informations d’identification sur plusieurs comptes en ligne. Il s’agit d’une mauvaise habitude en matière de confidentialité des données : une seule attaque pourrait rendre l’intégralité de l’empreinte Internet d’un utilisateur vulnérable aux pirates.

Comment Samsung vous protège contre cette menace :

Les appareils de Samsung (selon le modèle) sont équipés d’une « technologie d’authentification biométrique innovante, telle que l’empreinte digitale à ultrasons, afin que l’accès à vos données puisse être protégé même en cas de perte ou de vol de votre appareil ». Connu sous le nom de Samsung Pass, cet outil d’authentification biométrique permet également aux utilisateurs d’accéder facilement aux informations de connexion sans avoir besoin de se souvenir d’innombrables noms d’utilisateur et mots de passe ! Pour faire passer la protection des données au niveau supérieur, nous avons également équipé nos appareils de Knox Vault, un processeur sécurisé qui fonctionne indépendamment du processeur principal. Knox Vault isole en toute sécurité vos données biométriques du reste de votre téléphone, afin que personne ne puisse mettre la main sur vos données.

3) Scénario de cyberattaque 3 : le Wi-Fi gratuit n’est peut-être pas si gratuit après tout

Les points d’accès Wi-Fi gratuits sont une aubaine pour tous ceux qui ont besoin d’accéder à Internet sur leurs appareils mobiles pour travailler ou jouer. Cependant, les services Wi-Fi publics offrent aux pirates la possibilité de voler des données, car les données que vous envoyez sur le Web – telles que les informations de carte de crédit pour les achats en ligne – peuvent d’abord passer entre les mains d’un pirate informatique via un réseau Wi-Fi public. réseau.

Comment Samsung vous protège contre cette menace :

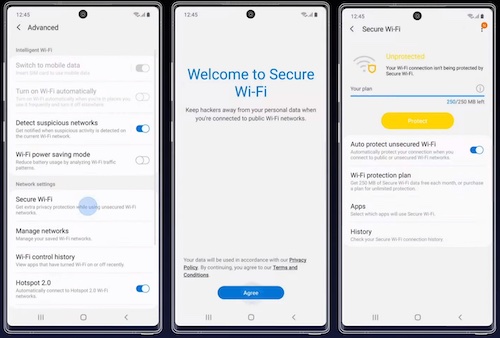

Pour la navigation quotidienne, Wi-Fi sécurisé-Fi crypte le trafic Internet sortant et désactive le suivi des applications et des sites Web. Il vous permet de naviguer sur Internet en toute sécurité sur des connexions sans fil publiques sans crainte de failles de sécurité.

4) Scénario de cyberattaque 4 : attaques de phishing compromettant les données sensibles

L’hameçonnage est un type d’attaque dans lequel les cybercriminels incitent les victimes à transmettre des informations sensibles ou à installer des logiciels malveillants, déguisés en liens, pièces jointes ou même applications légitimes, sur leurs appareils.

Une fois que les pirates ont accès à vos informations sensibles, ils peuvent les utiliser pour vous demander une rançon, voler vos informations personnelles, effectuer d’autres vices ou effectuer des achats avec les informations de votre carte de crédit, par exemple.

Comment Samsung vous protège contre cette menace :

La protection des appareils dans Samsung Device Care analyse en permanence votre appareil à la recherche de logiciels malveillants ou d’activités suspectes et vous avertit lorsque vous installez par erreur des applications malveillantes grâce à la détection via la protection McAfee.

]De plus, le Dossier sécurisé Samsung sécurise les données et isole les applications problématiques dans le dossier pour éloigner les applications des informations personnelles des utilisateurs.

Pendant ce temps, lorsque vous payez des achats avec Samsung Pay sur votre appareil mobile, les informations de votre carte sont cryptées et complètement isolées pour les protéger à tout moment.

5) Scénario de cyberattaque 5 : Vulnérabilité zero-day

Alors que les pirates et les cyber-attaquants tentent constamment de pirater les appareils, ils sont toujours à la recherche de vulnérabilités zero-day. Une vulnérabilité zero-day est une vulnérabilité dans un système ou un appareil qui a été découverte mais n’a pas encore été corrigée. Cela peut être particulièrement dangereux car les cybercriminels ciblent les failles d’un système avant même que les développeurs ou le public ne soient conscients de son existence.

Comment Samsung vous protège contre cette menace :

Samsung Knox offre une protection en temps réel, protégeant toujours activement vos appareils contre les attaques de données ou les logiciels malveillants. Cela signifie que les tentatives non autorisées d’accéder ou de modifier le cœur de votre téléphone sont bloquées en temps réel.

Lorsque les utilisateurs redémarrent leur smartphone Samsung, Secure Boot est activé pour détecter tout logiciel non autorisé et bloquer les tentatives de compromission de l’appareil grâce à une sécurité multicouche de niveau défense. Si le smartphone est démarré dans un état non approuvé, Samsung Knox verrouillera automatiquement les applications contenant des données sensibles telles que Samsung Pay, Samsung Pass, Secure Folder ou Samsung Health.

Vers un avenir plus sûr

Le smartphone est devenu un élément clé de notre vie numérique, que ce soit à la maison, en classe ou même au bureau. Avec de nouveaux vecteurs de cybermenaces qui nous mettent continuellement en danger, nous devons rester vigilants et jouer un rôle actif pour assurer notre sécurité et celle de nos proches dans ce monde numérique.

La sécurité ne s’arrête pas seulement aux smartphones pour Samsung, car la protection Knox s’étend également aux appareils intelligents du portefeuille de Samsung pour une couche de protection supplémentaire. Cela signifie que vos appareils intelligents Samsung sont protégés et sécurisés, que vous mettiez en miroir la vidéo que vous regardez sur votre appareil Galaxy avec l’application SmartView sur l’écran de votre Family Hub™, ou que vous utilisiez la fonction AI sur votre machine à laver AI EcoBubble pour calibrer les paramètres de lavage optimaux.

Samsung rassure ses utilisateurs en leur disant qu’ils ont « un partenaire numérique engagé dans des normes de sécurité et de confidentialité de classe mondiale – vous gardant en sécurité pendant que vous travaillez, étudiez et jouez ».

.