Comment protéger vos mots de passe? Quel outil utiliser? Découvrez comment les gestionnaires de mots de passe sécurisent notre navigation sur Internet, nos appareils mobiles et plus encore ici.

Beaucoup de gens ne se rendent pas compte que les mots de passe sont nécessaires pour quelque chose de long et fort, surtout quand on sait déjà qu’Internet donne naissance à de nombreux hackers. Mais la question est de savoir comment allons-nous nous souvenir de nos mots de passe longs et laids?

On pourrait penser que la réponse est, en utilisant le cerveau, cela pourrait être une option, mais peu de gens sont prêts pour cela. Un grand nombre de personnes ont une multitude de mots de passe sur différentes plateformes.

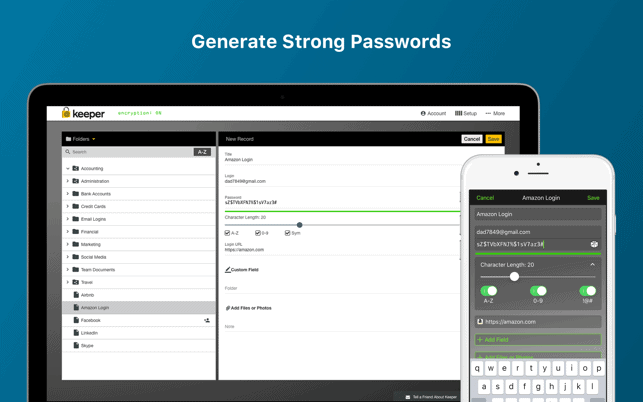

Dans ces cas, le gestionnaire de mots de passe agit comme un charme. Il peut stocker facilement et en toute sécurité tous vos mots de passe, prêts à être consultés à tout moment. Les outils de sécurité, par exemple Keeper Password Manager et Digital Vault, peuvent offrir à votre téléphone mobile ou à d’autres appareils une sécurité beaucoup plus approfondie. Il est livré avec une variété de fonctionnalités telles que la protection du Web sombre, les services de chat cryptés, etc. que vous pouvez découvrir en lisant cet article. Il offre de nombreuses fonctionnalités telles que la connexion instantanée, le remplissage automatique de formulaires tels que les informations de paiement et d’expédition, génère des mots de passe longs et forts et la possibilité de stocker des cartes d’assurance. Cet outil utilise une technologie de sécurité brevetée pour protéger vos données et dispose d’une authentification à deux facteurs intégrée pour une protection supplémentaire.

Vos mots de passe sont stockés dans un coffre-fort accessible par un mot de passe principal ou un fichier clé du paramètre souhaité. Puisque cet outil est open source, tout, y compris le cryptage, est transparent. Vous pouvez vérifier en détail si toutes les fonctions sont correctes ou non. J’espère que les outils vous aideront à dépanner votre mot de passe et à être un peu plus sûr dans ce monde Internet.

Le nombre d’utilisateurs de téléphones portables augmente de jour en jour. En analysant l’histoire des appareils mobiles, nous pouvons conclure que les fabricants d’appareils mobiles ont développé de nouveaux appareils très sophistiqués qui peuvent à juste titre être appelés smartphones. En raison de leur capacité accrue et du nombre de faits qui affectent notre vie quotidienne, nous devenons de plus en plus dépendants des téléphones mobiles modernes. Les smartphones sont utilisés de différentes manières pour une conversation téléphonique, une recherche sur Internet, l’utilisation de divers services (SMS, MMS, e-mail), l’utilisation d’appareils photo ou d’appareils GPS. Avec le développement de la technologie mobile, il y a aussi les premiers problèmes de sécurité, qui affectent le canal de communication, c’est-à-dire le transfert de données de l’expéditeur au destinataire. Les menaces à la sécurité de ces appareils sont de plus en plus importantes car il manque toujours des mécanismes de sécurité et des outils de protection adéquats. Avec l’utilisation de systèmes d’exploitation pour téléphones mobiles, ce problème est devenu plus compliqué. Chaque système d’exploitation apporte un grand nombre d’avantages aux utilisateurs, mais également plusieurs vulnérabilités de sécurité. Étant donné que l’Internet via les appareils mobiles est de plus en plus populaire, il existe des risques liés à la sécurité de la communication et à l’étape d’établissement d’un canal de communication. En raison de l’utilisation de plus en plus massive des appareils mobiles de tout participant à la communication.

Imaginez ce qui se passerait si quelqu’un avait accès à tous vos contacts, photos, profils de réseaux sociaux, messages et même un compte bancaire? Tout cela est sur votre téléphone portable, et un peu d’insouciance, la foule dans les transports en commun, et la dextérité des voleurs suffisent à vivre ce cauchemar.

Si vous n’avez pas encore défini le verrouillage de votre téléphone, l’été est le bon moment pour le faire. Cela ne protégera peut-être pas votre téléphone portable contre un vol éventuel, mais cela le rendra au moins plus difficile pour quiconque d’essayer d’accéder aux données. C’est pourquoi il est préférable de définir le verrouillage de votre téléphone avec un mot de passe. Le code peut impliquer la saisie des nombres que vous avez sélectionnés ou le déplacement de modèles avec les points qui y apparaissent. Les téléphones plus avancés peuvent se déverrouiller sur une empreinte digitale. En outre, il existe une option selon laquelle si quelqu’un tente à plusieurs reprises de déverrouiller le téléphone, la caméra frontale s’allume et prend une photo du visage de cette personne.

Vous pouvez verrouiller le téléphone manuellement après chaque utilisation ou si vous trouvez plus facile de protéger automatiquement le clavier du téléphone (verrouillage du clavier). Réglez l’heure à laquelle le téléphone se verrouille automatiquement. Cette heure est saisie par l’utilisateur du téléphone et peut aller de quelques secondes à quelques minutes. Il suffit généralement que ce soit environ 10 secondes, voire plus court.

La protection VPN est la meilleure forme de protection des données qui se trouve sur le téléphone portable lorsque vous voyagez. Pendant cette période, n’utilisez pas Internet mobile, mais gardez généralement le Wifi activé et recherchez des réseaux gratuits.

Certains hackers font du Wifi gratuit précisément à cause de touristes naïfs qui se connectent au réseau. Bien entendu, il ne s’agit pas de réseaux WiFi gratuits officiellement mis en place par les centres touristiques. Ensuite, toutes les données et mots de passe de votre téléphone qui peuvent être mal utilisés sont facilement accessibles. Heureusement, il existe un moyen de se protéger de ces attaques, et c’est le VPN.

Son rôle est de sécuriser toutes vos données même lorsque vous vous connectez à des réseaux Wifi non sécurisés. Les pirates informatiques ne pourront pas abuser de vos données et, selon la protection VPN, vous pouvez rester complètement inaperçu.

Il est bon que le GPS soit activé sur votre téléphone, surtout si vous êtes dans une ville inconnue pour vous en sortir plus vite et mieux. À l’aide de cartes, vous pouvez vous rendre à une destination spécifique en utilisant l’itinéraire le plus court. En outre, le GPS sera utilisé en cas de vol de votre téléphone. En activant le GPS, vous pouvez suivre votre téléphone, ce qui peut vous aider à le trouver plus facilement.

Nous avons besoin d’une protection par code PIN en cas de vol, alors qu’en plus de manquer de téléphones, il peut arriver que, si nous sommes un utilisateur postpayé, quelqu’un crée une facture astronomique que nous devons payer.

Par conséquent, activez le service de demande de code PIN (code d’identification personnel). Si vous laissez le téléphone éteint, chaque fois que vous l’allumez, l’appareil vous demande de saisir le code PIN. Si le code PIN est mal saisi plusieurs fois de suite, la carte sera bloquée.

Deux personnes sur trois qui signalent un vol de téléphone portable ne connaissent pas le numéro unique de leur appareil qui peut être utilisé pour identifier et suivre l’appareil. Si la police trouve le voleur, le numéro d’identification vous aidera à savoir s’il s’agit de votre téléphone portable.

Le numéro IMEI vous sera utile afin que vous puissiez bloquer l’appareil en cas de vol. Lors du signalement du vol, la police et l’opérateur mobile doivent recevoir ce numéro. En fonction de votre numéro IMEI, votre opérateur mobile peut bloquer votre téléphone afin que personne ne puisse l’utiliser tant que vous ne l’avez pas trouvé.

Dernière mise à jour le