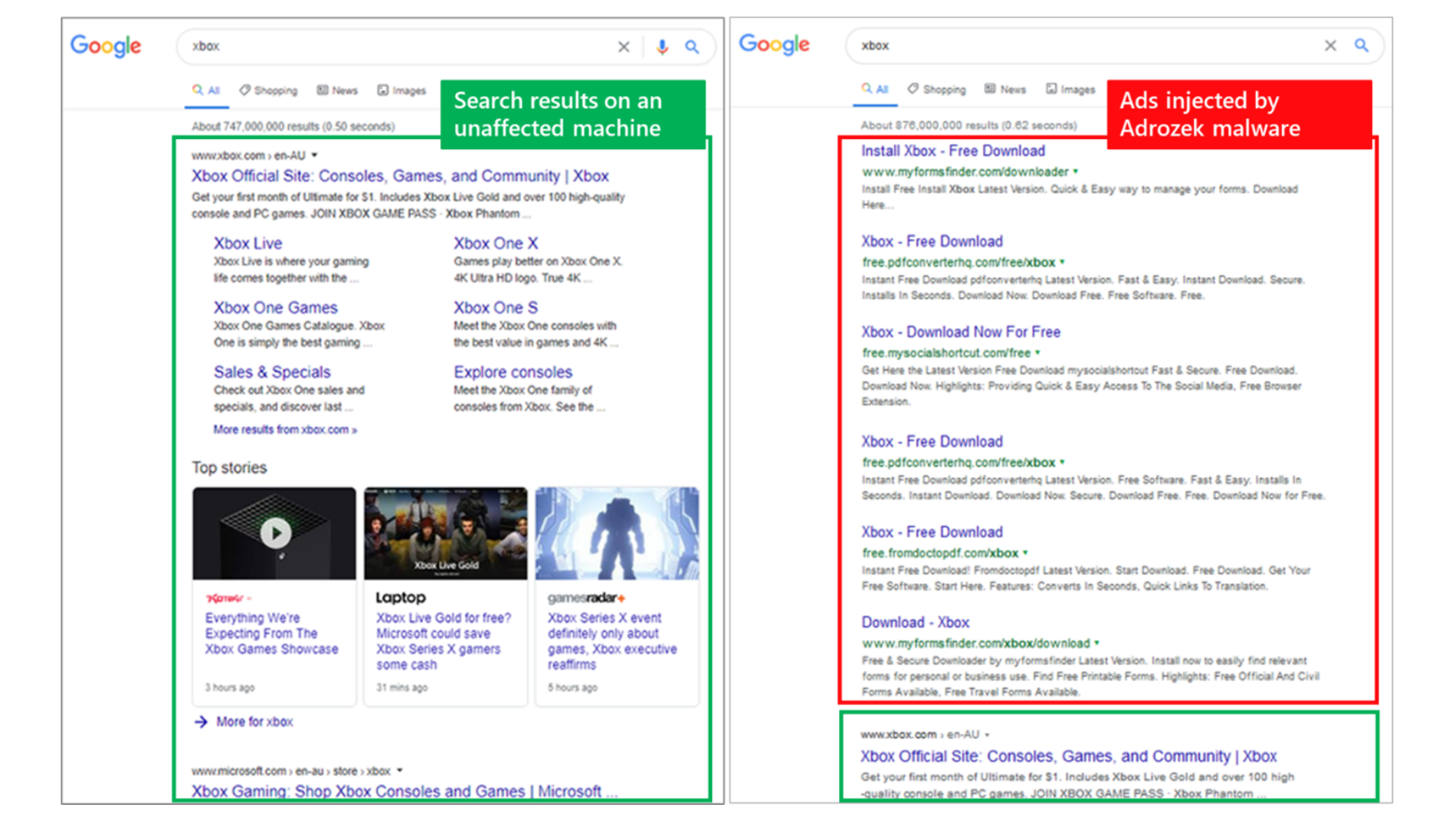

Microsoft a révélé que le malware s’appelle Adrozek. «Si non détecté et bloqué, Adrozek ajoute des extensions de navigateur, modifie une DLL spécifique par navigateur cible et modifie les paramètres du navigateur pour insérer des publicités supplémentaires non autorisées dans les pages Web, souvent en plus des publicités légitimes des moteurs de recherche », ont expliqué les chercheurs.

Expliquant l’impact de l’attaque, Microsoft a déclaré: «Nous avons suivi 159 domaines uniques, chacun hébergeant en moyenne 17 300 URL uniques, qui à leur tour hébergent plus de 15 300 échantillons de logiciels malveillants polymorphes uniques en moyenne.»

Le malware a même désactivé les mises à jour automatiques pour ces navigateurs. «Pour empêcher les navigateurs d’être mis à jour avec les dernières versions, ce qui pourrait restaurer les paramètres et les composants modifiés, Adrozek ajoute une politique pour désactiver les mises à jour», a-t-il déclaré.

Mozilla Firefox a été le plus touché par Adrozek car il effectuait un vol d’informations d’identification. Il a téléchargé un fichier .exe supplémentaire nommé aléatoirement, qui collecte des informations sur l’appareil et le nom d’utilisateur actuellement actif. Il envoie ces informations à l’attaquant. «Le malware ciblait certains mots clés tels que encryptedUsername et encryptedPassword pour localiser les données chiffrées. Il décrypte ensuite les données à l’aide de la fonction PK11SDR_Decrypt () dans la bibliothèque Firefox et les envoie aux attaquants », a ajouté Microsoft.

//-- BEGIN Chartbeat CODE -- if(typeof TimesGDPR != 'undefined' && typeof TimesGDPR.common.consentModule.gdprCallback == 'function'){ TimesGDPR.common.consentModule.gdprCallback(function(dataObj){ if((typeof dataObj != 'undefined') && !dataObj.isEUuser){ (function(){ function loadChartbeat() { window._sf_endpt=(new Date()).getTime(); var e = document.createElement('script'); e.setAttribute('language', 'javascript'); e.setAttribute('type', 'text/javascript'); e.setAttribute('src', (("https:" == document.location.protocol) ? "https://s3.amazonaws.com/" : "http://") + "static.chartbeat.com/js/chartbeat.js"); try{document.body.appendChild(e);}catch(e){} } $( window ).load(function() {loadChartbeat();}); })(); } }); }

//--END Chartbeat CODE -- //-- Facebook Pixel Code -- !function(f,b,e,v,n,t,s){if(f.fbq)return;n=f.fbq=function() {n.callMethod? n.callMethod.apply(n,arguments):n.queue.push(arguments)} ;if(!f._fbq)f._fbq=n; n.push=n;n.loaded=!0;n.version='2.0';n.queue=[];t=b.createElement(e);t.async=!0; t.src=v;s=b.getElementsByTagName(e)[0];s.parentNode.insertBefore(t,s)}(window, document,'script','https://connect.facebook.net/en_US/fbevents.js'); fbq('init', '1181341651961954'); // Insert your pixel ID here. fbq('track', 'PageView'); //-- DO NOT MODIFY --> //-- End Facebook Pixel Code -->

.