Les écoles publiques américaines acquièrent des outils médico-légaux destinés à la police et à l’armée pour pirater les étudiants et les professeurs les iPhones à travers les États-Unis

Lieux de pomme confidentialité et sécurité par-dessus tout lors de la conception de l’iPhone, les installations gouvernementales et les institutions comme le FBI continuent de chercher des portes dérobées pour «le plus grand bien». Malgré la pression des gouvernements américain et australien, entre autres, Apple n’a pas brisé son cryptage ni créé de porte dérobée.

Des entreprises comme Cellebrite cherchent à profiter de ce dilemme en trouvant de nouvelles vulnérabilités et des hacks pour contourner la sécurité de l’iPhone. Ils regroupent ces vulnérabilités dans des appareils appelés «outils médico-légaux pour appareils mobiles» ou MDFT et les vendent pour un gros profit, principalement aux forces de l’ordre et à d’autres agences gouvernementales.

Alors que la police et le FBI sont connus pour traiter avec Cellebrite et d’autres entreprises, le désir de s’introduire dans les iPhones se répand. Un rapport de Gizmodo dit que plusieurs districts scolaires publics ont commencé à acheter les outils à utiliser sur les étudiants et les professeurs.

Cellebrite a fait les gros titres après le 2016 Tir à San Bernardino quand il a été découvert que le FBI avait acheté pour au moins 2 millions de dollars de produits Cellebrite depuis 2012. Plusieurs postes de police à travers les États-Unis sont également enregistrés pour posséder les unités médico-légales afin de pénétrer dans les smartphones des criminels.

Les systèmes scolaires étudiés ont dépensé des milliers sur différents outils médico-légaux. Compte tenu du précédent existant sur les droits des étudiants pour les motifs d’une école, dans la plupart des États, tant que la faculté a des soupçons raisonnables qu’un étudiant exerce des activités illégales, elle peut fouiller le téléphone d’un étudiant. On ne sait pas si les parents sont informés de la capacité dans les districts qui possèdent les appareils.

Apple continue d’améliorer ses normes de sécurité avec chaque nouvel iPhone sorti

Un tel cas en 2016 indique qu’un élève a autorisé l’école à accéder à son téléphone pour une recherche. Le téléphone a été branché sur une machine Cellebrite et les enquêteurs ont pu découvrir les messages texte supprimés entre l’élève et l’enseignant, ce qui conduit à une arrestation.

Alors que des cas comme ceux-ci se produisent, donner aux écoles publiques un accès unilatéral aux outils médico-légaux sans surveillance pourrait conduire à l’invasion de centaines de milliers d’étudiants dans la vie privée pour des raisons de «sécurité». En raison des lois entourant le système scolaire public, les élèves ne sont pas nécessairement protégés par le quatrième amendement et peuvent faire l’objet d’une perquisition et d’une saisie sans procédure régulière.

« Les Cellebrites et les Stingrays ont commencé dans la provenance de l’armée américaine ou des forces de l’ordre fédérales, puis ont fait leur chemin dans les forces de l’ordre nationales et locales, et ont fini par se retrouver entre les mains de criminels ou de petits tyrans comme les administrateurs d’école », déclare Cooper Quentin, technologue senior à l’Electronic Frontier Foundation. « C’est la trajectoire inévitable de toute sorte de technologie de surveillance ou de toute sorte d’arme. »

Des inquiétudes ont été soulevées au sujet de ce nouveau développement, de la discipline scolaire entourant et du personnel autorisé qui peut utiliser l’appareil, et pour quelles raisons. Le manque de surveillance sur ces outils de pénétration du téléphone peut s’avérer être de sérieuses attaques contre la vie privée et le bien-être des étudiants.

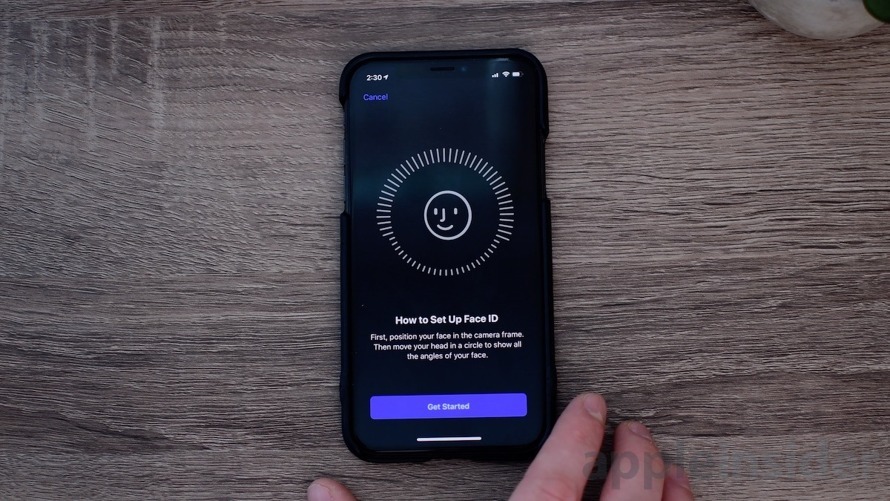

Cellebrite et autres outils médico-légaux sont aussi bons que l’exploit qu’ils utilisent pour s’introduire dans un appareil. Avec la sécurité de l’appareil appropriée, les utilisateurs peuvent rendre très difficile le fonctionnement de ces outils. Les mesures que les utilisateurs de smartphones peuvent prendre pour allonger le processus de pénétration comprennent l’utilisation d’un code alphanumérique, la désactivation de la biométrie avant de remettre un téléphone et l’activation de la possibilité pour le téléphone de se réinitialiser après 10 tentatives d’accès infructueuses.

.