Une faille critique dans l’application de transfert de fichiers géré MOVEit Transfer de Progress Software a fait l’objet d’une exploitation généralisée dans la nature pour prendre le contrôle de systèmes vulnérables.

La lacune, à laquelle un identifiant CVE n’a pas encore été attribué, concerne une grave vulnérabilité d’injection SQL qui pourrait entraîner une élévation des privilèges et un accès non autorisé potentiel à l’environnement.

« Une vulnérabilité d’injection SQL a été découverte dans l’application Web MOVEit Transfer qui pourrait permettre à un attaquant non authentifié d’obtenir un accès non autorisé à la base de données de MOVEit Transfer », a déclaré la société. a dit.

« Selon le moteur de base de données utilisé (MySQL, Microsoft SQL Server ou Azure SQL), un attaquant peut être en mesure de déduire des informations sur la structure et le contenu de la base de données en plus d’exécuter des instructions SQL qui modifient ou suppriment des éléments de la base de données. »

Des correctifs pour le bogue ont été mis à disposition par la société basée au Massachusetts, qui possède également Telerik, dans les versions suivantes : 2021.0.6 (13.0.6), 2021.1.4 (13.1.4), 2022.0.4 (14.0.4 ), 2022.1.5 (14.1.5) et 2023.0.1 (15.0.1).

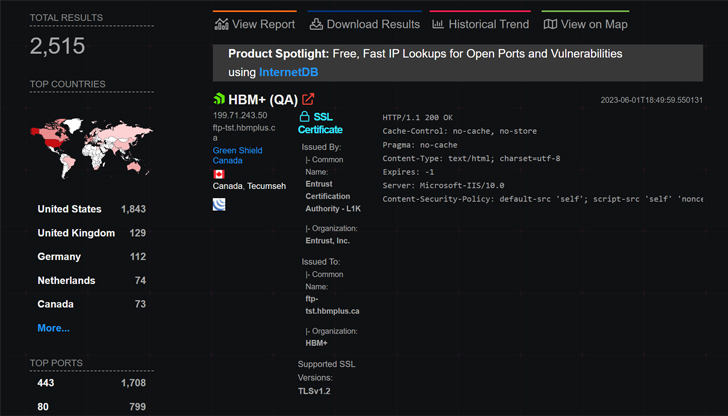

Le développement a été signalé pour la première fois par Ordinateur qui bipe. Selon Chasseresse et Rapide7environ 2 500 instances de MOVEit Transfer ont été exposées à l’Internet public au 31 mai 2023, la majorité d’entre elles se trouvant aux États-Unis

Les tentatives d’exploitation réussies aboutissent au déploiement d’un shell Web, un fichier nommé « human2.aspx » dans le répertoire « wwwroot » qui est créé via un script avec un nom de fichier aléatoire, pour « exfiltrer diverses données stockées par le service MOVEit local ».

Le shell Web est également conçu pour ajouter de nouvelles sessions de compte d’utilisateur administrateur avec le nom « Service de bilan de santé » dans le but probable d’éviter la détection, un analyse de la chaîne d’attaque a révélé.

Société de renseignements sur les menaces GreyNoise a dit il « a observé une activité d’analyse de la page de connexion de MOVEit Transfer située sur /human.aspx dès le 3 mars 2023 », ajoutant que cinq adresses IP différentes ont été détectées « tentant de découvrir l’emplacement des installations de MOVEit ».

🔐 Maîtriser la sécurité des API : Comprendre votre véritable surface d’attaque

Découvrez les vulnérabilités inexploitées de votre écosystème d’API et prenez des mesures proactives pour une sécurité à toute épreuve. Rejoignez notre webinaire perspicace !

« Bien que nous ne connaissions pas les spécificités du groupe à l’origine des attaques Zero Day impliquant MOVEit, cela souligne une tendance inquiétante des acteurs de la menace ciblant les solutions de transfert de fichiers », a déclaré Satnam Narang, ingénieur de recherche senior chez Tenable.

Ce développement a incité la Cybersecurity and Infrastructure Security Agency (CISA) des États-Unis à lancer une alerteexhortant les utilisateurs et les organisations à suivre les mesures d’atténuation pour se protéger contre toute activité malveillante.

Il est également conseillé d’isoler les serveurs en bloquant le trafic entrant et sortant et d’inspecter les environnements à la recherche d’éventuels indicateurs de compromission (IoC) et, le cas échéant, de les supprimer avant d’appliquer les correctifs.

« S’il s’avère à nouveau qu’il s’agit d’un groupe de ransomwares, ce sera le deuxième jour zéro MFT d’entreprise en un an, cl0p s’est déchaîné avec GoAnywhere récemment », a déclaré Kevin Beaumont, chercheur en sécurité. a dit.