Si le « doxxing » existe depuis les années 1990, ces dernières années, les attaques de doxxing sont devenues de plus en plus courantes, et des célébrités comme des profanes en ont été victimes.

Dans cet article, j’explique en détail ce qu’est le doxxing et ses conséquences dans la vie réelle. En outre, je vous explique comment vous pouvez vous protéger contre les attaques de doxxing.

Qu’est-ce que le Doxxing ?

« Le doxing« , c’est quand quelqu’un trouve des informations personnelles sur quelqu’un d’autre, généralement un internaute, et les publie en ligne pour que le monde entier puisse les voir. C’est pourquoi on l’appelle « doxxing » – en référence aux « documents », abrégé en « doc » puis changé en « dox ».

Les informations publiées peuvent inclure le nom réel, l’adresse du domicile, l’adresse électronique, le numéro de téléphone, des photos et d’autres informations personnelles de la victime, ce qui entraîne des attaques qui peuvent passer du monde en ligne au monde physique.

Pourquoi le doxxing est-il pratiqué ?

Les motivations du doxxing peuvent varier, mais il existe deux raisons principales : la « justice vigilante » et la vengeance.

En ce qui concerne la justice d’autodéfense, il existe de nombreux exemples de personnes soupçonnées d’être des néonazis qui ont été démasquées sur Internet et ont perdu leur emploi. Malheureusement, le doxxing n’est pas une science exacte et de nombreuses personnes innocentes ont été victimes de courriers haineux et de harcèlement en personne ou en ligne.

En ce qui concerne la vengeance, il arrive que quelqu’un fasse quelque chose dans le monde en ligne qui, à tort ou à raison, met quelqu’un d’autre en colère. Dans ce cas, le doxxing peut avoir pour but de blesser la personne réelle qui a commis l’acte « offensant », en portant atteinte à sa réputation, à sa santé mentale, à sa sécurité ou pire encore.

Des exemples de ces deux raisons de doxxing sont présentés dans la section suivante.

Attaques de doxxing

Kyle Quinn a été victime de doxxing au nom de la « justice vigilante ».

Bien que ce professeur de l’université de l’Arkansas ait passé la nuit avec un collègue et sa femme à une exposition d’art, les doxxers en ligne l’ont identifié à tort comme ayant participé à un rassemblement de suprémacistes blancs à Charlottesville, VA, qui s’est déroulé la même nuit.

Malgré son alibi, M. Quinn s’est rapidement retrouvé avec des centaines de messages haineux sur Twitter et Instagram. L’adresse de son domicile a même été publiée en ligne, ce qui l’a poussé à se réfugier chez un collègue.

Un cas de doxxing de vengeance a eu lieu En 2015, lorsque la fille de l’ancien joueur de la Ligue majeure de baseball Curt Schilling a fait l’objet de commentaires sexuellement offensants sur Twitter. Dans un acte de vengeance, Schilling a mis en ligne les véritables identités des délinquants.

En conséquence, un intimidateur a perdu son emploi, tandis qu’un autre a été suspendu de son collège communautaire. Cette situation a suscité la peur chez d’autres intimidateurs, les amenant à s’excuser en ligne afin d’éviter les représailles.

Si ces conséquences du doxxing sont extrêmes, ce ne sont pas les plus extrêmes qui existent. Parfois, le doxxing ne se termine pas par la perte de la sécurité ou de l’emploi d’une personne, mais par la perte de sa vie.

Les dangers du SWATTING

Une forme particulièrement méchante et dangereuse d’attaque par doxxing est le SWATTING.

On parle de SWATTING lorsque, au lieu de se contenter de lettres de haine adressées à la victime, le doxxeur va plus loin en envoyant une véritable équipe du SWAT au domicile de la victime.

Parfois, l’agresseur se fait passer pour la victime en ligne et publie des messages menaçants sur un faux compte en ligne, à destination d’écoles ou d’autres lieux. Ces menaces peuvent inclure des alertes à la bombe ou à la fusillade, ce qui incite les autorités à essayer de trouver la personne responsable et à envoyer une équipe du SWAT à son domicile.

D’autres fois, si l’agresseur connaît l’adresse physique de la victime, il appelle les autorités et prétend que la victime prépare une attaque terroriste ou qu’elle détient des otages. Une équipe du SWAT sera alors déployée pour « enquêter ».

Un triste exemple de ce type d’attaque s’est produit aux États-Unis en 2017. Tyler Barriss, situé à Los Angeles, a appelé les autorités de Wichita, au Kansas, en se faisant passer pour Andrew Finch et en affirmant avoir tiré sur quelqu’un et détenir des otages. Une équipe du SWAT est arrivée au domicile de la mère de Finch, où ce dernier se trouvait, et a tiré à vue, tuant l’homme.

La raison de l’attaque du SWAT ? Un différend concernant un pari entre deux joueurs de Call of Duty, d’une valeur de 1,50 $. Barriss a lancé l’attaque au nom du perdant. Le plus triste est qu’Andrew Finch avait été identifié à tort comme l’autre partie, et qu’il n’avait en fait rien à voir avec ce différend sur Call of Duty.

Comment les « doxeurs » trouvent-ils vos informations ?

Courtiers en données

Un courtier en données est une entreprise qui recueille les informations personnelles des gens.

Elle obtient ces informations auprès d’autres entreprises, comme un marché en ligne. Cette place de marché en ligne peut, après vous avoir vendu son produit, vendre vos informations personnelles à un courtier en données pour réaliser un bénéfice supplémentaire.

Comment s’en tirent-ils ? Généralement dans les petits caractères des documents relatifs aux conditions générales, qu’ils savent que vous ne lisez pas.

Si vous donnez vos informations pour, par exemple, un concours pour une voiture gratuite, l’enquête en ligne peut indiquer en petits caractères qu’elle a le droit de stocker et/ou de vendre vos informations à des courtiers en données. L’argent qu’ils en tirent peut compenser le coût de la voiture gratuite qu’ils finissent par distribuer.

En général, ces informations ne sont pas individualisées, ce qui préserve votre identité personnelle. Mais les pirates et les doxxers peuvent quand même découvrir qui vous êtes en examinant de gros volumes de données provenant de plusieurs courtiers. Combinées, ces informations peuvent donner une image plus précise de l’identité d’une personne et de ses informations privées.

Bien qu’il s’agisse de l’une des méthodes les plus faciles pour les doxeurs de trouver votre identité, elle est également plus coûteuse que les autres méthodes, ce qui signifie qu’elle n’est peut-être pas la méthode la plus populaire pour découvrir votre identité.

Il est possible d’exiger d’un courtier en données qu’il retire vos informations, mais il s’agit d’un processus long, que j’explique dans une autre section.

Adresse IP

Une adresse IP est un identifiant pour votre appareil.

Chaque appareil connecté à l’internet en possède une. Elle permet à l’internet de savoir d’où vient une demande et où doit aller une réponse, un peu comme une adresse de domicile permet à votre facteur de savoir d’où vient le courrier et où il doit aller.

Cependant, les adresses IP sont similaires aux adresses de domicile à plus d’un titre : Les adresses IP révèlent également votre emplacement physique.

Un « enregistreur d’adresses IP » est généralement un lien qui, lorsque vous cliquez dessus, enregistre votre adresse IP. Le site Web IP Logger vous permet de raccourcir ces liens afin qu’ils soient moins suspects.

Si les entreprises peuvent utiliser ce type de liens pour collecter des données statistiques pour leurs sites web, les doxxers peuvent également les utiliser pour vous inciter à révéler votre adresse IP. Votre adresse IP leur donnera une idée approximative de l’endroit où vous vous trouvez. Pour voir à quel point une adresse IP est précise lorsqu’elle révèle votre emplacement, consultez le site Web What Is My IP Address.

WHOIS

Lorsque vous créez votre propre site web, que ce soit pour des raisons professionnelles ou personnelles, les informations que vous avez utilisées lors de l’enregistrement sont publiques. Des sites Web tels que le site WHOIS, ou des sites de courtiers en vente de domaines tels que GoDaddy, rendent ces informations accessibles.

Certains courtiers en domaines vous permettent de masquer vos informations lorsque vous effectuez l’enregistrement. Toutefois, pour être totalement anonyme (gratuitement), vous pouvez utiliser une adresse électronique jetable, un faux numéro de téléphone et inventer un nom de société afin de préserver la confidentialité de vos informations.

Ce que vous pouvez faire pour vous protéger d’une attaque Doxxing

Se protéger a en grande partie à voir avec le fait de s’assurer que vous faites attention aux informations que vous publiez en ligne. Voici quelques façons de vous assurer que vous ne pouvez pas être identifié.

Médias sociaux

Les sites de médias sociaux tels que Facebook sont des moyens faciles de se connecter avec des amis, mais malheureusement, la plupart des gens ont l’habitude d’y publier trop d’informations privées.

Lorsqu’il s’agit de demandes d’amis, n’acceptez que les demandes de personnes que vous connaissez réellement. Cela permettra de réduire au minimum le nombre de personnes qui détiennent vos informations personnelles.

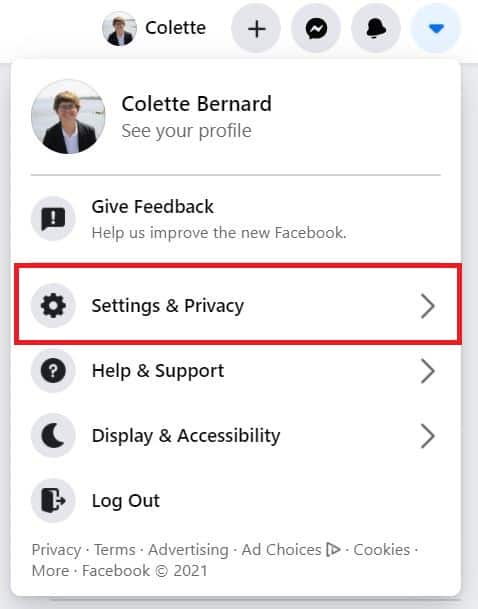

Pour améliorer vos paramètres de confidentialité sur Facebook, suivez les étapes ci-dessous.

- Sur votre page d’accueil Facebook, cliquez sur le bouton fléché vers le bas tout en haut à droite de l’écran, puis accédez à l’élément de section « Paramètres et confidentialité ».

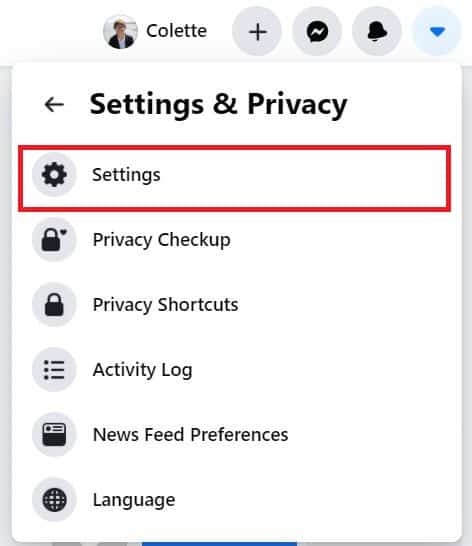

2. Ensuite, dans le menu qui apparaît, cliquez sur « Paramètres ».

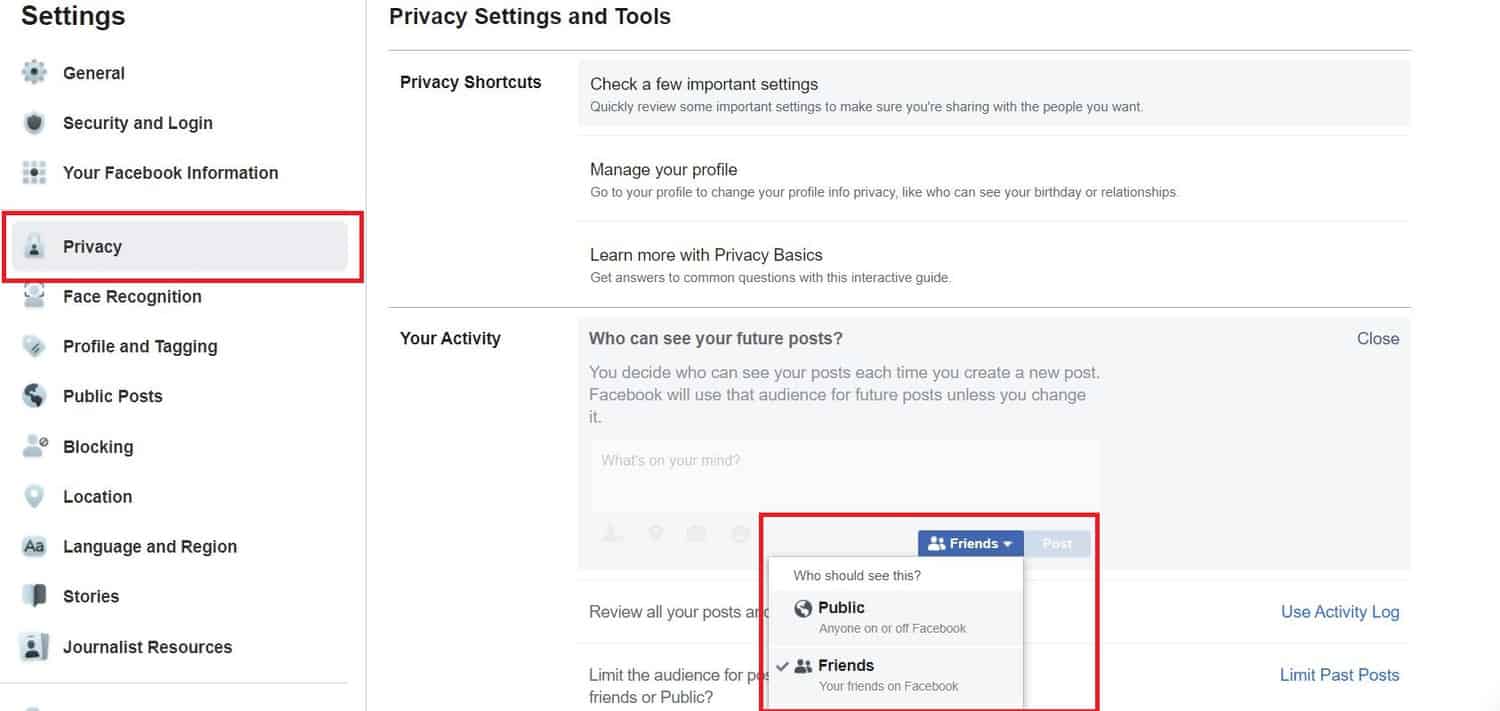

3. Sur la page à laquelle vous vous dirigez, cliquez sur « Confidentialité ».

4. Ensuite, vous verrez sur la page, sous « Votre activité », un élément de liste qui dit: « Qui peut voir vos futurs messages? » Cliquez dessus et vous verrez un menu déroulant qui vous permet de choisir qui peut voir vos futurs messages. Assurez-vous qu’il est réglé sur « Amis ».

Bien qu’il soit tentant d’écrire des détails personnels sur Facebook, évitez-le. Ne mentionnez pas où vous travaillez et ne publiez pas de photos de vos enfants. Assurez-vous de dire aux autres, s’ils prennent des photos de vos enfants lors d’un événement, de ne pas les publier en ligne.

De plus, ne vous connectez pas à d’autres sites Web à l’aide de votre compte Facebook, Google Plus, Gmail ou autre. Lorsque vous faites cela, ces autres sites auront accès à toutes vos informations personnelles à partir de vos comptes de médias sociaux.

Consultez notre article, «Le guide visuel pour rendre votre profil Facebook privé à nouveau», pour plus d’informations sur la façon de rendre votre profil Facebook complètement privé.

Chiffrez vos communications en ligne

Même si le contenu que vous visualisez ou utilisez est crypté, un pirate peut voir tout cela si votre connexion Internet n’est pas cryptée. Vos informations personnelles, professionnelles et financières seront toutes entre les mains de tout pirate informatique qui sait comment les rechercher.

Alors, utilisez un réseau privé virtuel (VPN) pour crypter votre connexion Internet.

Un VPN utilise un cryptage de niveau gouvernemental pour protéger votre connexion Internet. En outre, il offre de nombreuses protections de sécurité et de confidentialité personnelle, y compris la protection contre les kill switch et les fuites DNS, ainsi que des politiques strictes de non-journalisation afin que personne ne puisse demander vos informations à un VPN.

Pour plus d’informations sur les VPN et quel VPN est le meilleur, consultez notre article «Qu’est-ce qu’un réseau privé virtuel (VPN) et que fait-il ?». Je suggérerais d’utiliser NordVPN.

Vous devez absolument utiliser un VPN si vous prévoyez d’utiliser un point d’accès WiFi public. Les points d’accès WiFi publics ne sont généralement pas cryptés et sont des refuges pour les pirates qui cherchent à voler vos informations privées. Parce qu’un VPN crypte votre connexion Internet, les pirates sont impuissants à glaner des informations.

Utilisez un antivirus pour protéger les données de votre ordinateur

Il existe une chose telle que « doxware« , un type de malware (qui est un autre nom pour les logiciels espions).

C’est similaire au ransomware, qui infecte votre ordinateur via des e-mails de phishing ou d’autres moyens. Les pirates utilisant un ransomware cryptent les fichiers sur votre ordinateur et exigent que vous payiez une rançon (généralement importante) si vous voulez les récupérer.

Dans le cas du doxware, si vous refusez de payer la rançon, il y a une conséquence: le pirate publiera vos informations privées en ligne.

Afin d’éviter cela, installez un logiciel antivirus et / ou de détection de logiciels malveillants sur votre appareil. Cela empêchera tout logiciel malveillant / logiciel espion d’infecter votre appareil et vous protégera contre les pirates qui tentent de voler, de rançonner et de publier vos informations privées.

Assurez-vous de configurer votre application antivirus et malveillante pour qu’elle se mette à jour automatiquement, et même si cela ralentit votre ordinateur (ce qui est parfois le cas), ne l’éteignez jamais.

Supprimer vos informations privées des applications

De nombreuses applications auront votre identité dans leurs paramètres.

Par exemple, Microsoft Office peut avoir votre vrai nom dans un champ de propriétés dans leurs paramètres, ce qui signifie que chaque document que vous créez et envoyez aura votre vrai nom associé à lui.

Parcourez vos applications, vérifiez les paramètres et, si vous voyez votre vrai nom ou d’autres informations privées enregistrées, supprimez-les. Si un nom ou d’autres informations sont nécessaires, envisagez de créer une adresse e-mail anonyme avec un faux nom à utiliser dans vos applications.

Certains appareils à vérifier incluent

- Votre smartphone

- Votre appareil photo

- Votre webcam

- Votre (vos) console(s) de jeu

- Votre (vos) décodeur(s)

Utiliser une adresse e-mail sécurisée

Vous pourriez être tenté de vous inscrire à des comptes sur de nombreux sites Web, mais utiliser votre adresse e-mail personnelle pour le faire est une erreur.

Certains sites Web ne sont pas ce qu’ils semblent et sont en fait des sites de collecte de doxxing qui voleront vos informations privées. Vous avez besoin d’un moyen de supprimer votre compte sans laisser d’informations sensibles derrière vous.

Au lieu d’utiliser votre adresse e-mail personnelle sur l’un des sites Web de services de messagerie populaires et gratuits (qui, bien qu’ils chiffrent généralement vos e-mails lorsqu’ils sont envoyés au destinataire, ne les chiffreront pas lorsqu’ils sont stockés sur un serveur intermédiaire), utilisez une deuxième adresse e-mail sécurisée pour les sites et les services en ligne auxquels vous ne faites pas nécessairement confiance.

Si vous le pouvez, n’utilisez pas votre vrai nom lors de votre inscription. Les services de messagerie sécurisés garderont votre courrier crypté, garantissant que personne ne peut voler vos informations privées.

De cette façon, vous pouvez facilement vous retirer de ces sites douteux sans craindre que vos informations privées aient été volées.

Utiliser un nom d’utilisateur et un mot de passe différents pour chaque site

La plupart des gens utiliseront le même mot de passe encore et encore sur chaque site auquel ils s’inscrivent. Mais c’est dangereux: si un pirate informatique est capable de trouver votre mot de passe pour un compte sur un site, il a accès à vos comptes sur chaque site.

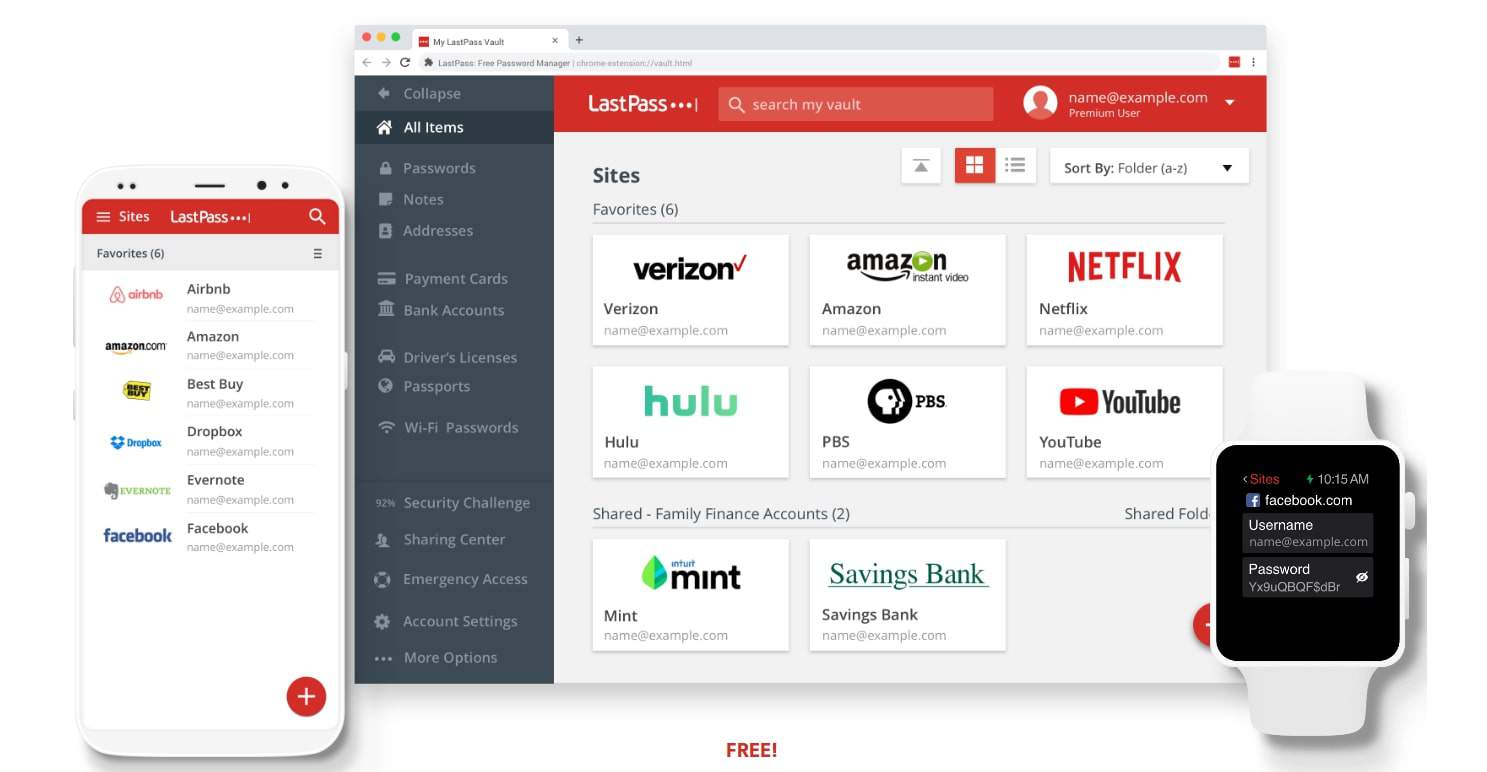

Vous craignez peut-être de ne pas pouvoir vous souvenir de tous ces mots de passe si vous les modifiez pour chaque site que vous visitez, mais ne vous inquiétez pas! Les gestionnaires de mots de passe sont vos amis.

Un gestionnaire de mots de passe stocke vos mots de passe (et noms d’utilisateur) pour chaque site et service que vous utilisez, en remplissant automatiquement les informations lorsque vous visitez la page de connexion. De cette façon, le seul mot de passe dont vous devez vraiment vous souvenir est le mot de passe sécurisé que vous utilisez pour le gestionnaire de mots de passe lui-même, afin que vous puissiez accéder à tous vos mots de passe.

Les gestionnaires de mots de passe sont disponibles sur les ordinateurs, les smartphones et autres appareils, ce qui facilite la connexion à de nombreux services sans avoir à vous gratter la tête, en essayant de vous souvenir de votre mot de passe.

Personnellement, j’utilise l’extension de LastPass, qui a une version gratuite. J’ai ajouté leur extension à mon navigateur Chrome, et j’aime la façon dont il remplit automatiquement mes mots de passe sur chaque site que j’y enregistre.

Consultez notre article sur la façon de créer un mot de passe sécurisé pour chaque site.

Ceux de l’UE: Faites supprimer vos informations

Si vous avez la chance d’être situé dans l’UE, vous pouvez faire supprimer vos informations des résultats des moteurs de recherche.

Et grâce au Règlement général sur la protection des données (RGPD), il est plus difficile pour les entreprises de conserver des informations vous concernant dans leurs bases de données.

Le RGPD vous permet de lancer un recours collectif contre des entreprises qui ne protègent pas suffisamment vos informations, par exemple si elles ne vous font pas savoir quelles informations elles ont dans leurs dossiers à votre sujet ou si elles transfèrent vos données en dehors de l’UE.

Vous pouvez obtenir vos informations supprimées des moteurs de recherche en remplissant un formulaire. Les sites Web qui vous permettent de le faire comprennent :

Ceux aux États-Unis: Self-Doxxing

Pour vous protéger du doxxing, essayez « l’auto-doxxing ».

L’autodoxxing consiste à examiner en secret les informations vous concernant disponibles sur le Web,par opposition à la recherche des informations que les entreprises ont sur vous dans leurs dossiers. Ce n’est pas un problème de doxxing de tracer les informations qui sont détenues à votre sujet, à moins que les informations ne soient divulguées. L’auto-doxxing vous permet de vous protéger de toute fuite d’informations.

Voici quelques ressources :

- We Leak Info – ce site vous informe sur l’endroit où les pirates peuvent trouver vos informations.

- L’École de la vie privée – ce site vous explique comment vous auto-doxer.

- Google – ce formulaire vous permet de supprimer vos informations des résultats des moteurs de recherche.

Ensuite, visitez des sites Web qui vous aideront à supprimer vos données des sites Web. Voici une courte liste, mais il existe de nombreux autres sites:

Aux États-Unis, il existe des sites Web, tels que Privacy Duck et DeleteMe, qui vous aideront à faire supprimer vos informations sans avoir à vous rendre vous-même sur chaque site.

Conclusion

Le doxxing peut se produire pour une myriade de raisons, telles que la justice et la vengeance des justiciers. Assurez-vous de faire ce qui suit pour vous protéger du doxxing.

- Assurez-vous que vos informations sont privées sur les plateformes de médias sociaux et que vous n’avez d’amis que les personnes que vous connaissez.

- Utilisez un réseau privé virtuel pour chiffrer vos communications Internet.

- Installez des applications antivirus et anti-malware sur votre ordinateur pour vous protéger contre les doxwares.

- Supprimez vos informations privées des applications susceptibles de divulguer vos données.

- Utilisez une adresse e-mail sécurisée lors de l’inscription à des sites et services.

- Utilisez toujours un mot de passe unique sur chaque site ou service auquel vous vous inscrivez.

- Retirez vos informations des sites Web lorsque cela est possible.

C’est aussi toujours une bonne idée de bien jouer en ligne. Ce n’est pas du tout blâmer la victime – ce n’est jamais la faute de quiconque s’ils sont doxxés; la faute en incombe carrément au doxxer. Cependant, tout comme lorsque vous conduisez et que vous devez faire attention aux autres conducteurs sur la route, faites attention à la façon dont vous traitez les autres utilisateurs sur le Web.

En suivant les étapes ci-dessus et en jouant la sécurité sur le Web, vous pouvez vous protéger du doxxing.

FAQ sur Doxxing

L’activation de l’authentification à deux facteurs arrêtera-t-elle le doxxing ?

L’authentification à deux facteurs protège vos comptes en ligne en exigeant non seulement un mot de passe pour accéder à votre compte, mais aussi pour que vous puissiez confirmer votre identité en insérant un code envoyé à un appareil que vous possédez.

L’authentification à deux facteurs peut aider à prévenir le doxxing en rendant plus difficile pour les doxxers d’accéder à vos comptes en ligne et ainsi voler vos informations privées, telles que votre adresse personnelle ou votre numéro de téléphone.

Y a-t-il des cas de doxxing célèbres?

Le cas de Kyle Quinn identifié à tort comme ayant participé à un rassemblement de suprémacistes blancs a fait le chemin jusqu’au New York Times. Wired a rapporté l’histoire de Daryle Lamont Jenkins,un « doxxer insatiable de fascistes et de nazis ». Il existe de nombreux cas de doxxing jonchant Internet.

Quelle est la différence entre Doxxing et Swatting?

Doxxing implique la collecte de vos informations personnelles et leur divulgation au public. Le swatting consiste à recueillir vos informations personnelles et à faire un rapport de police sérieux (mais faux) à votre sujet, ce qui entraîne l’envoi d’une équipe SWAT à votre domicile. Les swatters ne publient pas nécessairement vos informations privées, alors que les doxxers le font, et les doxxers n’envoient pas nécessairement une équipe SWAT chez vous, alors que les swatters le font.

Note : Nous remercions Pixelprivacy.com de nous avoir permis de traduire et de publier cet article pour nos lecteurs français.

Voici la source originale de l’article.

![Streamonsport ne fonctionne plus : comment y accéder ? [Méthode de travail] Streamonsport ne fonctionne plus - comment y accéder](https://media.techtribune.net/uploads/2024/02/Streamonsport-ne-fonctionne-plus-comment-y-acceder-238x178.webp)

![5 best Swiss VPNs [Switzerland IPs]](https://media.techtribune.net/uploads/2023/05/5-best-vpns-for-switzerland-featured_image-social-238x178.png)