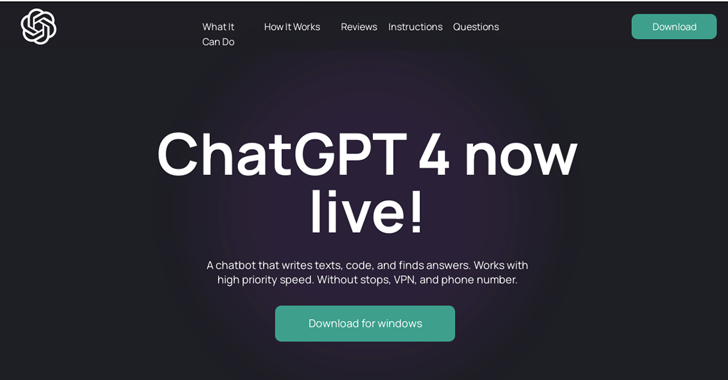

Des annonces malveillantes de recherche Google pour des services d’IA génératifs comme OpenAI ChatGPT et Midjourney sont utilisées pour diriger les utilisateurs vers des sites Web sommaires dans le cadre d’une campagne BATLOADER conçue pour diffuser le logiciel malveillant RedLine Stealer.

« Les deux services d’IA sont extrêmement populaires mais manquent d’applications autonomes propriétaires (c’est-à-dire que les utilisateurs s’interfacent avec ChatGPT via leur interface Web tandis que Midjourney utilise Discord) », eSentire a dit dans une analyse.

« Ce vide a été exploité par des acteurs de la menace qui cherchent à inciter les demandeurs d’applications d’IA à imposter des pages Web faisant la promotion de fausses applications. »

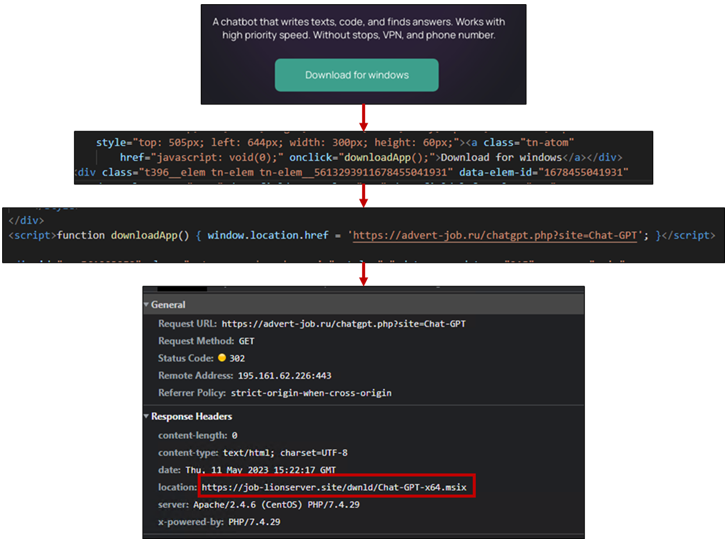

BATLOADER est un logiciel malveillant de chargement qui se propage via des téléchargements intempestifs où les utilisateurs recherchant certains mots-clés sur les moteurs de recherche voient de fausses publicités qui, lorsqu’ils cliquent dessus, les redirigent vers des pages de destination malveillantes hébergeant des logiciels malveillants.

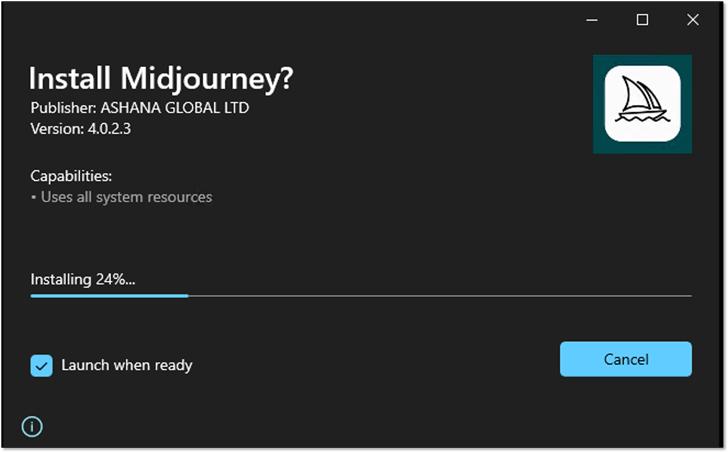

Le fichier d’installation, par eSentire, est équipé d’un fichier exécutable (ChatGPT.exe ou midjourney.exe) et d’un script PowerShell (Chat.ps1 ou Chat-Ready.ps1) qui télécharge et charge RedLine Stealer à partir d’un serveur distant.

Une fois l’installation terminée, le binaire utilise Microsoft Edge WebView2 pour charger chat.openai[.]com ou www.midjourney[.]com – les URL ChatGPT et Midjourney légitimes – dans une fenêtre contextuelle afin de ne pas déclencher de drapeaux rouges.

L’utilisation par l’adversaire de leurres sur le thème ChatGPT et Midjourney pour diffuser des publicités malveillantes et finalement supprimer le malware RedLine Stealer a également été mise en évidence la semaine dernière par Trend Micro.

Ce n’est pas la première fois que les opérateurs derrière BATLOADER capitalisent sur l’engouement pour l’IA pour distribuer des logiciels malveillants. En mars 2023, eSentire a détaillé un ensemble similaire d’attaques qui utilisaient les leurres ChatGPT pour se déployer Vidar Voleur et Ursnif.

La société de cybersécurité a en outre souligné que l’abus des annonces de recherche Google avait chuté depuis son pic du début de 2023, suggérant que le géant de la technologie prenait des mesures actives pour limiter son exploitation.

Zero Trust + Deception : apprenez à déjouer les attaquants !

Découvrez comment Deception peut détecter les menaces avancées, arrêter les mouvements latéraux et améliorer votre stratégie Zero Trust. Rejoignez notre webinaire perspicace !

Les résultats arrivent des semaines après Securonix découvert une campagne de phishing baptisée OCX#HARVESTER qui a ciblé le secteur des cryptomonnaies entre décembre 2022 et mars 2023 avec More_eggs (alias Golden Chickens), un téléchargeur JavaScript utilisé pour fournir des charges utiles supplémentaires.

eSentire, en janvier, a retracé l’identité de l’un des principaux opérateurs du malware-as-a-service (MaaS) à un individu situé à Montréal, au Canada. Le deuxième acteur menaçant associé au groupe a depuis été identifié en tant que ressortissant roumain qui s’appelle Jack.