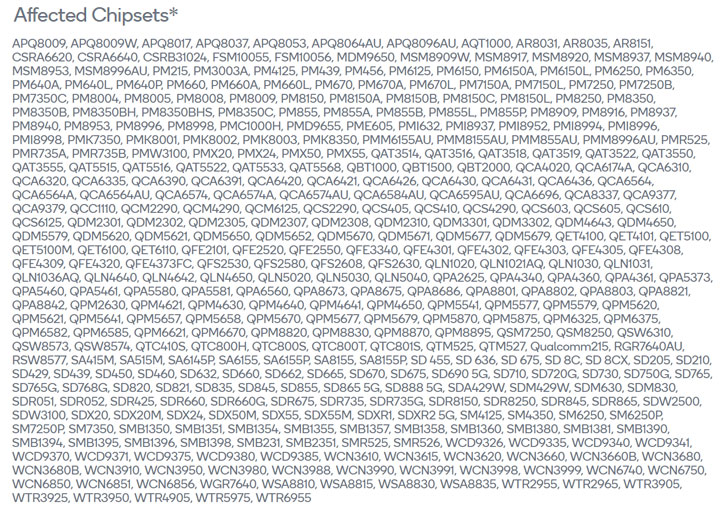

Google a révélé qu’une vulnérabilité désormais corrigée affectant les appareils Android qui utilisent des chipsets Qualcomm est utilisée par des attaquants pour lancer des attaques ciblées.

Suivi comme CVE-2020-11261 (Score CVSS 8,4), la faille soucis un problème de «validation d’entrée incorrecte» dans le composant graphique de Qualcomm qui pourrait être exploité pour provoquer une corruption de la mémoire lorsqu’une application conçue par un attaquant demande l’accès à une énorme partie de la mémoire de l’appareil.

« Il y a des indications que CVE-2020-11261 pourrait faire l’objet d’une exploitation limitée et ciblée », selon le géant de la recherche mentionné dans un bulletin de sécurité mis à jour le 18 mars.

CVE-2020-11261 a été découvert et signalé à Qualcomm par l’équipe de sécurité Android de Google le 20 juillet 2020, après quoi il a été corrigé en janvier 2021.

Il convient de noter que le vecteur d’accès de la vulnérabilité est «local», ce qui signifie que l’exploitation nécessite un accès local au périphérique. En d’autres termes, pour lancer une attaque réussie, le mauvais acteur doit soit avoir un accès physique au smartphone vulnérable, soit utiliser d’autres moyens – par exemple, un abreuvoir – délivrer du code malveillant et déclencher la chaîne d’attaque.

Bien que les détails sur les attaques, l’identité de l’attaquant et les victimes ciblées n’aient pas été divulgués, il n’est pas inhabituel pour Google de refuser de partager ces informations pour empêcher d’autres acteurs de la menace de tirer parti de la vulnérabilité.

Si quoi que ce soit, le développement souligne une fois de plus la nécessité d’installer rapidement des mises à jour de sécurité mensuelles dès qu’elles sont disponibles pour empêcher l’exploitation des appareils Android. Nous avons contacté Google pour obtenir des commentaires et mettrons à jour cet article si nous avons une réponse.