Plus tôt en avril, Amazon a corrigé une vulnérabilité critique dans sa plate-forme de lecture de livres électroniques Kindle qui aurait pu être potentiellement exploitée pour prendre le contrôle total de l’appareil d’un utilisateur, entraînant le vol d’informations sensibles en déployant simplement un livre électronique malveillant.

« En envoyant aux utilisateurs de Kindle un seul livre électronique malveillant, un acteur malveillant pourrait avoir volé toutes les informations stockées sur l’appareil, des informations d’identification du compte Amazon aux informations de facturation », a déclaré Yaniv Balmas, responsable de la cyber-recherche chez Check Point, dans un communiqué envoyé par courrier électronique. . « Les failles de sécurité permettent à un attaquant de cibler un public très spécifique. »

En d’autres termes, si un acteur malveillant voulait distinguer un groupe de personnes ou un groupe démographique spécifique, il est possible pour l’adversaire de choisir un livre électronique populaire dans une langue ou un dialecte largement parlé au sein du groupe pour adapter et orchestrer un cyber-attaque.

De manière responsable divulgation le problème à Amazon en février 2021, le géant de la vente au détail et du divertissement a publié un correctif dans le cadre de son version 5.13.5 du firmware Kindle en avril 2021.

Les attaques exploitant la faille commencent par l’envoi d’un livre électronique malveillant à une victime visée, qui, à l’ouverture du livre, déclenche la séquence d’infection sans aucune interaction, permettant au mauvais acteur de supprimer la bibliothèque de l’utilisateur, d’obtenir un accès complet au compte Amazon, ou convertir le Kindle en un bot pour frapper d’autres appareils dans le réseau local de la cible.

|

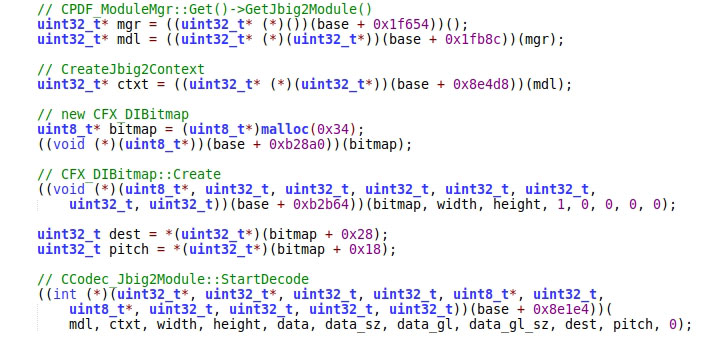

| Vulnérabilité de débordement de tas dans l’algorithme de décodage JBIG2Globals |

Le problème réside dans le cadre d’analyse des livres électroniques du micrologiciel, en particulier dans l’implémentation associée à la façon dont les documents PDF sont ouverts, permettant à un attaquant d’exécuter une charge utile malveillante sur l’appareil.

Ceci est rendu possible grâce à une vulnérabilité de débordement de tas dans la fonction de rendu PDF (CVE-2021-30354), qui peut être exploitée pour obtenir une primitive d’écriture arbitraire, et une faille d’élévation des privilèges locaux dans le service de gestionnaire d’applications Kindle (CVE-2021 -30355) qui permet à l’acteur de la menace d’enchaîner les deux failles pour exécuter du code malveillant en tant qu’utilisateur root.

Plus tôt en janvier, Amazon a corrigé des faiblesses similaires – collectivement nommées « KindleDrip » – qui auraient pu permettre à un attaquant de prendre le contrôle des appareils des victimes en livrant un livre électronique malveillant aux cibles et en effectuant des achats non autorisés.

« Kindle, comme les autres appareils IoT, est souvent considéré comme inoffensif et ignoré en tant que risque de sécurité », a déclaré Balmas. « Ces appareils IoT sont vulnérables aux mêmes attaques que les ordinateurs. Tout le monde doit être conscient des cyber-risques liés à l’utilisation de tout ce qui est connecté à l’ordinateur, en particulier quelque chose d’aussi omniprésent que le Kindle d’Amazon. »