Les acteurs de la menace ont été de plus en plus observés en utilisant des vidéos YouTube générées par l’IA pour diffuser une variété de logiciels malveillants voleurs tels que Raccoon, RedLine et Vidar.

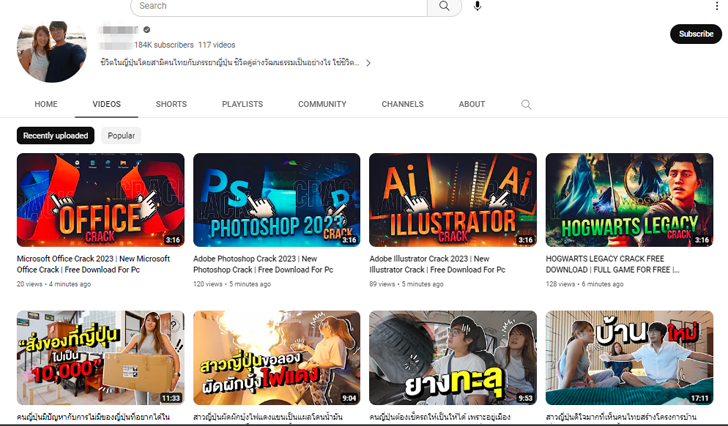

« Les vidéos attirent les utilisateurs en prétendant être des tutoriels sur la façon de télécharger des versions piratées de logiciels tels que Photoshop, Premiere Pro, Autodesk 3ds Max, AutoCAD et d’autres produits sous licence disponibles uniquement pour les utilisateurs payants », a déclaré Pavan Karthick M, chercheur chez CloudSEK. a dit.

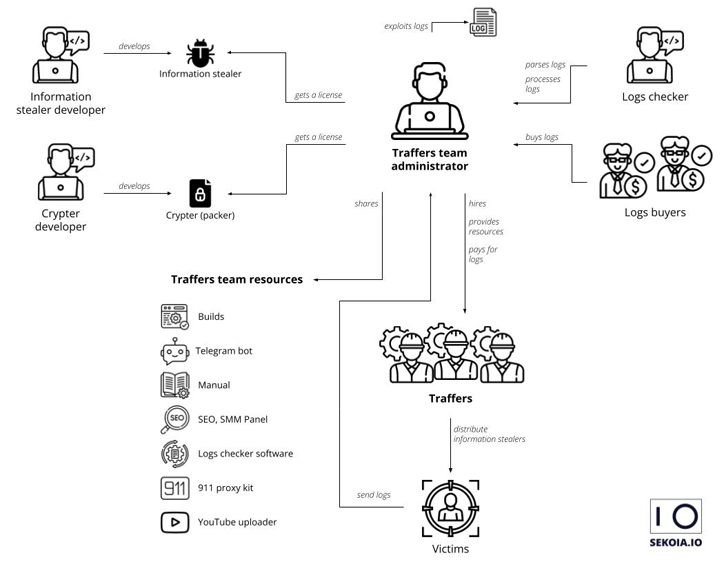

Tout comme le paysage des rançongiciels comprend des développeurs principaux et des affiliés chargés d’identifier les cibles potentielles et de mener à bien les attaques, l’écosystème des voleurs d’informations se compose également d’acteurs malveillants appelés trafiquants qui sont recrutés pour diffuser le logiciel malveillant en utilisant différentes méthodes.

L’un des canaux de distribution de logiciels malveillants les plus populaires est YouTube, CloudSEK constatant une augmentation de 200 à 300 % d’un mois sur l’autre des vidéos contenant des liens vers des logiciels malveillants voleurs dans la section de description.

Ces liens sont souvent masqués à l’aide de raccourcisseurs d’URL tels que Bitly et Cuttly, ou bien hébergés sur MediaFire, Google Drive, Discord, GitHub et Telegram’s Telegra.ph.

Dans plusieurs cas, les acteurs de la menace exploitent les fuites de données et l’ingénierie sociale pour détourner des comptes YouTube légitimes et diffuser des logiciels malveillants, ciblant souvent des comptes populaires pour atteindre un large public en peu de temps.

« Le téléchargement sur de tels comptes confère également une légitimité à la vidéo », a expliqué Karthick. « Cependant, ces Youtubeurs signaleront leur preneur de compte à YouTube et auront accès à leurs comptes en quelques heures. Mais en quelques heures, des centaines d’utilisateurs pourraient être devenus la proie. »

Plus inquiétant, entre cinq et dix vidéos de téléchargement de crack sont téléchargées sur la plate-forme vidéo toutes les heures, les acteurs de la menace employant techniques d’empoisonnement de l’optimisation des moteurs de recherche (SEO) pour faire apparaître les vidéos en haut de la liste.

Il a également été observé que les acteurs de la menace ajoutent de faux commentaires aux vidéos téléchargées pour induire davantage en erreur et inciter les utilisateurs à télécharger le logiciel piraté.

Découvrez les dangers cachés des applications SaaS tierces

Êtes-vous conscient des risques associés à l’accès d’applications tierces aux applications SaaS de votre entreprise ? Rejoignez notre webinaire pour en savoir plus sur les types d’autorisations accordées et sur la manière de minimiser les risques.

Le développement intervient au milieu d’une vague de nouvelles variantes de voleurs d’informations comme SYS01stealer, S1deload, Stealc, Titan, Je suis meilleur, Serpent blancet Lumma qui sont proposés à la vente et sont dotés de capacités pour piller des données sensibles sous le couvert d’applications et de services populaires.

Les résultats font également suite à la découverte d’une boîte à outils prête à l’emploi appelée Renifleur R3NIN qui peuvent permettre aux acteurs de la menace de siphonner les données des cartes de paiement des sites Web de commerce électronique compromis.

Pour atténuer les risques posés par les logiciels malveillants voleurs, il est recommandé aux utilisateurs d’activer l’authentification multifacteur, de s’abstenir de cliquer sur des liens inconnus et d’éviter de télécharger ou d’utiliser des logiciels piratés.