Les acteurs de la menace derrière RomCom RAT exploitent un réseau de faux sites Web faisant la publicité de versions escrocs de logiciels populaires au moins depuis juillet 2022 pour infiltrer des cibles.

La société de cybersécurité Trend Micro suit le cluster d’activités sous le nom de Void Rabisu, également connu sous le nom de Tropical Scorpius (Unité 42) et UNC2596 (Mandiant).

« Ces sites de leurre ne sont très probablement destinés qu’à un petit nombre de cibles, ce qui rend la découverte et l’analyse plus difficiles », ont déclaré les chercheurs en sécurité Feike Hacquebord, Stephen Hilt, Fernando Merces et Lord Alfred Remorin. a dit.

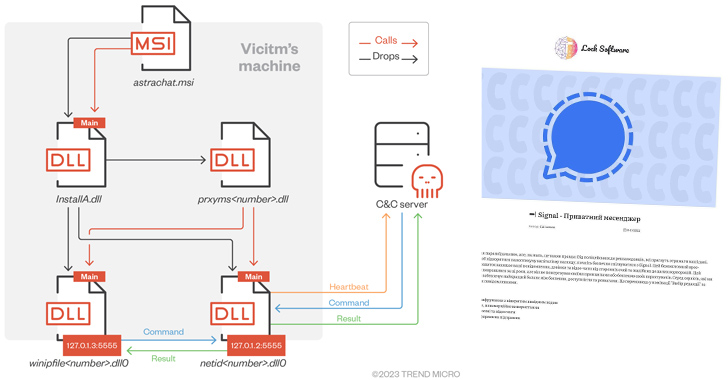

Certaines des applications usurpées repérées jusqu’à présent incluent AstraChat, le gestionnaire de bureau à distance de Devolutions, Gimp, GoTo Meeting, KeePass, OpenAI ChatGPT, Signal, Veeam Backup & Replication et WinDirStat.

RomCom RAT a été relaté pour la première fois par l’unité 42 de Palo Alto Networks en août 2022, le reliant à un groupe à motivation financière déployant Cuba Ransomware (alias COLDDRAW). Il convient de noter qu’il n’y a aucune preuve suggérant que le gang de rançongiciels ait un lien ou une affiliation avec la République de Cuba.

Le cheval de Troie d’accès à distance a depuis été largement utilisé dans des attaques ciblant les organes de l’État ukrainien et les systèmes militaires via des versions usurpées de logiciels légitimes. D’autres cibles isolées ont été localisées dans les Amériques et en Asie.

Void Rabisu a également été observé en train d’abuser de Google Ads pour inciter les utilisateurs à visiter les sites de leurre dans le cadre d’attaques étroitement ciblées, ce qui en fait le dernier ajout d’une longue liste d’acteurs malveillants trouvant de nouvelles voies pour obtenir un accès initial aux systèmes des victimes.

« RomCom a utilisé le harponnage contre un membre d’un Parlement européen en mars 2022, mais a ciblé une entreprise de défense européenne en octobre 2022 avec une publicité Google Ads qui a conduit à un site d’atterrissage intermédiaire qui redirigerait vers un site de leurre RomCom », Trend Micro a dit.

Cela indique que l’adversaire mélange sa méthodologie de ciblage pour englober les tactiques associées à la fois aux acteurs de la cybercriminalité et aux groupes d’États-nations.

Le changement d’utilisation de RomCom RAT en tant que porte dérobée pour les intrusions ciblées a été complété par des améliorations significatives du malware qui fait passer le nombre de commandes prises en charge de 20 à 49, lui permettant d’exercer un contrôle total sur les hôtes compromis.

Zero Trust + Deception : apprenez à déjouer les attaquants !

Découvrez comment Deception peut détecter les menaces avancées, arrêter les mouvements latéraux et améliorer votre stratégie Zero Trust. Rejoignez notre webinaire perspicace !

Cela inclut également la possibilité de télécharger des charges utiles supplémentaires pour prendre des captures d’écran, récupérer des données de portefeuille crypto, siphonner des messages de chat et des informations d’identification FTP, et utiliser un voleur de mot de passe de navigateur appelé StealDeal.

Un autre aspect notable des attaques est l’utilisation de certificats pour donner de la crédibilité aux installateurs de logiciels malveillants, avec des échantillons signés par des sociétés apparemment anodines basées aux États-Unis et au Canada.

« La frontière s’estompe entre la cybercriminalité motivée par le gain financier et les attaques APT motivées par la géopolitique, l’espionnage, les perturbations et la guerre », ont déclaré les chercheurs.

« Depuis l’essor du Ransomware-as-a-Service (RaaS), les cybercriminels n’utilisent pas de tactiques avancées et d’attaques ciblées qui étaient auparavant considérées comme le domaine des acteurs APT. À l’inverse, les tactiques et techniques qui étaient auparavant utilisées par des acteurs à motivation financière sont de plus en plus utilisés dans des attaques à visée géopolitique. »