Le fabricant taïwanais d’appareils de stockage en réseau (NAS) QNAP a averti jeudi ses clients d’une nouvelle vague d’attaques de rançongiciels DeadBolt.

Les intrusions auraient ciblé les appliances des séries TS-x51 et TS-x53 fonctionnant sur QTS 4.3.6 et QTS 4.4.1, selon son équipe de réponse aux incidents de sécurité des produits.

« QNAP exhorte tous les utilisateurs de NAS à vérifier et à mettre à jour QTS vers la dernière version dès que possible, et à éviter d’exposer leur NAS à Internet », QNAP mentionné dans un avis.

Ce développement marque la troisième fois que les appareils QNAP sont attaqués par le rançongiciel DeadBolt depuis le début de l’année.

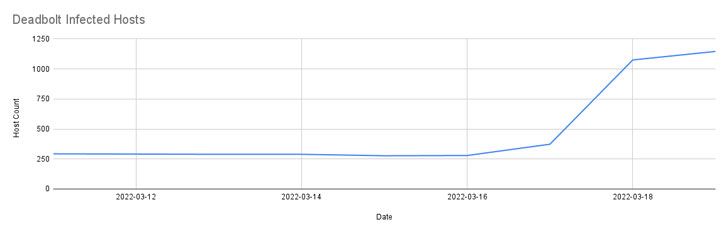

Fin janvier, pas moins de 4 988 appareils QNAP infectés par DeadBolt ont été identifiés, ce qui a incité la société à publier une mise à jour forcée du micrologiciel. Une deuxième hausse des nouvelles infections a été observé à la mi-mars.

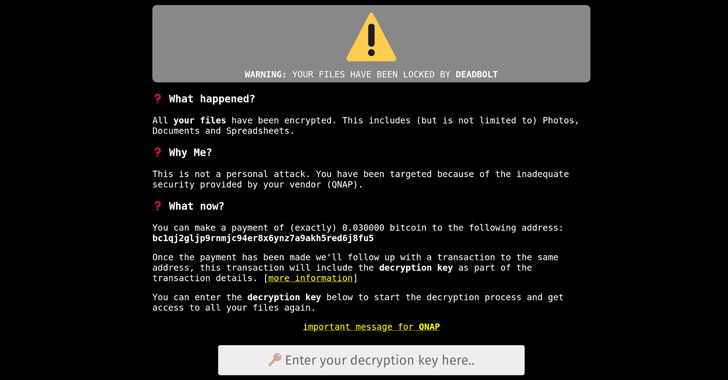

Les attaques DeadBolt se distinguent également par le fait qu’elles exploitent prétendument les failles zero-day du logiciel pour obtenir un accès à distance et crypter les systèmes.

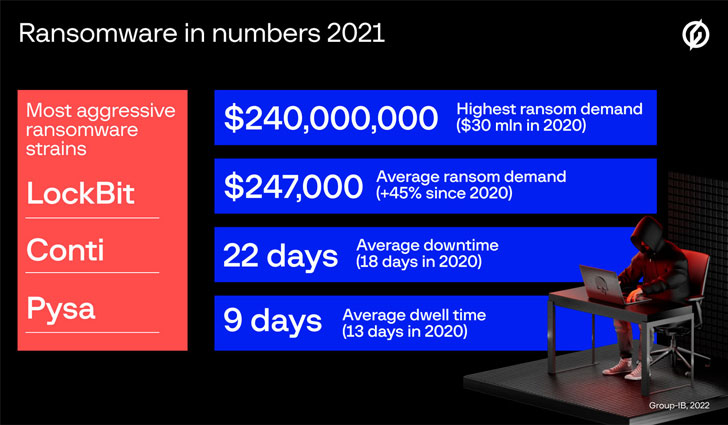

Selon un nouveau rapport publié par Group-IB, l’exploitation des vulnérabilités de sécurité dans les applications destinées au public est apparue comme le troisième vecteur le plus utilisé pour obtenir un accès initial, représentant 21 % de toutes les attaques de ransomwares étudiées par l’entreprise en 2021.