La croissance des cybermenaces, le durcissement des exigences réglementaires et les exigences strictes en matière de cyberassurance stimulent la demande des petites et moyennes entreprises en matière de conseils et de gestion stratégiques en matière de cybersécurité et de conformité. Étant donné que la plupart des entreprises de cette taille ne disposent pas d’expertise interne en matière de CISO, la demande de services de CISO virtuels (vCISO) augmente également. Pourtant, les modèles de services vCISO actuels reposent toujours sur une expertise manuelle et humaine du CISO. Cela rend ces services coûteux et difficiles à faire évoluer, ce qui empêche les MSP, les MSSP et les cabinets de conseil d’ajouter le service vCISO à leur portefeuille ou de faire évoluer leurs services vCISO existants pour répondre à la demande croissante.

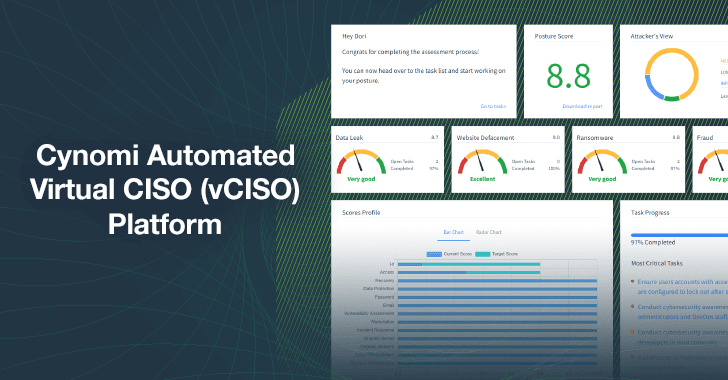

C’est le défi Plate-forme vCISO automatisée de Cynomi essaie de résoudre. La plate-forme vCISO alimentée par l’IA de l’entreprise génère automatiquement tout ce dont les fournisseurs de services vCISO ont besoin pour fournir à leurs clients, entièrement personnalisé pour chaque client : évaluations des risques et de la conformité, analyse des écarts, politiques de sécurité sur mesure, plans de remédiation stratégiques avec des tâches prioritaires, outils pour les tâches en cours gestion, suivi des progrès et rapports destinés aux clients.

Cynomi permet aux fournisseurs de services gérés et aux sociétés de conseil de fournir des services vCISO continus à grande échelle en automatisant une grande partie du travail vCISO manuel, expert et fastidieux, en responsabilisant leurs équipes existantes.

Dans cette revue, nous allons approfondir le fonctionnement de Cynomi et les avantages potentiels que les fournisseurs de services et les consultants peuvent tirer de la plate-forme.

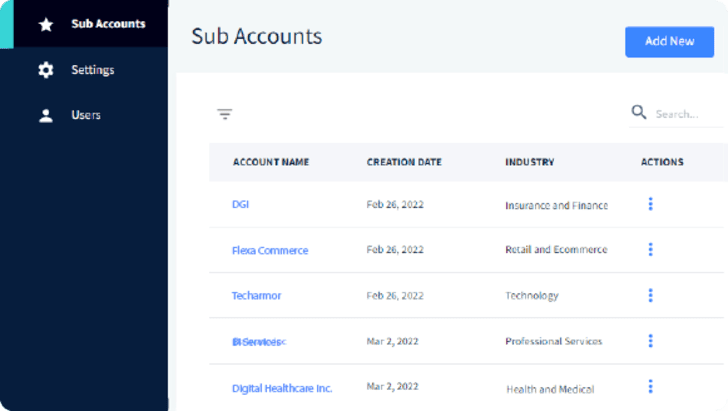

Création et gestion de comptes clients multi-locataires

Cynomi a été conçu dès le départ pour la multilocation. Cela signifie que les fournisseurs de services peuvent offrir la plate-forme Cynomi à n’importe quel nombre de leurs clients – en gérant chacun séparément. Le système permet cela en permettant aux fournisseurs de services de créer et de gérer indépendamment un sous-compte distinct pour chaque client. Pour chaque client, les fournisseurs de services peuvent créer des utilisateurs et déléguer des rôles ou la propriété au sein de leur équipe.

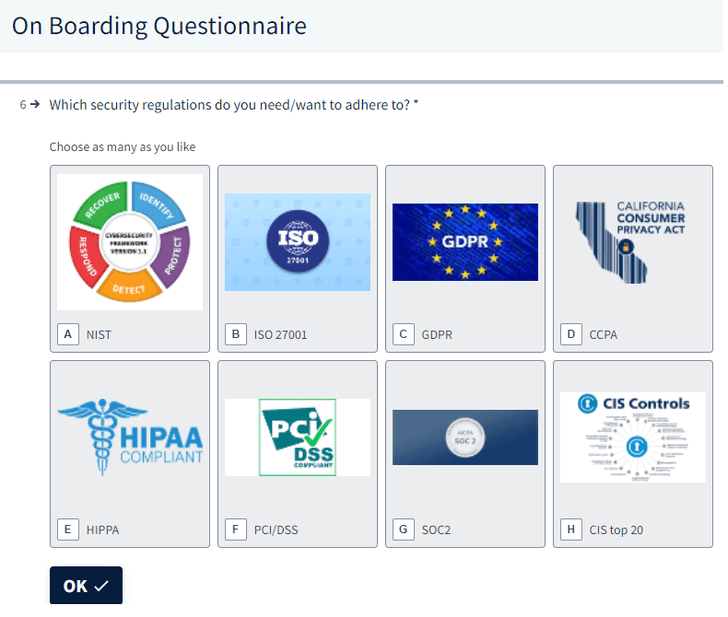

Pour intégrer un nouveau client, le prestataire de services remplit le questionnaire d’intégration :

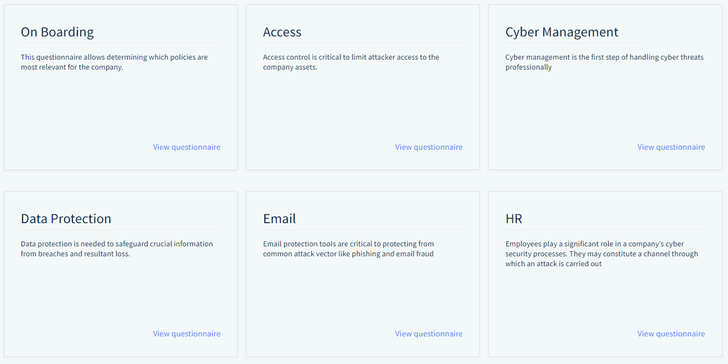

Les résultats du questionnaire d’intégration déterminent les questionnaires exclusifs de suivi que vous devrez remplir pour votre client.

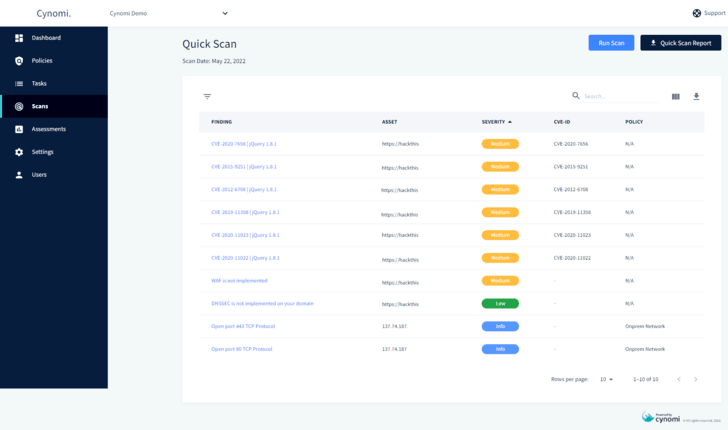

Le fournisseur de services exécute également les analyses propriétaires de Cynomi qui évaluent les actifs externes de chaque client – découvrant les vulnérabilités critiques dans les adresses IP et URL visibles de l’extérieur, et couvrant les ports, les protocoles, les types de cryptage, les sites Web, les applications Web, les e-mails, les serveurs DNS et les certifications.

Cynomi permet également aux fournisseurs de services d’effectuer des analyses des actifs clients internes comme Office365, Active Directory et plus encore.

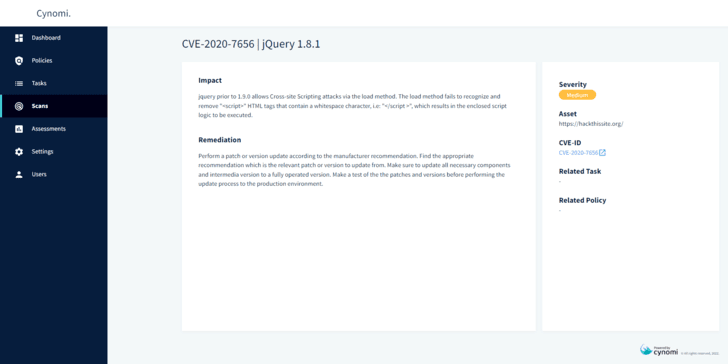

Le fournisseur de services peut explorer chaque résultat d’une analyse pour voir une description détaillée et des options de correction. Les vulnérabilités détectées sont automatiquement ajoutées à la liste des tâches du compte et classées par ordre de priorité en fonction de leur gravité.

Le personnel du MSP peut explorer chaque résultat de chaque analyse pour voir une description détaillée et des options de correction. Les vulnérabilités détectées sont automatiquement ajoutées à la liste des tâches du compte, en fonction de leur gravité. Cynomi permet également au fournisseur de services d’effectuer des analyses des actifs clients internes comme Office365, Active Directory et plus encore.

Évaluation basée sur l’IA

Sur la base des questionnaires et des scans, Cynomi crée un cyber-profil pour chaque client. Il analyse ensuite en continu les résultats des questionnaires et les analyse par rapport aux normes de sécurité, aux cadres réglementaires et aux informations sur les menaces spécifiques à l’industrie. Le moteur technologique Cynomi, inspiré des connaissances des meilleurs RSSI du monde, génère ensuite le tableau de bord vCISO, une vue d’ensemble de la posture de sécurité globale de chaque client, comprenant :

- Score global de posture de sécurité

- Analyse des failles de vulnérabilité et d’exploit

- Score de risque pour des vecteurs de menace spécifiques

- Politiques de cybersécurité sur mesure

- Tâches de correction exploitables et hiérarchisées

- Et plus

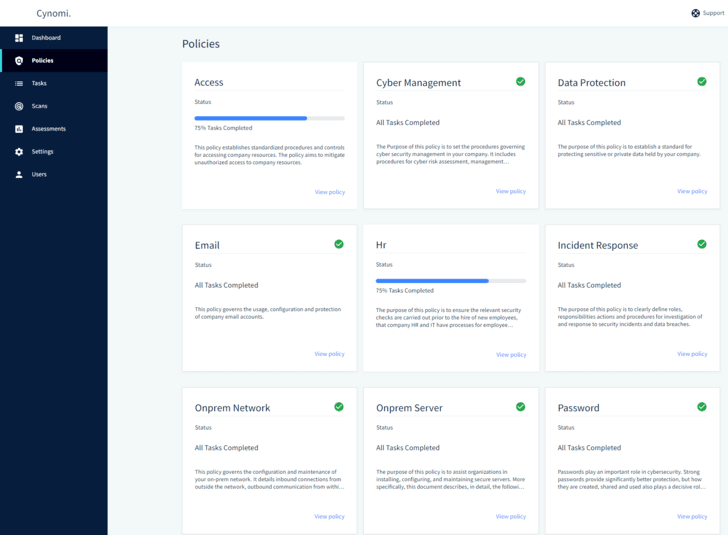

Politiques de sécurité sur mesure

Cynomi génère automatiquement un ensemble de politiques de sécurité basées sur le NIST. Ceux-ci sont créés sur mesure pour chaque client et conçus pour être faciles à suivre et exploitables. Ces politiques sont entièrement modifiables, ce qui permet au fournisseur de services de les personnaliser.

Sur le tableau de bord des politiques Cynomi, les fournisseurs de services peuvent afficher l’état de conformité de toutes les politiques générées et explorer les détails de chacune. Par exemple, l’écran de politique d’accès ci-dessous affiche le score du client et permet d’explorer en détail les exigences de la politique.

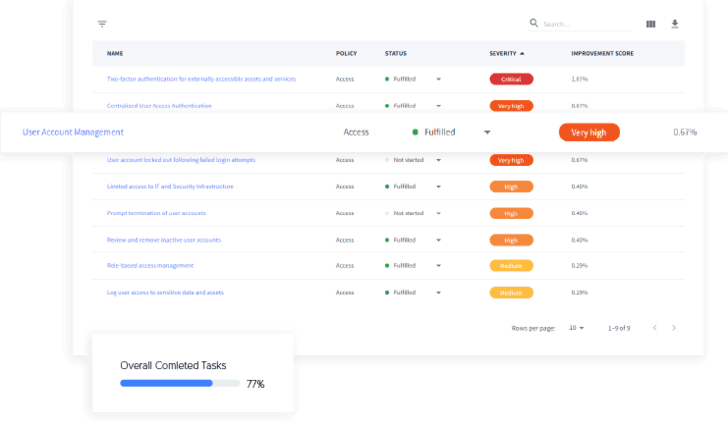

Plans de remédiation avec des tâches exploitables et hiérarchisées

Cynomi crée automatiquement des tâches de remédiation, avec la priorité et le taux d’impact de chaque tâche, via des algorithmes d’IA modélisés d’après les connaissances des meilleurs RSSI du monde. Les types de tâches vont des contrôles et procédures techniques à la configuration des composants de sécurité, etc. Les fournisseurs de services peuvent personnaliser les tâches, modifier leur priorité et ajouter/supprimer des tâches.

Sur l’écran des tâches ci-dessous, les filtres permettent aux gestionnaires de compte de se concentrer sur des domaines spécifiques, de revenir aux tâches déjà en cours ou de se concentrer uniquement sur les tâches à gravité élevée. Tous les progrès sont suivis et les tâches terminées sont automatiquement reflétées dans le score global de posture de sécurité du client. Cynomi permet d’explorer n’importe quelle tâche pour obtenir des conseils étape par étape afin de mettre en place un contrôle ou d’atténuer un écart.

Mises à jour continues

Contrairement aux outils d’évaluation ponctuels, Cynomi met à jour en permanence tous les scores de risque des clients, la préparation à la conformité, les politiques et les tâches. Les modifications apportées aux environnements clients, aux régimes réglementaires et aux informations sur les menaces du secteur sont automatiquement reflétées dans Cynomi. Cela garantit aux fournisseurs de services gérés et aux consultants que Cynomi présente toujours des informations à jour et met automatiquement à jour les politiques et les tâches, afin qu’ils n’aient pas à le faire eux-mêmes.

L’essentiel

Cynomi ouvre de nouvelles sources de revenus récurrents pour les fournisseurs de services qui n’offrent pas encore de services vCISO, tout en utilisant leur personnel existant. Pour ceux qui offrent des services vCISO, Cynomi leur permet de faire évoluer ces services – sans faire évoluer les ressources internes, en réduisant la dépendance au travail manuel d’experts et en réduisant le travail vCISO à une fraction du temps.

Quelle que soit leur offre actuelle, les fournisseurs de services peuvent tirer parti de Cynomi pour augmenter leur pipeline de ventes, en tirant parti des évaluations complètes des risques et de la conformité de la plateforme pour générer de nouvelles opportunités. Ils peuvent également bénéficier de plus de ventes incitatives, puisque les conclusions et les recommandations de Cynomi étayent et démontrent l’impact des nouveaux services et outils. Et surtout, dans le marché hyper-concurrentiel d’aujourd’hui, Cynomi aide les fournisseurs de services à réduire le taux de désabonnement grâce à des services stratégiques continus qui augmentent la confiance et la satisfaction des clients. Pour en savoir plus sur Cynomi, visitez www.cynomi.com.