Plusieurs vulnérabilités en un clic ont été découvertes dans une variété d’applications logicielles populaires, permettant à un attaquant d’exécuter potentiellement du code arbitraire sur les systèmes cibles.

Les problèmes ont été découverts par les chercheurs en sécurité positive Fabian Bräunlein et Lukas Euler et affectent des applications telles que Telegram, Nextcloud, VLC, LibreOffice, OpenOffice, Bitcoin / Dogecoin Wallets, Wireshark et Mumble.

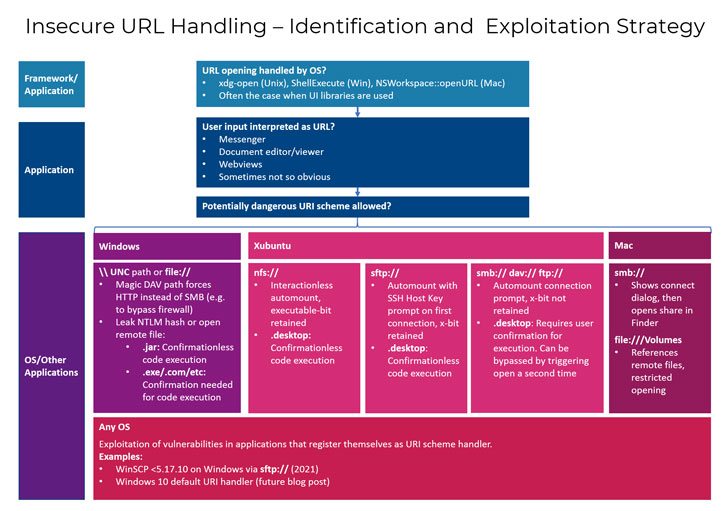

« Les applications de bureau qui transmettent les URL fournies par l’utilisateur à ouvrir par le système d’exploitation sont souvent vulnérables à l’exécution de code avec l’interaction de l’utilisateur », les chercheurs mentionné. «L’exécution de code peut être réalisée soit lorsqu’une URL pointant vers un exécutable malveillant (.desktop, .jar, .exe,…) hébergé sur un partage de fichiers accessible par Internet (nfs, webdav, smb,…) est ouverte, ou une vulnérabilité supplémentaire dans le gestionnaire d’URI de l’application ouverte est exploité. «

Mettre différemment; les failles proviennent d’une validation insuffisante de l’entrée URL qui, lorsqu’elle est ouverte à l’aide du système d’exploitation sous-jacent, conduit à l’exécution par inadvertance d’un fichier malveillant.

L’analyse de Positive Security a révélé que de nombreuses applications n’avaient pas réussi à valider les URL, permettant ainsi à un adversaire de créer un lien spécialement conçu pointant vers un morceau de code d’attaque, entraînant l’exécution de code à distance.

Suite à une divulgation responsable, la plupart des applications ont publié des correctifs pour corriger les failles –

- Nextcloud – Correction de la version 3.1.3 de Desktop Client publiée le 24 février (CVE-2021-22879)

- Telegram – Problème signalé le 11 janvier et résolu par la suite via un changement côté serveur le 10 février (ou un peu avant)

- Lecteur VLC – Problème signalé le 18 janvier, avec la version corrigée 3.0.13 prévue pour la semaine prochaine

- OpenOffice – Corrigé dans la prochaine version 4.1.10 (CVE-2021-30245)

- LibreOffice – Corrigé sous Windows, mais vulnérable sous Xubuntu (CVE-2021-25631)

- Marmonner – Corrigé dans la version 1.3.4 publiée le 10 février (CVE-2021-27229)

- Dogecoin – Correction de la version 1.14.3 publiée le 28 février

- Bitcoin ABC – Correction de la version 0.22.15 publiée le 9 mars

- Bitcoin Cash – Corrigé dans la version 23.0.0 (actuellement en cours de publication)

- Wireshark – Corrigé dans la version 3.4.4 publiée le 10 mars (CVE-2021-22191)

- WinSCP – Corrigé dans la version 5.17.10 publiée le 26 janvier (CVE-2021-3331)

«Ce problème couvre plusieurs couches dans la pile d’applications du système ciblé, ce qui permet aux responsables de tout un chacun de rejeter le blâme et d’éviter d’assumer le fardeau de la mise en œuvre de mesures d’atténuation de leur côté», ont déclaré les chercheurs.

« Cependant, en raison de la diversité des systèmes clients et de leurs états de configuration, il est essentiel que chaque partie impliquée assume une certaine responsabilité et ajoute sa contribution sous la forme de mesures d’atténuation » telles que la validation d’URL et la prévention des partages à distance automatiques. -monté.