Cet article a été écrit par Peter Gerdenitsch, Group CISO chez Raiffeisen Bank International, et est basé sur une présentation donnée lors du Executive Education Program d’Imvision, une série d’événements axés sur la façon dont les entreprises prennent en charge le cycle de vie de la sécurité des API.

Lancement du programme « Security in Agile »

Basée à Vienne, Raiffeisen Bank International (RBI) opère dans 14 pays d’Europe centrale et orientale avec environ 45 000 employés. Notre objectif est de fournir des solutions bancaires universelles aux clients, ainsi que de développer des produits bancaires numériques pour les marchés de détail et d’entreprise. En conséquence, RBI dispose d’une division R&D importante, constituant une très large communauté de professionnels de l’informatique et de l’ingénierie dans toute l’Europe.

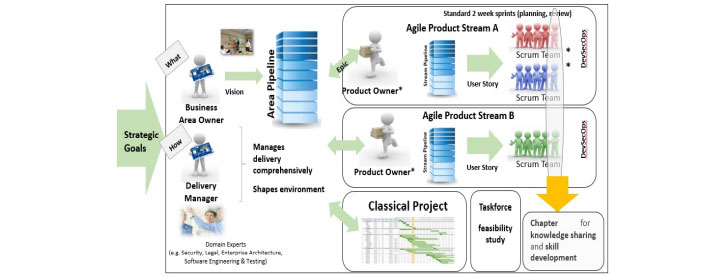

En 2019, nous avons commencé à passer à une configuration agile dirigée par le produit pour RBI, en introduisant divers rôles de sécurité contribuant et collaborant pour atteindre nos objectifs stratégiques. Dans le cadre de ce parcours, nous avons établi le rôle de champion de la sécurité au sein de l’équipe DevSecOps pour chacun de nos produits. Outre notre fonction centrale « Conception et architecture de sécurité », des spécialistes de la sécurité ont commencé à travailler ensemble pour soutenir les produits dans la mise en œuvre de solutions sécurisées.

Plus que tout, s’approprier l’aspect sécurité de leur produit signifiait que les champions de la sécurité étaient bien placés pour s’assurer que les histoires liées à la sécurité étaient priorisées lors des réunions de backlog, conformément aux niveaux de risque acceptables du propriétaire du produit.

Nous avons également mis en place des tribus composées de plusieurs produits associés à un métier spécifique pour favoriser un esprit de communauté partagé. Chaque tribu s’est vu confier un autre rôle : le « chef du chapitre de la sécurité ».

Ce rôle était chargé de soutenir les autres champions de la sécurité de leur tribu avec les exigences, l’évaluation des risques, les modèles de conception et l’architecture, grâce à leur expertise renforcée. Ces rôles étaient transparents afin que le porteur de connaissances de la sécurité pour chaque produit et tribu soit connu dans l’ensemble de l’organisation.

Enfin, nous avons mis en place une communauté de pratique, qui comprend des réunions mensuelles où les champions de la sécurité de tous les différents produits pourraient se rencontrer pour échanger des informations, enseigner des études de cas et généralement partager des connaissances sur leur pratique. Nous avons également commencé à soutenir cet effort communautaire avec des bulletins du lundi, des mises à jour de la semaine et, en général, avons encouragé un échange ouvert d’informations, de connaissances et d’expériences.

En savoir plus sur la façon de prendre en charge le cycle de vie de la sécurité des API

Programme de formation « Arts martiaux » de sécurité

L’idée était – et est toujours – de faire du champion de la sécurité un rôle entièrement axé sur les bénévoles, ce qui nous a d’abord fait craindre de ne pas être en mesure de trouver suffisamment de bénévoles volontaires. Heureusement, c’était le contraire et nous avons même pu recruter deux personnes pour chaque poste pour couvrir les vacances et les congés de maladie. Une partie du succès vient probablement du fait que nous n’avons pas limité le rôle en termes d’arrière-plan, ce qui signifie que nous avons également vu beaucoup de bénévoles de diverses fonctions informatiques et commerciales.

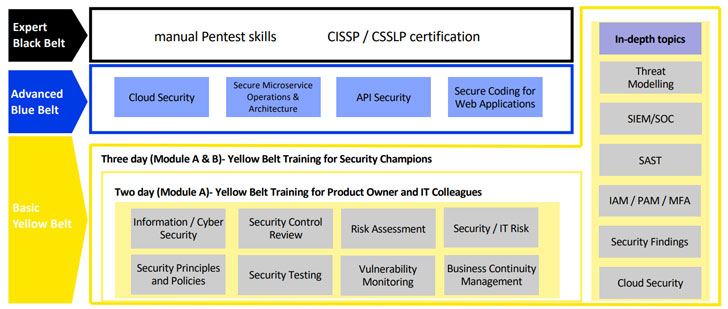

Pour soutenir davantage ce rôle, nous avons mis en place début 2020 un programme de formation pour nos champions de la sécurité basé sur le système de ceinture des arts martiaux. Tout a commencé par un programme de formation de base de 3 jours en sécurité que nous avons appelé formation Ceinture jaune. Cela a décollé et nous avons rapidement obtenu des informations sur le programme, ce qui a abouti au lancement d’une version plus mince de 2 jours de la ceinture jaune ciblant toute personne intéressée à en savoir plus sur la sécurité.

Ce programme plus court et généralisé pour tout le monde visait à favoriser la collaboration et la sensibilisation dans l’ensemble de l’organisation en soulignant l’importance de la sécurité dans le cycle de vie du produit et la justification du programme de champion de la sécurité. La journée supplémentaire du programme de champion de la sécurité était axée sur l’apprentissage des outils spécifiques à la RBI du métier, en particulier l’utilisation de la numérisation de code source et des outils de gestion des identités et des accès.

Au fil du temps, nous avons mis en place des cours de formation supplémentaires plus avancés pour aider les champions de la sécurité à faire leur travail plus efficacement. Par exemple, nous avons un cours sur la sécurité des API et un cours sur la sécurité dans le cloud pour approfondir nos connaissances en matière de sécurité dans ces domaines. Nous encourageons également la certification professionnelle via des cours externes en fournissant à nos champions de la sécurité le budget et le temps d’apprentissage dont ils ont besoin pour les suivre.

Prendre en charge notre cycle de vie de sécurité API

Conformément à la Directive sur les services de paiement (PSD), au cours des dernières années, les banques ont été de plus en plus obligées – et attendues – d’ouvrir leurs API pour permettre aux clients d’accéder facilement aux données financières, y compris via des outils et applications tiers.

Cette réglementation a catalysé un fort pivot vers l’utilisation des API qui était déjà en préparation, et la posture et la consommation d’API de RBI ont considérablement augmenté. Au cours des dernières années, RBI a développé de nombreuses API : aujourd’hui, notre marché des API compte plus de 100 API exposées en externe, tandis qu’en interne, nous avons compté environ 1 000 API différentes. L’augmentation de la mise en œuvre et de l’utilisation des API a entraîné des risques de sécurité, ce qui nous a incités à réfléchir aux moyens de gérer la sécurité des API.

Comme notre empreinte API ne se limitait pas à celles requises par les réglementations PSD, nous avons rapidement découvert que nous n’avions pas nécessairement une visibilité cohérente sur toutes les API que nous déployions. Comme de nombreuses autres entreprises dans le monde, nous avons eu du mal à obtenir une vue centrale des API, compte tenu du volume et du nombre élevés d’API utilisées, afin de pouvoir garantir que le niveau de sécurité approprié et adéquat est en place.

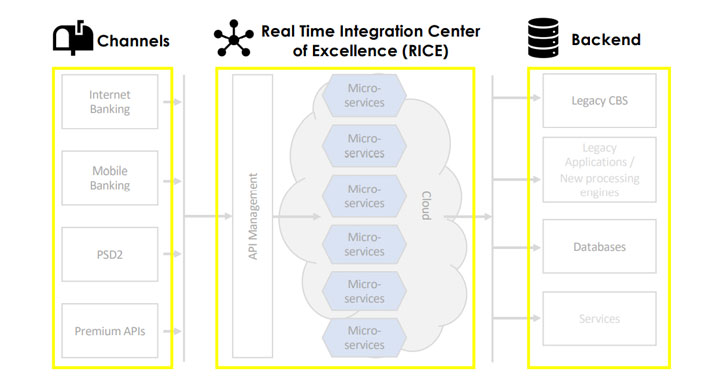

Pour relever certains de ces défis, nous avons décidé de mettre en place le Centre d’excellence d’intégration en temps réel (RICE), qui sert de couche de gestion centrale pour RBI, y compris les API qui se connectent aux systèmes bancaires de base hérités des différentes filiales et acquis entreprises.

Comme le montre le schéma ci-dessous, la couche centrale de gestion des API regroupe tous les microservices, servant les fonctionnalités métier des API et se connectant de l’extérieur aux différents canaux et cas d’utilisation. Cette couche est une solution gagnant-gagnant pour nous, car elle nous permet d’améliorer l’expérience client, les performances et la sécurité.

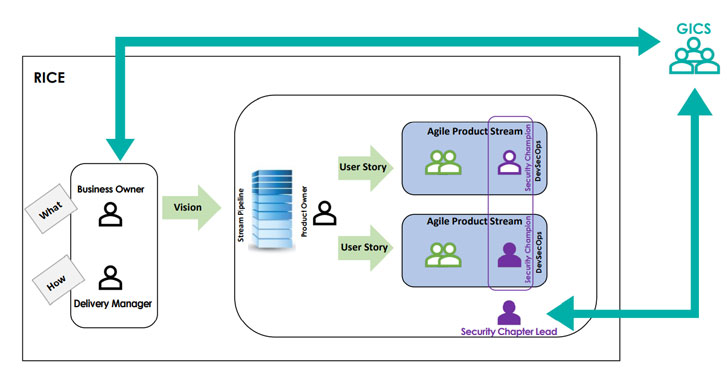

Du point de vue de la sécurité, conformément à l’approche « Security in Agile », chacune des équipes produit comprenait un champion de la sécurité. Ils travaillent avec des experts du domaine et le chapitre sur la sécurité coordonne les mesures de sécurité en fonction des niveaux de risque désignés par le propriétaire du produit, en adoptant une approche consultative avec le propriétaire de l’entreprise concerné définissant les priorités.

Sécurité des API : les clés du succès

Construire la sécurité des API sur des bases collaboratives solides signifie que nos homologues commerciaux et de développement sont en mesure de mieux comprendre la valeur de la sécurité, pourquoi nous devons le faire et l’importance de protéger les API.

Plus important encore, il est devenu clair que la sécurité des API était une entreprise de groupe et que toute l’équipe partageait la responsabilité dans ce domaine :

Du côté de l’entreprise, étant donné que les API sont une partie cruciale de l’infrastructure informatique de l’organisation qui doit être exposée à l’extérieur, il est clair pour eux que des acteurs malveillants essaieraient de les pénétrer en se faisant passer pour des consommateurs d’API. Le programme nous a aidés à réaliser que la sécurité des API est partagée entre le propriétaire du produit et les équipes de sécurité informatique.

Du côté du produit, être bien préparé, tirer les leçons de l’expérience et mettre en œuvre des couches de protection supplémentaires sont des éléments clés de la sécurisation des API.

En outre, il existe une compréhension commune profonde que la sécurité doit être prise en compte tout au long du développement, même dès la phase de conception, et qu’aucun produit ne doit être lancé sans des tests d’intrusion approfondis.

En savoir plus sur la façon de prendre en charge le cycle de vie de la sécurité des API

L’adhésion et l’alignement de la direction sont peut-être l’un des facteurs les plus importants de la bonne mise en œuvre de la sécurité des API dans une entreprise. S’assurer qu’ils sont conscients de l’importance de la sécurité des API est essentiel pour obtenir cette adhésion.

Un autre facteur clé de succès important est le niveau de précision de la technologie de détection avec laquelle vous choisissez de travailler dans votre parcours de sécurité API. Moins vous obtenez de faux positifs, mieux vous vous portez. Essentiellement, pour les API, cela signifie que vous pouvez détecter des séquences de comportement tentant de manipuler la logique et le faire à grande échelle.

Pour que la sécurité fonctionne, il est clair que cette responsabilité ne doit pas incomber à un seul service, mais plutôt être partagée par toutes les équipes. Lors de nos réunions avec le Directoire de RBI, nous nous sommes également penchés sur les avantages de la solution Imvision et comment cela nous a permis de nous concentrer sur les principales vulnérabilités, tout en comprenant où se trouvent les erreurs fonctionnelles pour hiérarchiser les corrections et économiser les ressources.

Comme avec tout partenaire avec lequel vous choisissez de travailler, le niveau de coopération est très important. En général, le sentiment était que le La plateforme d’Imvison fournit non seulement un mécanisme de sécurité puissant, mais aussi une vaste expertise, une dynamique positive et une réactivité à nos besoins.