Les plans à venir de Google visant à remplacer les cookies tiers par un mécanisme de ciblage publicitaire moins invasif présentent un certain nombre de problèmes qui pourraient contrecarrer ses objectifs de confidentialité et permettre une liaison significative du comportement des utilisateurs, voire l’identification des utilisateurs individuels.

« FLoC repose sur une idée convaincante : activer le ciblage publicitaire sans exposer les utilisateurs à des risques », mentionné Eric Rescorla, auteur de la norme TLS et directeur de la technologie de Mozilla. « Mais la conception actuelle a un certain nombre de propriétés de confidentialité qui pourraient créer des risques importants si elle devait être largement déployée sous sa forme actuelle. »

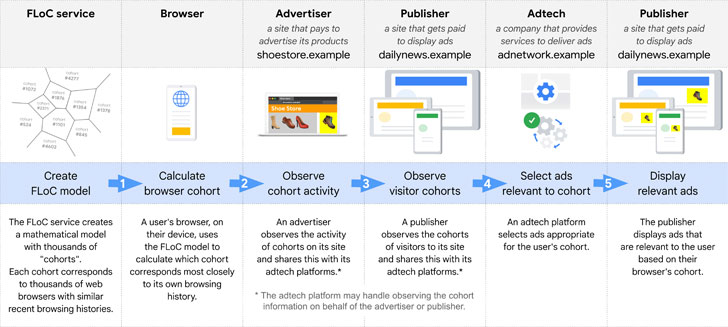

Abréviation de Federated Learning of Cohorts, FLoC fait partie du tout nouveau Bac à sable de confidentialité initiative qui vise à développer des solutions alternatives pour satisfaire les cas d’utilisation intersites sans avoir recours à des cookies tiers ou à d’autres mécanismes de suivi opaques.

Essentiellement, FLoC permet aux spécialistes du marketing de deviner les intérêts des utilisateurs sans avoir à les identifier de manière unique, éliminant ainsi les implications en matière de confidentialité associées à la publicité personnalisée, qui repose actuellement sur des techniques telles que les cookies de suivi et les empreintes digitales des appareils qui exposent l’historique de navigation des utilisateurs sur les sites aux annonceurs ou plateformes publicitaires.

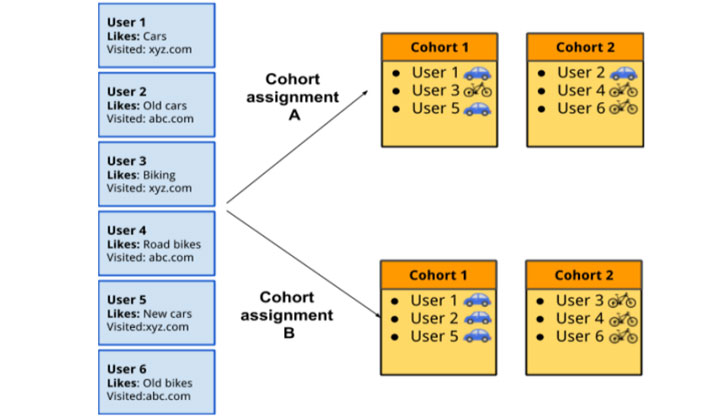

FLoC contourne le cookie avec un nouvel identifiant de « cohorte » dans lequel les utilisateurs sont regroupés dans des clusters basés sur des comportements de navigation similaires. Les annonceurs peuvent agréger ces informations pour créer une liste de sites Web que tous les utilisateurs d’une cohorte visitent au lieu d’utiliser l’historique des visites effectuées par un utilisateur spécifique, puis cibler les annonces en fonction de l’intérêt de la cohorte.

« Avec le FLoC, les profils individuels sont une source potentielle d’informations supplémentaires sur les propriétés du FLoC dans son ensemble », a déclaré Mozilla. « Par exemple, les informations des profils individuels peuvent être généralisées pour éclairer les décisions concernant la cohorte FLoC dans son ensemble. »

De plus, l’ID de cohorte attribué aux utilisateurs est recalculé chaque semaine sur l’appareil, ce qui est censé refléter l’évolution de leurs intérêts au fil du temps et empêcher son utilisation comme identifiant persistant pour suivre les utilisateurs. Google exécute actuellement un essai d’origine pour FLoC dans son navigateur Chrome, avec l’intention de le déployer à la place des cookies tiers à un moment donné l’année prochaine.

Malgré sa promesse d’offrir un plus grand degré d’anonymat, les propositions de Google se sont heurtées à une vive résistance de la part des régulateurs, des défenseurs de la vie privée, des éditeurs et de tous les principaux navigateurs utilisant le projet open source Chromium, y compris Brave, Vivaldi, Opera et Microsoft Edge. « Le pire aspect de FLoC est qu’il nuit matériellement à la vie privée des utilisateurs, sous prétexte d’être respectueux de la vie privée », Brave mentionné en avril.

La méthode de « ciblage publicitaire sécurisé » a également été soumise au scanner de l’Electronic Frontier Foundation, qui a appelé FLoC a « horrible idée » qui peut réduire la barrière aux entreprises qui collectent des informations sur les individus uniquement sur la base des identifiants de cohorte qui leur sont attribués. » Si un tracker commence avec votre cohorte FLoC, il n’a qu’à distinguer votre navigateur de quelques milliers d’autres (plutôt que quelques centaines millions) », a déclaré l’EFF.

En effet, selon un rapport récent de Digiday, « les entreprises commencent à combiner les identifiants FLoC avec les informations de profil identifiables existantes, reliant des informations uniques sur les voyages numériques des personnes à ce qu’elles savent déjà à leur sujet, avant même que le suivi des cookies tiers n’ait pu le révéler », neutralisant efficacement les avantages en matière de confidentialité du système.

L’analyse de Mozilla de FLoC soutient cet argument. Étant donné que seuls quelques milliers d’utilisateurs partagent un identifiant de cohorte spécifique, les trackers qui sont en possession d’informations supplémentaires peuvent réduire l’ensemble d’utilisateurs très rapidement en liant les identifiants aux données d’empreintes digitales et même exploiter les identifiants de cohorte recalculés périodiquement comme point de fuite vers distinguer les utilisateurs individuels d’une semaine à l’autre.

« Avant la pandémie et il y a quelque temps, j’ai assisté à un concert de Mew, à un concert de Ghost, à Disney on Ice et à un concert de Def Leppard. À chacun de ces événements, je faisais partie d’une grande foule. Mais je vous parie que j’étais le seul un pour assister aux quatre », mentionné John Wilander, ingénieur en confidentialité et sécurité de WebKit, a expliqué plus tôt en avril comment les identifiants de cohorte peuvent être collectés au fil du temps pour créer des identifiants de suivi intersites.

De plus, étant donné que les identifiants FLoC sont les mêmes sur tous les sites Web pour tous les utilisateurs d’une cohorte, les identifiants sapent les politiques de cookies restrictives et divulguent plus d’informations que nécessaire en se transformant en une clé partagée à laquelle les trackers peuvent mapper les données d’autres sources externes, les chercheurs détaillé.

Google a mis en place des mécanismes pour remédier à ces lacunes indésirables en matière de confidentialité, notamment en rendant le FLoC opt-in pour les sites Web et en supprimant les cohortes qui, selon lui, sont étroitement liées à des sujets « sensibles ». Mais Mozilla a déclaré que « ces contre-mesures reposent sur la capacité du fabricant du navigateur à déterminer quelles entrées et sorties FLoC sont sensibles, ce qui dépend elle-même de sa capacité à analyser l’historique de navigation des utilisateurs tel que révélé par FLoC », contournant à son tour les protections de la vie privée.

Comme pistes d’amélioration potentielles, les chercheurs suggèrent de créer des identifiants FLoC par domaine, de partitionner l’identifiant FLoC par le site propriétaire et de supprimer à tort l’identifiant de cohorte appartenant aux utilisateurs sans historique de navigation sensible afin de protéger les utilisateurs qui ne peuvent pas signaler un identifiant de cohorte. . Il convient de noter que l’API FLoC renvoie une chaîne vide lorsqu’une cohorte est marquée comme sensible.

« Lorsqu’il est considéré comme coexistant avec les mécanismes de suivi basés sur l’état existants, le FLoC a le potentiel d’augmenter considérablement la puissance du suivi inter-sites », ont conclu les chercheurs. « En particulier, dans les cas où le suivi inter-sites est empêché par le stockage partitionné, le modèle longitudinal des ID FLoC peut permettre à un observateur de resynchroniser les visites du même utilisateur sur plusieurs sites, ce qui annule partiellement la valeur de ces défenses. »

En fin de compte, la plus grande menace pour le FLoC peut être Google lui-même, qui n’est pas seulement le plus grand moteur de recherche, mais aussi le développeur du navigateur Web le plus utilisé au monde et le propriétaire de la plus grande plate-forme publicitaire au monde, le plaçant entre le marteau et l’enclume où toute tentative de réécrire les règles du Web pourrait être perçu comme une tentative de renforcer sa propre domination dans le secteur.

Telle est sa portée et son impact démesuré, Privacy Sandbox fait l’objet de nombreux contrôles réglementaires. L’Autorité britannique de la concurrence et des marchés (CMA) plus tôt dans la journée annoncé qu’il joue un « rôle dans la conception et le développement des propositions de Google Privacy Sandbox pour s’assurer qu’elles ne faussent pas la concurrence ».