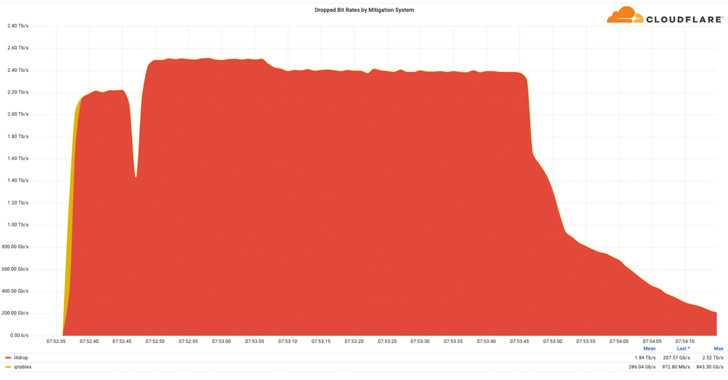

La société d’infrastructure et de sécurité Web Cloudflare a révélé cette semaine qu’elle avait stoppé une attaque par déni de service distribué (DDoS) de 2,5 Tbps lancée par un botnet Mirai.

Le qualifiant d' »attaque multi-vecteur consistant en des inondations UDP et TCP », le chercheur Omer Yoachimik a déclaré que l’attaque DDoS ciblait le serveur Minecraft Wynncraft au troisième trimestre 2022.

« L’ensemble de l’attaque à 2,5 Tbps a duré environ 2 minutes, et le pic de l’attaque à 26 millions de rps [was] seulement 15 secondes, » Yoachimik c’est noté. « C’est la plus grande attaque que nous ayons jamais vue du point de vue du débit. »

Cloudflare a également souligné une augmentation des attaques DDoS multi-térabit ainsi que des attaques volumétriques plus durables au cours de la période, sans parler d’une augmentation des attaques ciblant Taïwan et le Japon.

La divulgation intervient près de 10 mois après que Microsoft a déclaré avoir déjoué une attaque DDoS record de 3,47 Tbps en novembre 2021 dirigée contre un client Azure anonyme en Asie.

Parmi les autres attaques DDoS de cette ampleur et de ce volume, citons une attaque DDoS de 2,5 Tbps absorbée par Google en septembre 2017 et une frappe volumétrique de 2,3 Tbps visant Amazon Web Services en février 2020.

De plus, les attaques DDoS avec rançon – dans lesquelles l’auteur de la menace demande une compensation monétaire pour arrêter l’attaque – ont connu une augmentation de 15 % d’un trimestre à l’autre et de 67 % d’une année sur l’autre.

Attaques DDoS au niveau de la couche application (alias attaques HTTP DDoS), d’autre part, ont ciblé des entreprises aux États-Unis, en Chine et à Chypre, la plupart des attaques provenant de Chine, d’Inde et des États-Unis.

L’Ukraine, qui a été durement frappée par des attaques DDoS depuis le début de la guerre russo-ukrainienne, a vu ses secteurs du marketing, de l’éducation et du gouvernement les plus ciblés au cours du troisième trimestre, contrairement aux attaques contre les entreprises de médias au cours des deux trimestres précédents.

De même, attaques DDoS de la couche réseau (alias attaques DDoS de couche 3) ont été principalement enregistrées contre les secteurs des jeux, des télécommunications et des services informatiques situés à Singapour, aux États-Unis et en Chine.

Une tendance notable mise en évidence par Cloudflare est une augmentation de 1 221 % QoQ des attaques DDoS qui exploitent le BitTorrent protocole de communication, qui est traditionnellement utilisé pour le partage de fichiers peer-to-peer (P2P).

« Au fil des ans, il est devenu plus facile, moins cher et plus accessible pour les attaquants et les attaquants à louer de lancer des attaques DDoS », a déclaré Yoachimik.

La divulgation intervient également alors que la société de gestion des performances des applications Netscout révélé que les acteurs de la menace expérimentent différents vecteurs d’attaque DDoS tels que attentat à la moquette et La torture de l’eau DNS attaques.