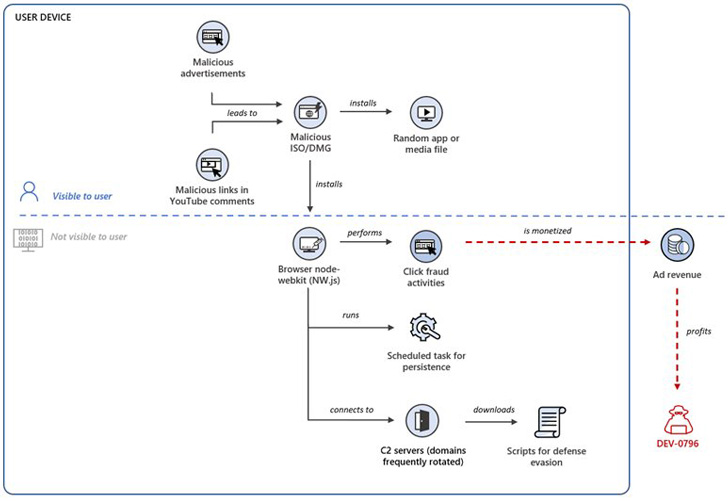

Microsoft a déclaré qu’il suivait une campagne de fraude au clic à grande échelle ciblant les joueurs au moyen d’extensions de navigateur déployées furtivement sur des systèmes compromis.

« [The] les attaquants monétisent les clics générés par un nœud de navigateur-webkit ou une extension de navigateur malveillante secrètement installée sur les appareils », Microsoft Security Intelligence a dit dans une séquence de tweets au cours du week-end.

La division cybersécurité du géant de la technologie suit le cluster de menaces en développement sous le nom de DEV-0796.

Les chaînes d’attache montées par l’adversaire commencent par un fichier ISO qui est téléchargé sur la machine de la victime en cliquant sur une publicité ou des commentaires malveillants sur YouTube. Le fichier ISO, lorsqu’il est ouvert, est conçu pour installer un nœud de navigateur-webkit (alias NW.js) ou une extension de navigateur malveillant.

Il est à noter que le Fichier ISO se fait passer pour des hacks et des astuces pour le jeu de tir à la première personne Krunker. Les astuces sont des programmes qui aident les joueurs à obtenir un avantage supplémentaire au-delà des capacités disponibles pendant le jeu.

Les fichiers DMG sont également utilisés dans les attaques, qui sont des fichiers Apple Disk Image principalement utilisés pour distribuer des logiciels sur macOS, indiquant que les acteurs de la menace ciblent plusieurs systèmes d’exploitation.

Les résultats arrivent alors que Kaspersky a divulgué les détails d’une autre campagne qui incite les joueurs à la recherche de tricheurs sur YouTube à télécharger des logiciels malveillants à propagation automatique capables d’installer des mineurs de chiffrement et d’autres voleurs d’informations.

« Les logiciels malveillants et les logiciels indésirables distribués sous forme de programmes de triche constituent une menace particulière pour la sécurité des joueurs, en particulier pour ceux qui aiment les séries de jeux populaires », a déclaré la société russe de cybersécurité. a dit dans un rapport récent.