Une nouvelle campagne de logiciels malveillants a été observée ciblant l’Italie avec des e-mails de phishing conçus pour déployer un voleur d’informations sur les systèmes Windows compromis.

« Le malware voleur d’informations vole des informations sensibles telles que les informations système, les historiques de portefeuille crypto et de navigateur, les cookies et les informations d’identification des portefeuilles crypto des machines victimes », a déclaré Karthickkumar Kathiresan, chercheur en sécurité chez Uptycs. m’a dit dans un rapport.

Les détails de la campagne ont d’abord été divulgué par la société de services informatiques basée à Milan SI.net le mois dernier.

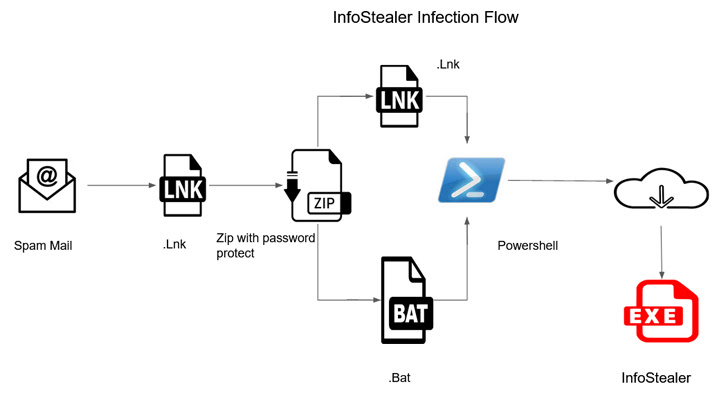

La séquence d’infection en plusieurs étapes commence par un e-mail de phishing sur le thème de la facture contenant un lien qui, une fois cliqué, télécharge un fichier d’archive ZIP protégé par mot de passe, qui contient deux fichiers : un fichier de raccourci (.LNK) et un fichier batch (.BAT) dossier.

Quel que soit le fichier lancé, la chaîne d’attaque reste la même, car l’ouverture du fichier de raccourci récupère le même script batch conçu pour installer la charge utile du voleur d’informations à partir d’un référentiel GitHub. Ceci est réalisé en tirant parti d’un binaire PowerShell légitime qui est également récupéré à partir de GitHub.

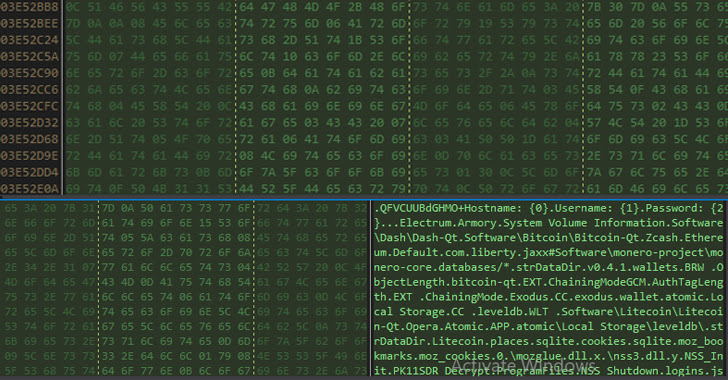

Une fois installé, le logiciel malveillant basé sur C# rassemble les métadonnées du système et les informations de dizaines de navigateurs Web (par exemple, les cookies, les signets, les cartes de crédit, les téléchargements et les informations d’identification), ainsi que plusieurs portefeuilles de crypto-monnaie, qui sont tous transmis à un acteur. -domaine contrôlé.

Pour atténuer ces attaques, il est recommandé aux organisations de mettre en œuvre « des contrôles de sécurité stricts et des solutions de visibilité et de sécurité multicouches pour identifier et détecter les logiciels malveillants ».