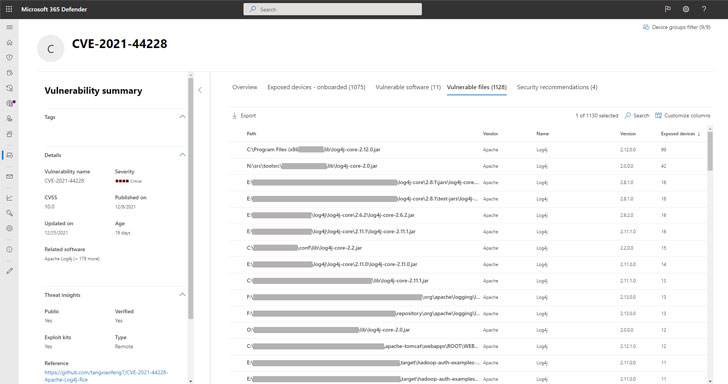

Microsoft a divulgué mercredi les détails d’une nouvelle vulnérabilité de sécurité dans le logiciel SolarWinds Serv-U qui, selon lui, était militarisée par des acteurs de la menace pour propager des attaques exploitant les failles Log4j pour compromettre des cibles.

Suivi comme CVE-2021-35247 (score CVSS : 5,3), le problème est une « vulnérabilité de validation des entrées qui pourrait permettre aux attaquants de créer une requête à partir d’une entrée et d’envoyer cette requête sur le réseau sans assainissement », Microsoft Threat Intelligence Center (MSTIC) mentionné.

La faille, qui a été découverte par le chercheur en sécurité Jonathan Bar Or, affecte les versions 15.2.5 et antérieures de Serv-U, et a été corrigée dans la version 15.3 de Serv-U.

« L’écran de connexion Web Serv-U à l’authentification LDAP autorisait les caractères qui n’étaient pas suffisamment filtrés », SolarWinds mentionné dans un avis, l’ajoutant « a mis à jour le mécanisme d’entrée pour effectuer une validation et une désinfection supplémentaires ».

L’éditeur de logiciels de gestion informatique a également souligné qu' »aucun effet en aval n’a été détecté car les serveurs LDAP ignoraient les caractères incorrects ». Il n’est pas immédiatement clair si les attaques détectées par Microsoft étaient de simples tentatives d’exploitation de la faille ou si elles ont finalement réussi.

Le développement intervient alors que plusieurs acteurs de la menace continuent de tirer parti des failles Log4Shell pour analyser en masse et infiltrer les réseaux vulnérables pour déployer des portes dérobées, des mineurs de pièces, des ransomwares et des shells distants qui accordent un accès persistant pour d’autres activités post-exploitation.

Les chercheurs d’Akamai, dans un Analyse publié cette semaine, a également trouvé des preuves de l’utilisation abusive des failles pour infecter et aider à la prolifération des logiciels malveillants utilisés par le botnet Mirai.

En plus de cela, un groupe de piratage basé en Chine a déjà été observé exploitant une vulnérabilité de sécurité critique affectant SolarWinds Serv-U (CVE-2021-35211) pour installer des programmes malveillants sur les machines infectées.