|

| Graphique pour illustration |

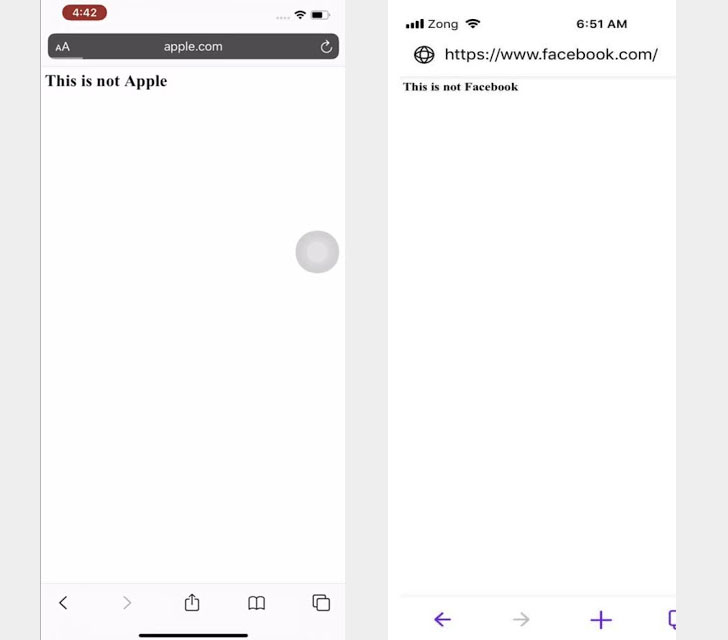

Des chercheurs en cybersécurité mardi détails divulgués à propos d’une vulnérabilité d’usurpation de la barre d’adresse affectant plusieurs navigateurs mobiles, tels que Apple Safari et Opera Touch, laissant la porte ouverte aux attaques de spear-phishing et à la diffusion de logiciels malveillants.

Les autres navigateurs concernés incluent UCWeb, Yandex Browser, Bolt Browser et RITS Browser.

Les failles ont été découvertes par le chercheur en sécurité pakistanais Rafay Baloch à l’été 2020 et rapportées conjointement par Baloch et la société de cybersécurité. Rapide7 en août avant qu’ils ne soient abordés par les fabricants de navigateurs au cours des dernières semaines.

UCWeb et Bolt Browser n’ont pas encore été corrigés, tandis qu’Opera Mini devrait recevoir un correctif le 11 novembre 2020.

Le problème provient de l’utilisation de code JavaScript exécutable malveillant dans un site Web arbitraire pour forcer le navigateur à mettre à jour la barre d’adresse pendant que la page se charge toujours vers une autre adresse choisie par l’attaquant.

|

| Démo PoC originale |

« La vulnérabilité est due au fait que Safari conserve la barre d’adresse de l’URL lorsqu’elle est demandée sur un port arbitraire, la fonction d’intervalle défini recharge bing.com:8080 toutes les 2 millisecondes et par conséquent, l’utilisateur est incapable de reconnaître la redirection de l’URL d’origine vers l’URL usurpée, « , A déclaré Rafay Baloch dans l’analyse technique.

« Ce qui rend cette vulnérabilité plus efficace dans Safari par défaut ne révèle pas le numéro de port dans l’URL à moins et jusqu’à ce que le focus soit défini via le curseur. »

Mettre différemment; un attaquant peut créer un site Web malveillant et inciter la cible à ouvrir le lien à partir d’un e-mail ou d’un SMS usurpé, conduisant ainsi un destinataire sans méfiance à télécharger un logiciel malveillant ou risquant de se faire voler ses informations d’identification.

La recherche a également révélé que la version macOS de Safari était vulnérable au même bogue, qui, selon Rapid7, a été corrigé dans une mise à jour macOS de Big Sur publiée la semaine dernière.

Ce n’est pas la première fois qu’une telle vulnérabilité est détectée dans Safari. En 2018, Baloch a révélé un type similaire de faille d’usurpation de la barre d’adresse qui a amené le navigateur à conserver la barre d’adresse et à charger le contenu de la page usurpée via un retard de synchronisation induit par JavaScript.

« Avec la sophistication toujours croissante des attaques de spear phishing, l’exploitation des vulnérabilités basées sur le navigateur telles que l’usurpation de la barre d’adresse peut exacerber le succès des attaques de spear-phishing et donc s’avérer très mortelle », a déclaré Baloch.

«D’abord et avant tout, il est facile de persuader la victime de voler des informations d’identification ou de distribuer des logiciels malveillants lorsque la barre d’adresse pointe vers un site Web de confiance et ne donne aucun indicateur de contrefaçon, deuxièmement, puisque la vulnérabilité exploite une fonctionnalité spécifique d’un navigateur, elle peut échapper à plusieurs anti -programmes et solutions de phishing. «