Une campagne de malwares Mac ciblant les développeurs Xcode a été réorganisée pour ajouter la prise en charge des nouvelles puces M1 d’Apple et étendre ses fonctionnalités pour voler des informations confidentielles dans les applications de crypto-monnaie.

XCSSET a été mis à l’honneur en Août 2020 après qu’il s’est avéré se propager via des projets Xcode IDE modifiés, qui, sur le bâtiment, ont été configurés pour exécuter la charge utile. Le logiciel malveillant reconditionne les modules de charge utile pour imiter les applications Mac légitimes, qui sont en fin de compte responsables de l’infection des projets Xcode locaux et de l’injection de la charge utile principale à exécuter lors de la construction du projet compromis.

Les modules XCSSET ont la capacité de voler des informations d’identification, de capturer des captures d’écran, d’injecter du JavaScript malveillant dans des sites Web, de piller les données utilisateur de différentes applications et même de crypter des fichiers contre une rançon.

Puis en mars 2021, les chercheurs de Kaspersky découvert Des échantillons XCSSET compilés pour les nouvelles puces Apple M1, suggérant que la campagne contre les logiciels malveillants était non seulement en cours, mais également que les adversaires adaptent activement leurs exécutables et les portent pour qu’ils s’exécutent en mode natif sur les nouveaux Apple Silicon Mac.

Les dernières recherches de Trend Micro montrent que XCSSET continue d’abuser de la version de développement du navigateur Safari pour implanter des portes dérobées JavaScript sur des sites Web via des attaques UXSS (Universal Cross-site Scripting).

« Il héberge les packages de mise à jour Safari dans le [command-and-control] serveur, puis télécharge et installe les packages pour la version du système d’exploitation de l’utilisateur, « les chercheurs de Trend Micro mentionné dans une analyse publiée vendredi. « Pour s’adapter au tout nouveau Big Sur, de nouveaux packages pour ‘Safari 14’ ont été ajoutés. »

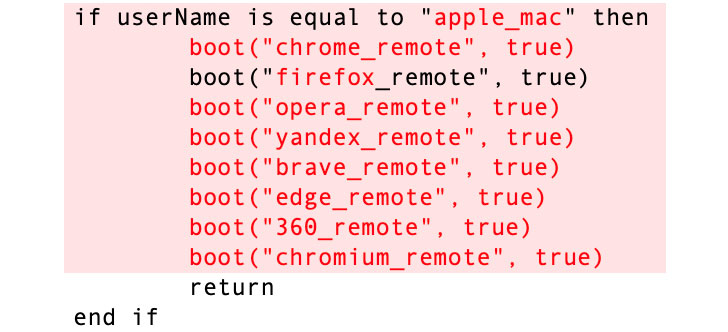

En plus de trojaniser Safari pour exfiltrer les données, le malware est également connu pour exploiter le mode de débogage à distance dans d’autres navigateurs tels que Google Chrome, Brave, Microsoft Edge, Mozilla Firefox, Opera, Qihoo 360 Browser et Yandex Browser pour mener des attaques UXSS.

De plus, le logiciel malveillant tente même maintenant de voler des informations de compte sur plusieurs sites Web, y compris les plates-formes de trading de crypto-monnaie Huobi, Binance, NNCall.net, Envato et 163.com, avec des capacités pour remplacer l’adresse dans le portefeuille de crypto-monnaie d’un utilisateur par celles sous le contrôle de l’attaquant.

Le mode de distribution de XCSSET via des projets Xcode trafiqués constitue une menace sérieuse, car les développeurs concernés qui partagent involontairement leur travail sur GitHub pourraient transmettre le malware à leurs utilisateurs sous la forme de projets Xcode compromis, conduisant à « une attaque de type chaîne d’approvisionnement pour les utilisateurs qui comptent sur ces référentiels en tant que dépendances dans leurs propres projets. «