Le système de gestion des appareils mobiles (MDM) de FileWave s’est révélé vulnérable à deux failles de sécurité critiques qui pourraient être exploitées pour mener des attaques à distance et prendre le contrôle d’une flotte d’appareils qui y sont connectés.

« Les vulnérabilités sont exploitables à distance et permettent à un attaquant de contourner les mécanismes d’authentification et d’obtenir un contrôle total sur la plate-forme MDM et ses appareils gérés », a déclaré Noam Moshe, chercheur en sécurité chez Claroty. a dit dans un rapport du lundi.

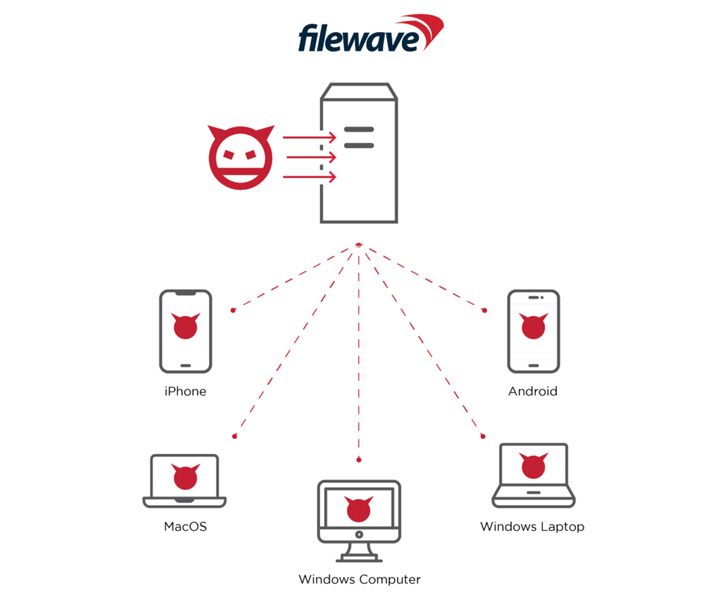

FileWave MDM est une solution de gestion des appareils mobiles multiplateforme qui permet aux administrateurs informatiques de gérer et de surveiller tous les appareils d’une organisation, y compris les téléphones mobiles, les tablettes, les ordinateurs portables, les stations de travail et les téléviseurs intelligents.

La plate-forme fonctionne comme un canal pour pousser les logiciels et les mises à jour obligatoires, modifier les paramètres de l’appareil et même effacer à distance les appareils, le tout étant fourni à partir d’un serveur central.

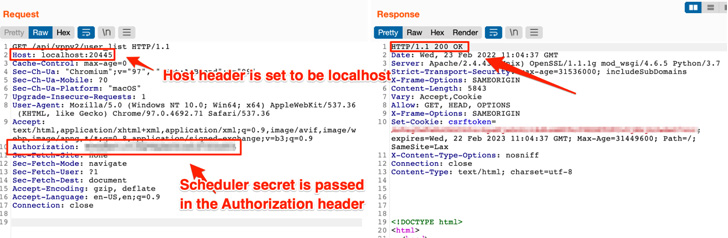

Les deux problèmes identifiés par la société de technologie opérationnelle concernent un contournement d’authentification (CVE-2022-34907) et l’utilisation d’une clé cryptographique codée en dur (CVE-2022-34906) qui pourrait permettre à un attaquant d’abuser des fonctionnalités légitimes pour exfiltrer données sensibles et installer des packages malveillants.

Claroty a déclaré avoir découvert plus de 1 100 serveurs FileWave vulnérables accessibles sur Internet appartenant aux secteurs du gouvernement, de l’éducation et des grandes entreprises, chacun contenant un « nombre illimité d’appareils gérés ».

Si les faiblesses étaient exploitées avec succès, un adversaire distant pourrait obtenir un accès privilégié non autorisé aux instances accessibles sur Internet et réquisitionner les appareils gérés, accordant carte blanche à tous les actifs numériques du réseau.

« Cela nous permet de contrôler tous les appareils gérés des serveurs, d’exfiltrer toutes les données sensibles détenues par les appareils, y compris les noms d’utilisateur, les adresses e-mail, les adresses IP, la géolocalisation, etc., et d’installer des logiciels malveillants sur les appareils gérés », a expliqué Moshe. .

À la suite de la divulgation responsable, les questions ont été traitées dans version 14.7.2 publié le 14 juillet 2022. Les utilisateurs de FileWave sont invités à appliquer la mise à jour dès que possible pour éviter d’être victime d’une attaque.

Les résultats soulignent une fois de plus la nécessité de sécuriser les produits de gestion des terminaux dans la chaîne d’approvisionnement logicielle. L’année dernière, le gang de cybercriminalité REvil a abusé d’une faille de l’époque zéro dans la solution de gestion informatique de Kaseya pour déployer un rançongiciel contre 1 500 entreprises en aval.