Jeudi, les États-Unis et le Royaume-Uni ont officiellement attribué l’attaque de la chaîne d’approvisionnement de la société de gestion d’infrastructure informatique SolarWinds avec « une grande confiance » aux agents du gouvernement travaillant pour le service russe de renseignement extérieur (SVR).

« Le comportement malveillant de la Russie dans le monde – que ce soit dans le cyberespace, dans l’ingérence électorale ou dans les opérations agressives de leurs services de renseignement – démontre que la Russie reste la menace la plus grave pour la sécurité nationale et collective du Royaume-Uni », a déclaré le gouvernement britannique mentionné dans un rapport.

À cet effet, le département américain du Trésor a imposé des sanctions radicales contre la Russie pour avoir «porté atteinte à la conduite d’élections libres et équitables et des institutions démocratiques» aux États-Unis et pour son rôle dans la facilitation du piratage tentaculaire de SolarWinds, tout en interdisant également six entreprises technologiques. dans le pays qui fournit un soutien au programme cybernétique géré par les services de renseignement russes.

Les sociétés comprennent ERA Technopolis, Pasit, l’Institut de recherche scientifique de l’établissement scientifique autonome de l’État fédéral, les dispositifs informatiques de sécurité spécialisés et l’automatisation (SVA), Neobit, Advanced System Technology et Pozitiv Teknolodzhiz (Positive Technologies), dont les trois derniers sont des sociétés de sécurité informatique dont les les clients comprennent les agences de renseignement russes.

En outre, l’administration Biden est également expulser dix membres de la mission diplomatique de la Russie à Washington, DC, y compris des représentants de ses services de renseignement.

« La portée et l’ampleur de ce compromis, combinées à l’histoire de la Russie en matière de cyberopérations imprudentes et perturbatrices, en font un problème de sécurité nationale », a déclaré le département du Trésor. mentionné. « Le SVR a mis en danger la chaîne d’approvisionnement technologique mondiale en permettant l’installation de logiciels malveillants sur les machines de dizaines de milliers de clients de SolarWinds. »

Pour sa part, Moscou avait précédemment nié toute implication dans la vaste campagne SolarWinds, déclarant « qu’elle ne mène pas d’opérations offensives dans le cyberdomaine ».

Les intrusions ont été révélées en décembre 2020 lorsque FireEye et d’autres entreprises de cybersécurité ont révélé que les opérateurs derrière la campagne d’espionnage avaient réussi à compromettre l’infrastructure de construction de logiciels et de signature de code de la plate-forme SolarWinds Orion dès octobre 2019 pour fournir la porte dérobée Sunburst dans le but de recueillir des informations sensibles.

On pense que jusqu’à 18000 clients de SolarWinds ont reçu la mise à jour d’Orion trojanized, bien que les attaquants aient soigneusement sélectionné leurs cibles, choisissant de n’aggraver les attaques que dans une poignée de cas en déployant le malware Teardrop sur la base d’une reconnaissance initiale de l’environnement cible pour des valeur des comptes et des actifs.

Le compromis de l’adversaire sur la chaîne d’approvisionnement des logiciels SolarWinds lui aurait donné la capacité d’espionner à distance ou potentiellement de perturber plus de 16000 systèmes informatiques dans le monde, selon le ordre exécutif émis par le gouvernement américain.

En plus d’infiltrer les réseaux de Microsoft, FireEye, Malwarebytes et Mimecast, les attaquants auraient également utilisé SolarWinds comme tremplin pour enfreindre plusieurs agences américaines telles que la National Aeronautics and Space Administration (NSA), la Federal Aviation Administration (FAA). ), et les départements d’État, de justice, de commerce, de sécurité intérieure, d’énergie, de trésorerie et les instituts nationaux de la santé.

L’acteur SVR est également connu sous d’autres noms tels que APT29, Cozy Bear et The Dukes, le groupe de menaces étant suivi sous différents noms, notamment UNC2452 (FireEye), SolarStorm (Palo Alto Unit 42), StellarParticle (CrowdStrike), Dark Halo (Volexity) et Nobelium (Microsoft).

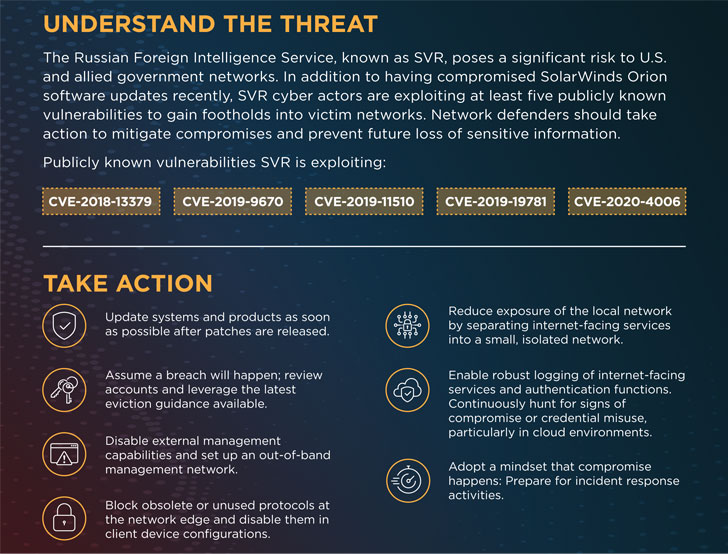

En outre, la National Security Agency (NSA), la Cybersecurity and Infrastructure Security Agency (CISA) et le Federal Bureau of Investigation (FBI) ont publié conjointement un consultatif, avertissant les entreprises de l’exploitation active de cinq vulnérabilités publiquement connues par APT29 afin de s’implanter dans les appareils et réseaux victimes –

« Nous voyons ce que fait la Russie pour saper nos démocraties », a déclaré le ministre britannique des Affaires étrangères, Dominic Raab. « Le Royaume-Uni et les États-Unis dénoncent le comportement malveillant de la Russie, pour permettre à nos partenaires internationaux et à nos entreprises du pays de mieux se défendre et se préparer contre ce type d’action. »