Cet article n’a pas été généré par ChatGPT.

2022 a été l’année où l’inflation a frappé les économies mondiales, sauf dans un coin du marché mondial – les données volées. Les paiements de rançongiciels ont chuté de plus de 40 % en 2022 par rapport à 2021. D’après les conclusions de la société blockchain Chainalysis, davantage d’organisations ont choisi de ne pas payer les demandes de rançon.

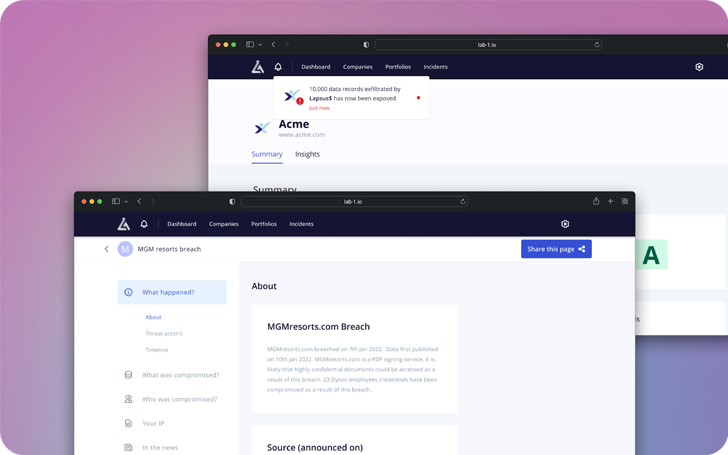

Néanmoins, les données volées ont une valeur au-delà d’une étiquette de prix, et de manière risquée à laquelle vous ne vous attendez peut-être pas. L’évaluation des dossiers volés est ce que Lab 1, une nouvelle plateforme de cybersurveillanceestime que cela fera une grande différence pour la résilience à long terme de la cybersécurité.

Pensez à la valeur des données de cette façon :

- Les informations d’identification volées peuvent devenir de futures attaques de phishing

- Les connexions pour les sites Web pour adultes sont des tentatives d’extorsion potentielles

- Les données de voyage et de localisation représentent un risque pour les VIP et la haute direction,

- Et ainsi de suite…

Les pirates pourraient exercer des représailles en cas de non-paiement en publiant simplement leur butin sur des forums où les données seront disponibles pour un enrichissement et une exploitation ultérieurs.

Faire la lumière sur les endroits sombres

Même si votre entreprise n’a peut-être pas subi de violation directe, vos données peuvent déjà se trouver sur le Dark Web. C’est pourquoi Lab 1 met la main sur les données disponibles et le contextualise pour évaluer le risque.

Le Dark Web a commencé comme un réseau fermé pour protéger les dissidents. Maintenant, la moitié de celui-ci est un marigot populaire pour les activités criminelles. Selon le FMI, les places de marché de données sont la deuxième activité la plus populaire après la pharmacie et les drogues récréatives.

Les recherches de l’industrie en 2022 ont également révélé plus de 24 milliards de combinaisons de nom d’utilisateur et de mot de passe en vente sur le dark web, contre 15 milliards en 2020. Mais il peut y avoir d’autres dossiers – propriété intellectuelle, documents comptables, dossiers des employés et plus encore.

Les violations finissent par être commercialisées par des pirates avec des descriptions de données et des demandes d’enchères, souvent en Bitcoin. En mettant la main sur ces enregistrements, quelle que soit leur valeur ou leur demi-vie, Lab 1 construit une image de l’exposition au risque.

Réaction en chaîne

Vous ne considérez peut-être pas votre chaîne d’approvisionnement comme une source de risque pour la cybersécurité, mais vous devriez le faire. Selon le Ponemon Institute, 53 % des organisations ont subi une violation de données causée par le vol d’informations par des tiers.

Les violations de données peuvent se propager et se propagent en dehors du périmètre de votre entreprise. C’est la vision qui anime la plate-forme Lab 1. Dans une entreprise interconnectée, les outils que vous utilisez, les agences que vous embauchez et les sous-traitants auxquels vous faites appel pour effectuer vos activités quotidiennes sont autant de vecteurs d’attaque potentiels.

Supposons que vous êtes client d’un éditeur de logiciels et leur Le pack de données volé comprend un accès par code aux serveurs de divers clients, il est susceptible d’inclure le vôtre. Ou que se passe-t-il si les détails du voyage des clients VIP sont divulgués et qu’ils sont sur le point de se présenter à une conférence importante ?

Surveillez votre chaîne d’approvisionnement

Les retombées des failles de cybersécurité ne doivent pas nécessairement être inévitables. Lab 1 surveille, alerte et analyse les violations de données sur l’ensemble de la chaîne d’approvisionnement d’une entreprise en trouvant et en contextualisant les données trouvées sur les forums, les plateformes de messagerie et les places de marché du Dark Web.

À l’aide du Lab 1, les organisations peuvent « suivre » les entreprises avec lesquelles elles travaillent et être alertées si l’une d’entre elles a fait l’objet d’une violation qui présenterait un risque. Cela peut être particulièrement utile pour l’assurance contre les infractions et d’autres dispositions liées aux risques.

Parce que Lab 1 trouve de nouvelles entités de données à la seconde – 24 milliards à ce jour – et les ajoute à CiGraph, sa base de données de graphes, la surveillance est continue.

Au fur et à mesure que des incidents sont enregistrés ou que des données deviennent disponibles, les systèmes Lab 1 fournissent un service d’alerte en temps quasi réel appelé Rayon de l’explosion. Cela permet aux équipes de sécurité d’approfondir ce qui s’est passé.

Contrôler l’effet réseau des violations

Chaque incident génère des retombées qui impactent d’autres entreprises, parfois par milliers. Laboratoire 1 Tomber service détaille cet effet de réseau et comment les entreprises que vous suivez (y compris la vôtre) sont impactées.

Le laboratoire 1 détaille également l’historique, la quantification des risques et les solutions recommandées, en fonction de la nature et de l’ampleur de la violation. Aide à prévenir les attaques, à gérer les dommages et à visualiser la quantification des risques en direct parmi des milliers de fournisseurs, avec l’intention pour les entreprises de construire des chaînes d’approvisionnement plus robustes.

Pour savoir s’il existe une violation de données cachée impliquant votre entreprise, rendez-vous sur https://www.lab-1.io/où CiGraph peut encore révéler un secret du Dark Web que vous ne saviez pas que vous aviez.