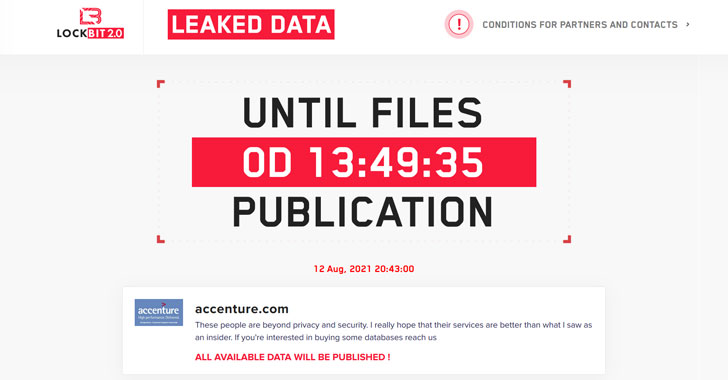

Le géant mondial du conseil en informatique Accenture est devenu la dernière entreprise à être touchée par le gang de rançongiciels LockBit, selon un article publié par les opérateurs sur leur portail Web sombre, comblant probablement un vide laissé à la suite de la fermeture de DarkSide et de REvil.

« Ces personnes sont au-delà de la confidentialité et de la sécurité. J’espère vraiment que leurs services sont meilleurs que ce que j’ai vu en tant qu’initié », lit-on dans un message publié sur le site Web de fuite de données. Accenture mentionné il a depuis restauré les systèmes affectés à partir de sauvegardes.

LockBit, comme ses homologues aujourd’hui disparus DarkSide et REvil, fonctionne sur un modèle de ransomware-as-a-service (RaaS), en faisant appel à d’autres cybercriminels (alias affiliés) pour effectuer l’intrusion à l’aide de sa plate-forme, les paiements étant souvent divisés entre l’entité criminelle qui dirige l’attaque et les principaux développeurs du logiciel malveillant.

Le groupe de ransomware est apparu dans le paysage des menaces en septembre 2019 et a lancé en juin 2021 LockBit 2.0 ainsi qu’une campagne publicitaire pour recruter de nouveaux partenaires. « LockBit prétend également offrir l’exfiltration de données la plus rapide du marché via StealBit, un outil de vol de données qui peut prétendument télécharger 100 Go de données à partir de systèmes compromis en moins de 20 minutes », Emsisoft c’est noté dans un profil du syndicat du crime.

Certaines des victimes passées de LockBit incluent Press Trust of India et Merseyrail.

Le développement intervient alors que les incidents de ransomware sont devenus une menace critique pour la sécurité nationale et économique, ce qui a poussé les entreprises à se démener pour payer de lourdes demandes d’extorsion.

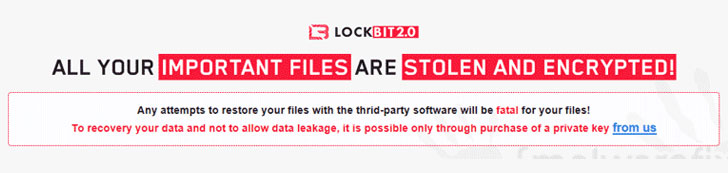

Le pic d’attaques contre les infrastructures d’entreprise et critiques s’est également de plus en plus accompagné d’une tactique appelée « triple extorsion », dans laquelle les données sensibles sur les systèmes d’une cible sont extraites avant le verrouillage par cryptage, suivie d’une pression sur les entreprises victimes pour qu’elles paient en menaçant de publier les données volées en ligne, faute de quoi, les attaquants adoptent alors une troisième phase, utilisant ces données pour faire chanter ses clients ou lancer des attaques DDoS.

Nous avons contacté Accenture pour obtenir d’autres commentaires, et nous mettrons à jour l’histoire une fois que nous aurons reçu une réponse.