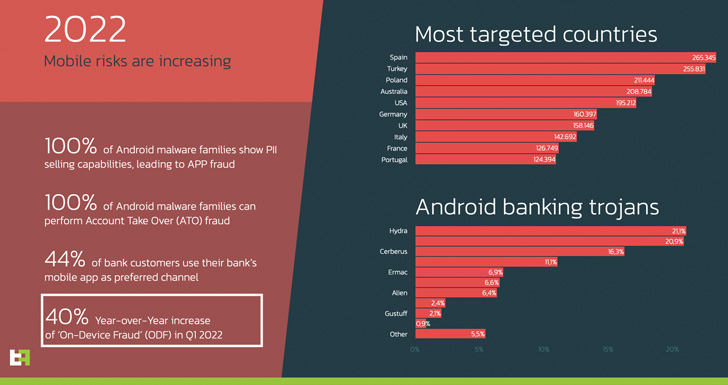

Une analyse du paysage des menaces mobiles en 2022 montre que l’Espagne et la Turquie sont les pays les plus ciblés par les campagnes de logiciels malveillants, même si un mélange de chevaux de Troie bancaires nouveaux et existants cible de plus en plus les appareils Android pour mener des fraudes sur appareil (ODF).

Parmi les autres pays fréquemment ciblés figurent la Pologne, l’Australie, les États-Unis, l’Allemagne, le Royaume-Uni, l’Italie, la France et le Portugal.

« Le leitmotiv le plus inquiétant est l’attention croissante portée à la fraude sur appareil (ODF) », a déclaré la société néerlandaise de cybersécurité ThreatFabric. a dit dans un rapport partagé avec The Hacker News.

« Rien qu’au cours des cinq premiers mois de 2022, il y a eu une augmentation de plus de 40 % des familles de logiciels malveillants qui abusent du système d’exploitation Android pour commettre des fraudes à l’aide de l’appareil lui-même, ce qui rend presque impossible leur détection à l’aide des moteurs de notation de fraude traditionnels.

Hydra, FluBot (alias Cabassous), Cerberus, Octo et ERMAC représentaient les chevaux de Troie bancaires les plus actifs sur la base du nombre d’échantillons observés au cours de la même période.

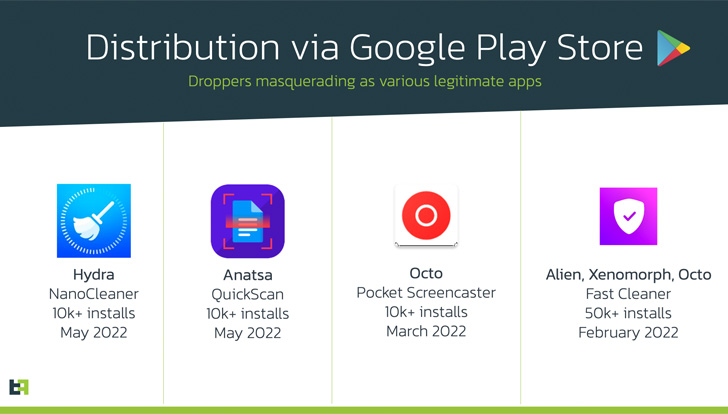

Cette tendance s’accompagne de la découverte continue de nouvelles applications de compte-gouttes sur Google Play Store qui se présentent sous le couvert d’applications de productivité et d’utilitaires apparemment anodines pour distribuer le malware –

- Nano Cleaner (com.casualplay.leadbro)

- QuickScan (com.zynksoftware.docuscanapp)

- Chrome (com.talkleadihr)

- Play Store (com.girltold85)

- Screencasteur de poche (com.cutthousandjs)

- Chrome (com.biyitunixiko.populolo)

- Chrome (Mobile com.xifoforezuma.kebo)

- Sécurité BAWAG PSK (com.qjlpfydjb.bpycogkzm)

De plus, la fraude sur l’appareil – qui fait référence à une méthode furtive d’initiation de transactions frauduleuses à partir des appareils de la victime – a rendu possible l’utilisation d’informations d’identification précédemment volées pour se connecter à des applications bancaires et effectuer des transactions financières.

Pour aggraver les choses, les chevaux de Troie bancaires ont également été observés mettant constamment à jour leurs capacités, Octo concevant une méthode améliorée pour voler les informations d’identification des écrans de superposition avant même qu’elles ne soient soumises.

« Ceci est fait afin de pouvoir obtenir les informations d’identification même si [the] la victime a suspecté quelque chose et a fermé la superposition sans appuyer sur le faux « login » présent dans la page de superposition », ont expliqué les chercheurs.

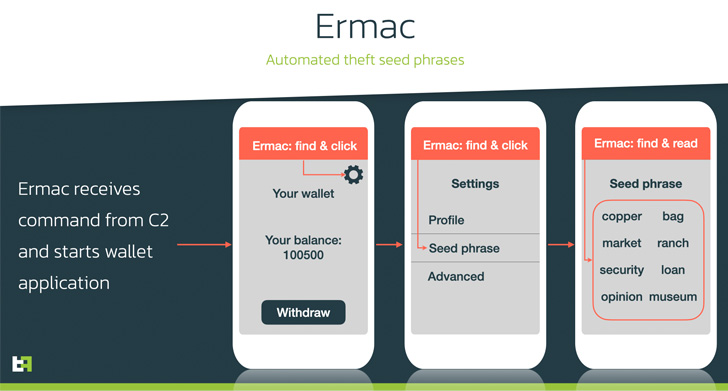

ERMAC, qui a émergé en septembre dernier, a reçu ses propres mises à niveau notables qui lui permettent de siphonner des phrases de départ de différentes applications de portefeuille de crypto-monnaie de manière automatisée en tirant parti d’Android. Service d’accessibilité.

Le service d’accessibilité a été le talon d’Achille d’Android ces dernières années, permettant aux acteurs de la menace d’exploiter l’API légitime pour servir les utilisateurs sans méfiance avec de faux écrans superposés et capturer des informations sensibles.

L’année dernière, Google tenté pour s’attaquer au problème en veillant à ce que « seuls les services conçus pour aider les personnes handicapées à accéder à leur appareil ou à surmonter les difficultés liées à leur handicap soient éligibles pour déclarer qu’ils sont des outils d’accessibilité ».

Mais le géant de la technologie va encore plus loin dans Android 13, qui est actuellement en version bêta, en restreignant l’accès à l’API pour les applications que l’utilisateur a téléchargées depuis l’extérieur d’un magasin d’applications, ce qui rend plus difficile l’utilisation abusive du service par des applications potentiellement dangereuses.

Cela dit, ThreatFabric a noté qu’il était capable de contourner ces restrictions de manière triviale au moyen d’un processus d’installation modifié, suggérant la nécessité d’une approche plus stricte pour contrer ces menaces.

Il est recommandé aux utilisateurs de s’en tenir au téléchargement d’applications à partir du Google Play Store, d’éviter d’accorder des autorisations inhabituelles à des applications qui n’ont aucune raison de les demander (par exemple, une application de calculatrice demandant d’accéder à des listes de contacts) et de faire attention à toute tentative de phishing visant à installer applications malveillantes.

« L’ouverture du système d’exploitation Android sert à la fois le bien et le mal, car les logiciels malveillants continuent d’abuser des fonctionnalités légitimes, tandis que les restrictions à venir semblent à peine interférer avec les intentions malveillantes de ces applications », ont déclaré les chercheurs.