Une nouvelle variante du cheval de Troie bancaire Android nommée Xenomorph a fait surface dans la nature, révèlent les dernières découvertes de ThreatFabric.

Nommé « Xénomorphe 3e génération » par Hadoken Security Group, l’acteur de la menace à l’origine de l’opération, la version mise à jour est livrée avec de nouvelles fonctionnalités qui lui permettent d’effectuer une fraude financière de manière transparente.

« Cette nouvelle version du malware ajoute de nombreuses nouvelles fonctionnalités à un banquier Android déjà riche en fonctionnalités, notamment l’introduction d’un moteur d’exécution très étendu alimenté par les services d’accessibilité, qui est utilisé par les acteurs pour mettre en œuvre un cadre ATS complet », a déclaré le Néerlandais. entreprise de sécurité a dit dans un rapport partagé avec The Hacker News.

Xenomorph est apparu pour la première fois il y a un an en février 2022, lorsqu’il a été découvert qu’il ciblait 56 banques européennes via des applications de compte-gouttes publiées sur le Google Play Store.

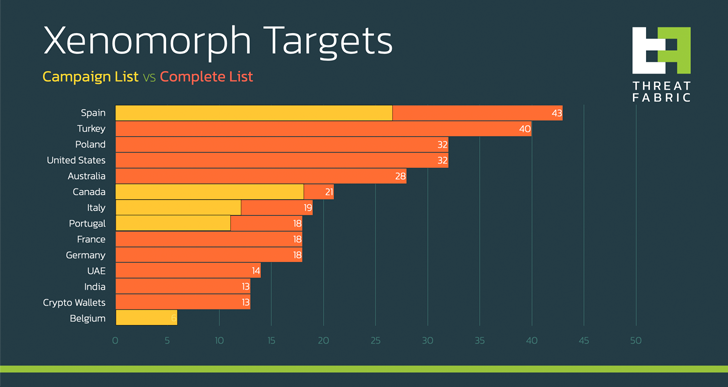

En revanche, la dernière itération du banquier – qui dispose d’un site Web dédié annonçant ses fonctionnalités – est conçue pour cibler plus de 400 institutions bancaires et financières, dont plusieurs portefeuilles de crypto-monnaie.

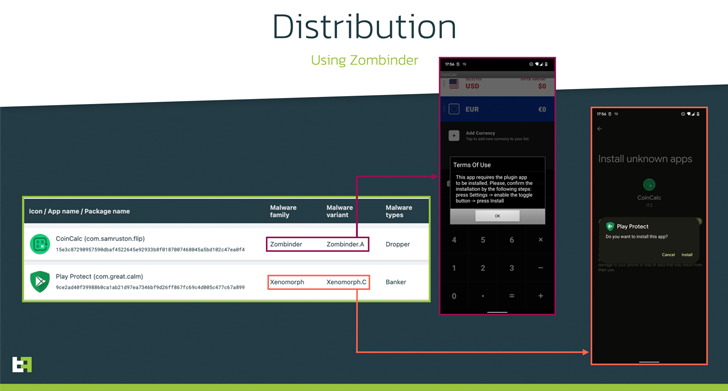

ThreatFabric a déclaré avoir détecté des échantillons distribués via le réseau de distribution de contenu (CDN) de Discord, une technique qui a assisté à une poussée depuis 2020. Deux des applications Xenomorph sont répertoriées ci-dessous –

- Jouer à Protect (com.great.calm)

- Play Protect (méritoire.mollah.presser)

« Xenomorph v3 est déployé par une application Zombinder » liée « à un convertisseur de devises légitime, qui télécharge en tant que » mise à jour « une application se faisant passer pour Google Protect », a expliqué ThreatFabric.

Zombinder fait référence à un service de liaison APK annoncé sur le dark web depuis mars 2022, dans lequel le malware est diffusé via des versions trojanisées d’applications légitimes. L’offre a depuis été fermée.

Les cibles de la dernière campagne vont au-delà de son objectif européen (c’est-à-dire l’Espagne, l’Italie et le Portugal) pour inclure les entités financières belges et canadiennes.

Découvrez les dangers cachés des applications SaaS tierces

Êtes-vous conscient des risques associés à l’accès d’applications tierces aux applications SaaS de votre entreprise ? Rejoignez notre webinaire pour en savoir plus sur les types d’autorisations accordées et sur la manière de minimiser les risques.

Xenomorph, comme les logiciels malveillants bancaires, est connu pour abuser des services d’accessibilité pour commettre des fraudes par le biais d’attaques par superposition. Il intègre également des fonctionnalités permettant d’effectuer automatiquement des transactions frauduleuses sur des appareils infectés, une technique appelée système de transfert automatisé (ATS).

Alors que les banques abandonnent les SMS pour l’authentification à deux facteurs (2FA) pour les applications d’authentification, le cheval de Troie Xenomorph intègre un module ATS qui lui permet de lancer l’application et d’extraire les codes d’authentification.

Le malware Android se vante en outre de fonctions de vol de cookies, permettant aux acteurs de la menace d’effectuer des attaques de prise de contrôle de compte.

« Avec ces nouvelles fonctionnalités, Xenomorph est désormais capable d’automatiser complètement toute la chaîne de fraude, de l’infection à l’exfiltration de fonds, ce qui en fait l’un des chevaux de Troie Android Malware les plus avancés et les plus dangereux en circulation », a déclaré la société.