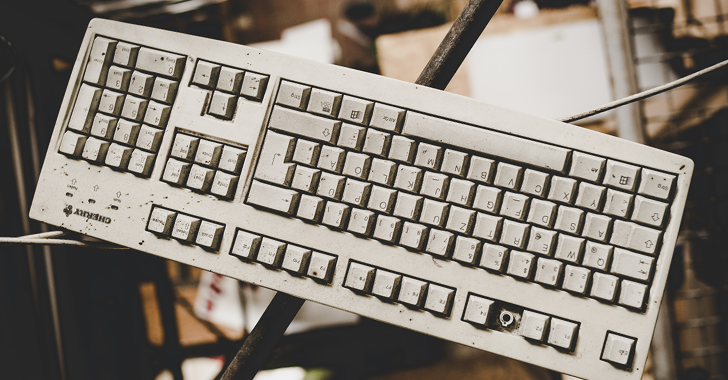

Anciennes solutions technologiques – chaque organisation en a quelques-unes cachées quelque part.

Il peut s’agir d’un ancien système de stockage non pris en charge ou d’une bibliothèque de bandes contenant les sauvegardes encore fonctionnelles d’il y a plus de 10 ans.

C’est également un scénario courant avec les logiciels. Par exemple, considérez une suite logicielle de comptabilité qui était extrêmement chère lors de son achat. Si le fournisseur finit par faire faillite, il n’y a plus de support pour le logiciel – ce qui signifie que la solution de comptabilité ne fonctionne que sur un système d’exploitation plus ancien qui n’est pas non plus fourni avec les mises à jour.

Quelle est la valeur de garder les anciennes solutions comme celle-ci en cours d’exécution? Eh bien, les organisations n’aiment pas faire fonctionner d’anciens systèmes hérités juste pour le plaisir, mais elles sont souvent obligées de les faire fonctionner parce que c’est leur seule option, ou du moins la seule option rentable à leur disposition.

Si ça marche, ça marche…?

D’un point de vue purement fonctionnel, il n’y a généralement aucun problème avec l’ancienne technologie. Oui, la technologie est dépassée, mais elle peut encore remplir son rôle parfaitement adéquatement. Les entreprises continuent d’utiliser des équipements physiques anciens car, après tout, cet ancien système de stockage est toujours accessible et les bandes peuvent être lues en cas de besoin. Ça marche – et ça marche bien depuis longtemps.

Il en va de même pour les anciens logiciels. Le logiciel est peut-être obsolète, mais la comptabilité gère toutes les factures et dettes à l’aide de l’ancien logiciel sans aucun problème. De plus, de toute façon anecdotique, le matériel plus ancien dure plus longtemps que ses homologues plus modernes. Vous souvenez-vous du vieux frigo de grand-mère qui a duré 40 ans ? Le vôtre aura une bonne course s’il dure 10 ans.

La même chose s’applique à l’informatique, mais pour des raisons différentes. Le nouveau matériel est plus complexe et comporte donc plus de pièces cassables que les anciennes générations. Mais il existe un risque différent inhérent au matériel plus ancien : il n’est généralement plus pris en charge par les nouveaux systèmes d’exploitation, ce qui signifie que l’exécution de systèmes d’exploitation en fin de vie est le seul moyen de maintenir ces anciens chevaux de trait en bon état de marche.

L’argument du remplacement

Alors, pourquoi l’empressement à tout mettre à jour si les systèmes plus anciens fonctionnent, en fait, si bien ?

En période électorale « c’est l’économie, idiot ». Dans le monde de l’informatique, en revanche, « c’est de la sécurité, idiot ». Les anciens systèmes sont intrinsèquement non sécurisés. De nouvelles vulnérabilités qui affectent les anciens systèmes apparaissent toujours tout le temps, mais il n’y a pas de nouvelles mises à jour pour ces systèmes en fin de vie qui protègent contre ces nouvelles menaces.

Cela introduit des conséquences compliquées au-delà de la simple cybersécurité. Par exemple, les entreprises qui exécutent des systèmes non pris en charge peuvent enfreindre les exigences de conformité car il est impossible de respecter les mesures de conformité pour corriger les vulnérabilités en temps opportun lorsque les correctifs ne sont jamais publiés en premier lieu.

Les entreprises ont essayé de nombreuses approches pour combler le fossé entre la nécessité de maintenir les systèmes hérités en fonctionnement et le fait qu’il y a un manque de mises à jour pour ces systèmes. Cela crée un casse-tête pour les praticiens de l’informatique, qui ont tout essayé, des systèmes d’espacement d’air aux systèmes cachés derrière plusieurs couches de sécurité au niveau du réseau et la mise en œuvre de contrôles d’accès restrictifs autour d’eux.

Heureusement, il existe une alternative

Toutes les options que nous avons mentionnées ont un impact sur l’utilisation régulière d’un système, ce qui crée son propre ensemble de défis. Les équipes informatiques les plus courageuses (ou moins soucieuses de la sécurité) croiseront simplement les doigts et ne feront rien du tout, espérant le meilleur.

Mais revenons un instant en arrière. Quel est le vrai problème avec l’exécution de systèmes plus anciens et en fin de vie ?

C’est simple : c’est le manque de mises à jour de sécurité disponibles. Le système fonctionne bien et il est précieux précisément parce qu’il fonctionne tel quel. La seule chose qui manque, ce sont les mises à jour de sécurité en temps opportun.

Si nous pouvons trouver un moyen d’appliquer des mises à jour de sécurité à un système en fin de vie, l’exécution de ce système revient à exécuter un système d’exploitation lancé la semaine dernière, car le système remplit son objectif et le fait en toute sécurité.

Heureusement, le support étendu est disponible, et vous pouvez l’ajouter aux systèmes non pris en charge. Une option, par exemple, consiste à souscrire à un support étendu auprès des fournisseurs de systèmes d’exploitation qui fournissent une extension sur la période pendant laquelle les correctifs sont disponibles pour leur version de système d’exploitation. Ce type de solution n’est cependant pas toujours mis en place au moment où elle serait la plus utile, car elle peut être onéreuse.

Assistance étendue abordable

Si l’histoire que nous avons décrite vous semble familière ou si vous comptez sur des systèmes plus anciens dans le cadre de votre infrastructure informatique et que vous souhaitez en savoir plus sur leur sécurité, TuxCare peut vous aider.

À TuxCarenous fournissons Prise en charge du cycle de vie étendu, sans tous les extras, à un prix raisonnable. Grâce à TuxCare, vous pouvez désormais résoudre le problème et faire en sorte que vos précieux systèmes fonctionnent de manière aussi sécurisée que les autres, jusqu’au moment où il convient de déplacer la charge de travail ailleurs.

Besoin de gagner du temps pour migrer vers un système d’exploitation pris en charge tout en exécutant en toute sécurité un système obsolète, tout en recevant des mises à jour de sécurité ? Vérifier Support de cycle de vie étendu de TuxCare.

Cet article est écrit et sponsorisé par TuxCarele chef de file de l’industrie Automatisation Linux. TuxCare offre des niveaux d’efficacité inégalés pour les développeurs, les responsables de la sécurité informatique et Administrateurs de serveurs Linux cherchant à améliorer et à simplifier à moindre coût leurs opérations de cybersécurité. Le correctif de sécurité en direct du noyau Linux de TuxCare, et les standards et des services d’assistance améliorés aider à sécuriser et à prendre en charge plus d’un million de charges de travail de production.