Les autorités répressives néerlandaises ont arrêté deux individus présumés appartenant à un collectif de cybercriminels néerlandais impliqués dans le développement, la vente et la location de cadres de phishing sophistiqués à d’autres acteurs de la menace dans le cadre de ce qu’on appelle une opération de « fraude en tant que service ».

Les suspects appréhendés, un ingénieur logiciel de 24 ans et un garçon de 15 ans, auraient été le principal développeur et vendeur des frameworks de phishing utilisés pour collecter les données de connexion des clients bancaires. Les attaques ont principalement ciblé des utilisateurs aux Pays-Bas et en Belgique.

« Les infrastructures de phishing permettent aux attaquants dotés de compétences minimales d’optimiser la création et la conception de campagnes de phishing pour effectuer des opérations frauduleuses massives tout en contournant la 2FA », Roberto Martinez, analyste senior en renseignement sur les menaces de Group-IB Europe, et Anton Ushakov, directeur adjoint de Group-IB Europe. le département des enquêtes criminelles de haute technologie, dans un rapport, ajoutant que le gang « fait la publicité de ses services et interagit avec d’autres cybercriminels sur Telegram Messenger ».

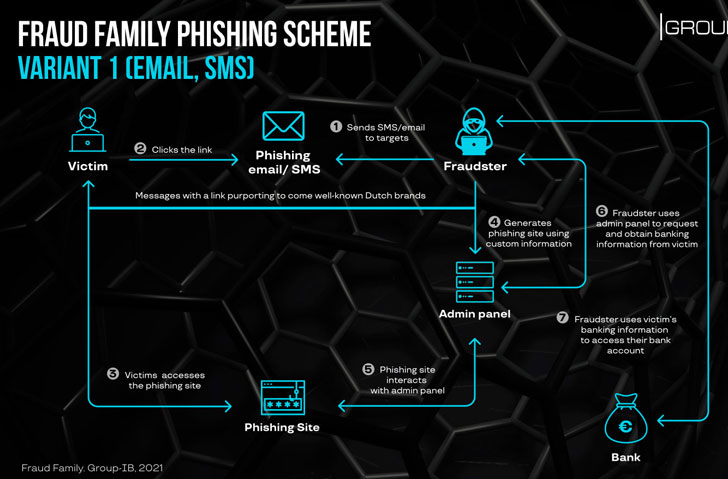

Infections impliquant Fraude Famille commence par un e-mail, un SMS ou un message WhatsApp se faisant passer pour des marques locales bien connues contenant des liens malveillants qui, lorsqu’ils sont cliqués, redirigent le destinataire sans méfiance vers des sites Web de phishing visant à voler des informations de paiement et contrôlés par l’adversaire. Dans un scénario d’attaque alternatif, les fraudeurs ont été observés se faisant passer pour un acheteur sur une plate-forme néerlandaise de petites annonces pour contacter un vendeur et ensuite déplacer la conversation vers WhatsApp pour inciter ce dernier à visiter un site de phishing.

Les chercheurs de Group-IB ont noté le « haut niveau de personnalisation » offert par les sites Web de phishing, qui non seulement se font passer pour un marché néerlandais légitime, mais prétendent également utiliser un système de paiement de commerce électronique bien connu dans le pays, uniquement pour diriger la victime vers une fausse page Web bancaire à partir de laquelle les informations d’identification sont siphonnées en fonction de la banque sélectionnée.

« Lorsque les victimes soumettent leurs informations d’identification bancaires, le site de phishing les envoie au panneau Web contrôlé par les fraudeurs », a déclaré Group-IB. « Celui-ci informe en fait les malfaiteurs qu’une nouvelle victime est en ligne. Les escrocs peuvent alors demander des informations supplémentaires qui les aideront à accéder aux comptes bancaires, y compris des jetons d’authentification à deux facteurs et des informations personnelles identifiables. »

Selon les messages publiés par le groupe sur Telegram, les panneaux Web – dont l’un est un fork d’un autre panneau appelé « U-Admin » – peuvent être loués pour 200 € par mois (Panneau Express), ou pour 250 € si d’autres cybercriminels optez pour le Reliable Panel (ou Reliable Admin). Pas moins de huit chaînes Telegram exploitées par Fraud Family ont été identifiées à ce jour, les chaînes comptant à elles deux 2 000 abonnés.

« Les attaques qui reposent sur l’infrastructure de Fraud Family ont augmenté vers les derniers mois de 2020 », ont déclaré les chercheurs du Groupe-IB. « Cette tendance se poursuit en 2021 avec l’apparition d’Express Panel et de Reliable Panel.