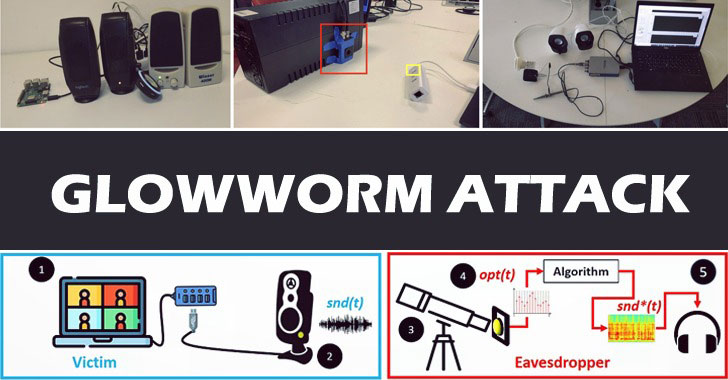

Une nouvelle technique exploite les émanations optiques du voyant d’alimentation d’un appareil pour récupérer les sons des périphériques connectés et espionner les conversations électroniques à une distance pouvant atteindre 35 mètres.

Surnommé le « Attaque de ver luisant« , les résultats ont été publiés par un groupe d’universitaires de l’Université Ben Gourion du Néguev plus tôt cette semaine, décrivant la méthode comme « une méthode optique TEMPÊTE attaque qui peut être utilisée par les espions pour récupérer le son en analysant les mesures optiques obtenues via un capteur électro-optique dirigé vers la LED d’alimentation de divers appareils.

Le dispositif expérimental est accompagné d’une transformation optique-audio (OAT) qui permet de récupérer le son en isolant la parole des mesures optiques obtenues en dirigeant un capteur électro-optique vers la LED d’alimentation de l’appareil.

TEMPEST est le nom de code des émanations non intentionnelles porteuses d’intelligence produites par les équipements électroniques et électromécaniques de traitement de l’information.

Glowworm s’appuie sur une attaque similaire appelée Lampphone qui a été démontrée par les mêmes chercheurs l’année dernière et permet de récupérer le son de la chambre d’une victime qui contient une ampoule suspendue au plafond.

Bien que les deux méthodes récupèrent le son de la lumière via un capteur électro-optique, elles sont également différentes en ce que l’attaque Lampphone « est une attaque à canal latéral qui exploite les vibrations minuscules d’une ampoule, qui sont le résultat d’ondes sonores frappant l’ampoule, » Glowworm est une « attaque TEMPEST qui exploite la façon dont les circuits électriques ont été conçus. Il peut récupérer le son de périphériques tels que les répartiteurs de concentrateurs USB qui ne bougent pas en réponse aux informations acoustiques diffusées par les haut-parleurs. »

L’attaque repose sur la corrélation optique entre le son qui est joué par les haut-parleurs connectés et l’intensité de leur voyant d’alimentation, qui sont non seulement directement connectés à la ligne électrique, mais aussi que l’intensité du voyant d’alimentation d’un appareil est influencée par le consommation d’énergie. De plus, la qualité du son récupéré est proportionnelle à la qualité de l’équipement utilisé par l’internaute.

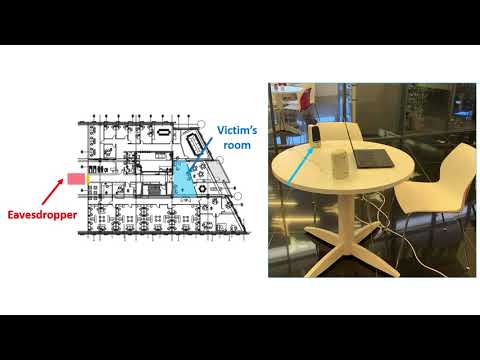

Dans un scénario du monde réel, le modèle de menace vise le discours généré par les participants à une plate-forme de réunion virtuelle telle que Zoom, Google Meet et Microsoft Teams, avec la partie malveillante située dans une pièce d’un bâtiment adjacent, permettant à l’adversaire pour récupérer le son du voyant d’alimentation des haut-parleurs.

Dans un scénario d’attaque indirecte où le voyant d’alimentation n’est pas visible de l’extérieur de la pièce, l’espion peut récupérer le son du voyant d’alimentation de l’appareil utilisé pour alimenter le haut-parleur.

Bien que de telles attaques puissent être contrecarrées du côté du consommateur en plaçant un ruban noir sur le voyant d’alimentation d’un appareil, les chercheurs recommandent aux fabricants d’appareils d’intégrer un condensateur ou un amplificateur opérationnel pour éliminer les fluctuations de consommation d’énergie qui se produisent lorsque les haut-parleurs produisent du son.

« Bien que le coût de nos contre-mesures puisse sembler négligeable, étant donné la probabilité que les appareils soient produits en masse, l’ajout d’un composant pour empêcher l’attaque pourrait coûter des millions de dollars à un fabricant », ont déclaré les chercheurs. « Compte tenu de la nature axée sur les coûts des consommateurs et de la nature axée sur le profit des fabricants, les vulnérabilités connues sont souvent ignorées comme moyen de réduire les coûts. Ce fait peut laisser de nombreux circuits électriques vulnérables aux attaques de Glowworm pour les années à venir. »