WordPress a publié une mise à jour automatique pour corriger une faille critique dans le Plug-in JetpackComment qui est installé sur plus de cinq millions de sites.

La vulnérabilité, découverte lors d’un audit de sécurité interne, réside dans une API présente dans le plugin depuis version 2.0sorti en novembre 2012.

« Cette vulnérabilité pourrait être utilisée par les auteurs d’un site pour manipuler n’importe quel fichier de l’installation de WordPress, » Jetpack a dit dans un avis. 102 nouvelles versions de Jetpack ont été publiées pour corriger le bogue.

Bien qu’il n’y ait aucune preuve que le problème ait été exploité dans la nature, il n’est pas rare que des failles dans les plugins WordPress populaires soient exploitées par des acteurs malveillants cherchant à prendre le contrôle des sites à des fins malveillantes.

Ce n’est pas la première fois que de graves faiblesses de sécurité dans Jetpack incitent WordPress à forcer l’installation des correctifs.

En novembre 2019, Jetpack a publié version 7.9.1 pour corriger un défaut dans la façon dont le plugin gérait le code d’intégration qui existait depuis juillet 2017 (version 5.1).

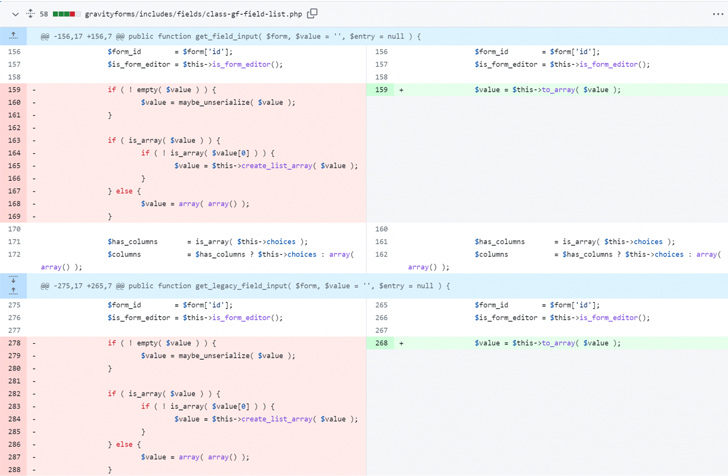

Le développement se présente également sous forme de Patchstack révélé une faille de sécurité dans le plugin premium Gravity Forms qui pourrait permettre à un utilisateur non authentifié d’injecter du code PHP arbitraire.

Le problème (CVE-2023-28782) affecte toutes les versions de 2.7.3 et inférieures. Il a été résolu dans la version 2.7.4, qui a été mise à disposition le 11 avril 2023.